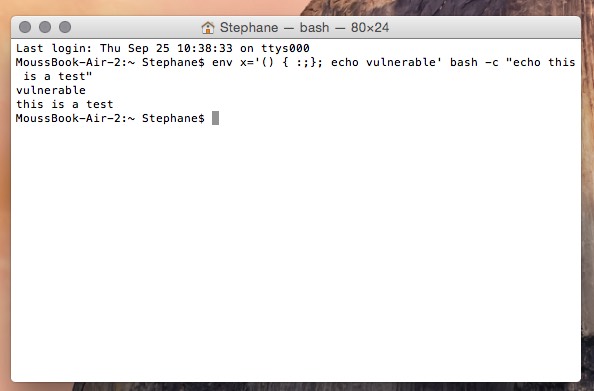

Il y a une semaine et demie, une faille critique était découverte dans le shell Bash, un utilitaire intégré à la plupart des systèmes UNIX, dont OS X. Une vulnérabilité particulièrement importante puisqu'elle permet à un malandrin d'exécuter des commandes à distance sur la machine ciblée. Apple a rapidement distribué un correctif pour Lion, Mountain Lion et Mavericks, mais l'affaire n'est pas finie pour autant.

D'une part, tous les produits vulnérables n'ont pas été patchés, loin de là. C'est le cas des Mac n'étant pas compatibles avec OS X 10.7 ou ultérieur. Apple a assuré que ses systèmes « sont sécurisés par défaut et ne sont exposés à des attaques à distance que si les utilisateurs configurent les services UNIX avancés. » Autrement dit, les systèmes antérieurs à Lion dont les services UNIX ont été modifiés doivent être patchés à la main par les utilisateurs.

Et puis il y a la myriade d'autres produits qui intègrent Bash. Cisco, Oracle, RedHat et compagnie n'ont pas tardé à publier leur correctif, mais il y a immanquablement des machines qui ne seront jamais mises à jour pour diverses raisons.

Le 30 septembre, soit six jours après la découverte de la faille, le CDN CloudFlare avait bloqué 1,1 million d'attaques Shellshock. Plus de 80 % des attaques étaient des opérations de reconnaissance afin d'établir une liste de machines vulnérables. Cela donne une petite idée des assauts que sont en train de subir les serveurs web à travers le monde. Des serveurs qui ne sont pas tous protégés correctement.

D'autre part, on n'a pas fini d'entendre parler de Shellshock car ce n'est pas une faille qui touche Bash, mais plusieurs. L'interpréteur de commandes a logiquement été passé au crible après la découverte de la vulnérabilité CVE-2014-6271 et d'autres failles ont été pointées du doigt (CVE-2014-6277, CVE-2014-6278, CVE-2014-7186, CVE-2014-7187 et CVE-2014-7169). Elles ne sont pas toutes aussi critiques que la première, mais elles décuplent les risques et nécessitent évidemment de nouveaux correctifs. Le patch d'Apple ne bouche pas la faille CVE-2014-7186 par exemple. Shellshock est donc loin de la phase Terminal.