Apple a procédé récemment à une refonte majeure de son programme de chasse aux bugs (Bug Bounty). Si la Pomme a annoncé vouloir doubler la récompense maximale pour certaines attaques très sophistiquées — pouvant désormais atteindre le jackpot de 2 millions de dollars —, cette générosité en façade cache une réalité plus contrastée. Dans sa dernière mise à jour, Cupertino a opéré des coupes sombres sur des catégories spécifiques, ce qui passe très mal auprès de la communauté des chercheurs.

C’est une lecture à deux vitesses de la sécurité qui semble se dessiner. D'un côté, Apple veut blinder ses forteresses les plus critiques ; de l'autre, elle semble considérer que certaines failles macOS ne valent plus leur pesant d'or.

C'est Csaba Fitzl, figure incontournable de la recherche en sécurité sur macOS, qui a tiré la sonnette d'alarme sur LinkedIn. Les chiffres qu'il avance ont de quoi refroidir les ardeurs des chasseurs de bugs les plus motivés. Apple a opéré des coupes franches dans ses grilles tarifaires, divisant parfois les primes par six pour des vulnérabilités pourtant courantes.

TCC et Sandbox : les parents pauvres

L'exemple le plus frappant concerne le contournement des protections TCC (Transparency, Consent, and Control), ce garde-fou essentiel qui gère l'accès de vos applications aux données sensibles (caméra, micro, fichiers). Jusqu'à présent, une telle découverte pouvait rapporter plus de 30 000 $. Avec la nouvelle grille ? Le chèque fond à 5 000 $.

Même constat douloureux pour les failles permettant de s'évader de la sandbox de macOS : la prime a été divisée par deux pour tomber, elle aussi, à 5 000 $. Pour Fitzl, le message envoyé par Cupertino est désastreux : « On a l'impression qu'Apple admet ne pas pouvoir corriger ce bazar et ne s'en soucie plus, ou du moins n'est plus disposée à payer pour cela. »

Le risque du marché gris

En dévaluant ainsi la recherche sur les failles de confidentialité "locales", Apple prend un risque calculé mais dangereux : celui de voir ces vulnérabilités, au lieu d'être rapportées proprement via le programme officiel, finir vendues au plus offrant sur le marché noir ou gris. Des entreprises spécialisées dans l'espionnage ou des acteurs malveillants pourraient se montrer bien plus généreux que les 5 000 $ promis par Apple.

Cependant, il serait injuste de dire qu'Apple ferme le robinet partout. La stratégie semble être un rééquilibrage vers les menaces les plus critiques.

Jusqu'à 2 millions pour l'élite

Pour contrebalancer ces baisses, Apple a sorti l'artillerie lourde sur le haut du spectre. La firme a annoncé en octobre qu’elle allait doubler la récompense maximale pour certains problèmes jugés très sophistiqués. Concrètement, si vous trouvez une faille critique touchant au noyau la prime peut désormais grimper jusqu'à 2 millions de dollars. Apple est également particulièrement généreuse en cas de découverte d’une faille relative à son architecture Private Cloud Compute.

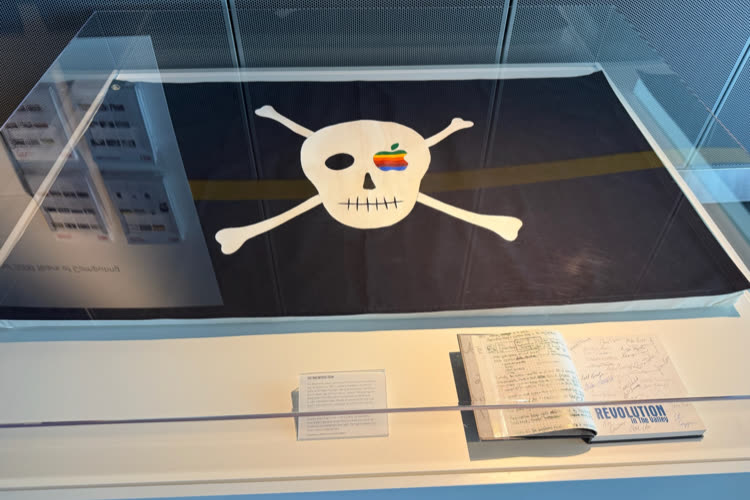

Apple muscle son bug bounty avec des primes record pour les failles les plus sophistiquées

Apple cherche visiblement à attirer les meilleurs talents sur les failles qui pourraient compromettre l'intégrité totale de ses systèmes, quitte à moins payer pour les bugs qui ne touchent "que" la confidentialité de l'utilisateur devant son écran.

Pour sa défense, Apple a récemment annoncé que son carnet de chèques a beaucoup chauffé ces dernières années. Le constructeur affirme avoir distribué plus de 35 millions de dollars à plus de 800 chercheurs depuis le lancement du programme public en 2020.

Source :