Apple et le FBI se rendent coup pour coup au sujet de la protection des données de l'iPhone d'un des terroristes de San Bernardino. Après une passe d'armes sur la réinitialisation du mot de passe iCloud de l'iPhone, le directeur du FBI a publié hier une tribune dans laquelle il assure qu'il ne veut pas ouvrir de boite de Pandore.

Tim Cook n'aura pas mis longtemps à réagir, puisqu'il a envoyé ce matin une note à tous les employés d'Apple. Il répète que s'il s'oppose à déverrouiller l'iPhone de Syed Rizwan Farook, c'est parce que cela va créer un dangereux précédent, malgré ce que le gouvernement en dit.

Il déclare par ailleurs avoir reçu plusieurs milliers de messages de soutien venant de tous les États-Unis depuis la publication de sa lettre ouverte la semaine dernière : « Un email était signé d'un développeur âgé de 13 ans qui nous remerciait de défendre "toutes les futures générations". Et un vétéran de l'armée de 30 ans m'a dit "Comme ma liberté, je considérerai toujours ma vie privée comme un trésor." » Le CEO félicite également ses employés pour la protection des données personnelles qu'ils offrent aux clients grâce aux produits qu'ils créent.

Une FAQ pour rallier l'opinion publique

Cette communication interne est doublée d'une communication externe qui prend la forme d'une foire aux questions disponible sur le site américain d'Apple. Cette FAQ vise à apporter des réponses claires aux questions que le grand public peut se poser sur la position d'Apple.

Rallier l'opinion publique à sa cause est délicat pour Apple, puisque l'iPhone qu'elle ne veut pas déverrouiller est celui d'un terroriste qui a assassiné 14 personnes, ce que ne manque pas de souligner le FBI.

Nous avons traduit ci-dessous les passages les plus importants de la FAQ (entre guillemets et en italique) et avons apporté des précisions quand cela était nécessaire.

- « Pourquoi Apple s'oppose à l'injonction du gouvernement ? »

« Premièrement, le gouvernement voudrait que nous écrivions une toute nouvelle version du système d'exploitation pour leur usage. Le gouvernement nous demande de retirer des mesures de sécurité et de permettre de saisir un code PIN électroniquement afin d'attaquer le chiffrement de l'iPhone. »

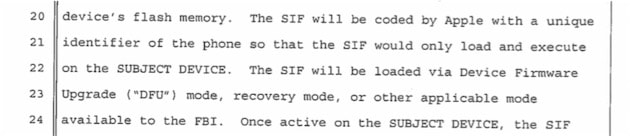

Le FBI ne demande pas forcément une toute nouvelle version d'iOS. Dans l'ordonnance du tribunal, le FBI laisse à Apple le choix du type de logiciel (« a signed iPhone Software file, recovery bundle, or other Software Image File ») pourvu que celui-ci ne modifie aucune donnée présente dans le téléphone (ni la partition utilisateur, ni iOS en lui-même).

« Deuxièmement, cette injonction créerait un précédent légal qui étendrait les pouvoirs du gouvernement et nous ne savons tout simplement pas vers quoi cela nous mènerait. »

C'est la principale mise en garde de Tim Cook depuis le début, et ce qui inquiète les organisations de défense des libertés.

- « Est-il techniquement possible de réaliser ce que le gouvernement demande ? »

« Oui, il est certainement possible de créer un tout nouveau système d'exploitation qui saperait nos mesures de sécurité comme le gouvernement le veut. »

Pas de surprise, Apple confirme qu'elle est en mesure de créer le logiciel demandé par le FBI.

- « Est-ce qu'Apple pourrait faire en sorte que ce système d'exploitation fonctionne uniquement avec cet iPhone, et ne plus jamais l'utiliser ensuite ? »

« Dans le monde numérique, une technologie, une fois qu'elle est créée, peut être utilisée encore et encore sur un nombre illimité de terminaux. [...] Dans un monde analogique, cela reviendrait à créer une clé maître, capable d'ouvrir des centaines de millions de serrures. Bien sûr, Apple ferait de son mieux pour protéger cette clé, mais dans un monde où toutes nos données sont constamment menacées, cette clé serait attaquée sans relâche par les hackers et les criminels. »

Apple ne le précise pas, et c'est pourtant important, le FBI demande explicitement à ce que le logiciel qui sape la sécurité d'iOS ne fonctionne que sur l'iPhone 5c du terroriste.

Si ce logiciel venait malencontreusement à fuiter, il ne pourrait pas servir à des malandrins de « clé maître », comme l'appelle Tim Cook, ouvrant n'importe quel iPhone... ou tout du moins, pas sans effort. Il faudrait lui apporter des modifications pour qu'il fonctionne avec un autre iPhone que celui du terroriste de San Bernardino. Ces modifications seraient-elles facilement réalisables ? Impossible de répondre à la question, puisque ce fameux logiciel n'existe pas. Mais Apple ne veut tout simplement pas courir le risque qu'un logiciel pouvant potentiellement saper la sécurité de tous les iPhone se retrouve dans la nature.

- « Est-ce qu'Apple a déjà déverrouillé des iPhone dans un cadre légal par le passé ? »

« Non. Dans le cadre d'ordonnances judiciaires, pour les terminaux fonctionnant avec des versions antérieures à iOS 8, nous avons extrait des données contenues dans des iPhone. »

Ici, Apple répond en fait à certains articles qui sont parus peu de temps après la lettre ouverte de Tim Cook. Des médias ont rapporté qu'avant de refuser d'aider le FBI à déverrouiller l'iPhone de Syed Rizwan Farook, Apple en avait déverrouillé au moins 70 par le passé, ce qui est incorrect. Apple n'a pas déverrouillé ces iPhone, elle a extrait leurs données sans les déverrouiller.

Dans un document détaillant les règles pour les procédures légales, la firme précise que l'extraction de données est réalisable uniquement sur les appareils tournant d'iOS 4 à iOS 7. Apple peut extraire les données suivantes : SMS, iMessage, MMS, photos, vidéos, contacts, enregistrements audio et historique des appels. Quant aux emails, aux événements du calendrier et aux données des applications tierces, Apple est dans l'incapacité de les fournir.

L'extraction de données est réalisée avec énormément de précautions. D'abord, les mandats de perquisition sont vérifiés scrupuleusement par l'équipe judiciaire d'Apple, indique le New York Times. Ensuite, l'extraction se fait exclusivement au siège d'Apple, à Cupertino, et l'ingénieur place l'iPhone dans une cage de Faraday pour bloquer les signaux sans fil.

- « Le gouvernement déclare que le refus d'Apple semble être motivé par son business modèle et une stratégie marketing. Est-ce vrai ? »

« Absolument pas. Rien ne pourrait être plus éloigné de la vérité. Nous sommes convaincus que si nous faisions ce que le gouvernement nous demande — créer une porte dérobée dans nos produits — ce ne serait pas seulement illégal, mais cela mettrait en danger la grande majorité des citoyens respectueux des lois qui comptent sur leur iPhone pour protéger leurs données personnelles. »

- « Est-ce qu'Apple a d'autres moyens d'aider le FBI ? »

« Comme le gouvernement l'a confirmé, nous avons fourni toutes les données que nous avons, dont une sauvegarde de l'iPhone en question. Mais ils nous demandent maintenant des données que nous n'avons simplement pas. »

La sauvegarde qu'Apple a fournie est la sauvegarde iCloud. Nous avons détaillé dans un article ce que contient cette sauvegarde : iPhone : ce qui n’est pas chiffré, ce qui l’est, et ce que cela signifie pour vos données

- « Que va-t-il se passer à partir de maintenant ? »

« Notre pays a toujours été plus fort quand nous nous rassemblons. Nous pensons que le meilleur moyen pour aller de l'avant serait que le gouvernement retire sa demande, et, comme certains membres du Congrès l'ont proposé, de former une commission ou un groupe d'experts en renseignement, technologies et libertés publiques pour discuter des implications sur l'aspect juridique, sur la sécurité nationale, la vie privée et les libertés individuelles. Apple participerait volontiers à un tel effort. »