Trousseau iCloud : comment Apple protège vos mots de passe

Avec la dernière mise à jour de son guide sur la sécurité d’iOS, Apple a regroupé en un seul document toutes les informations sur le sujet, qui étaient jusqu’ici éparpillées dans divers documents pas toujours publics. Il offre ainsi une vue d’ensemble sur la sécurité des communications et des données, de Touch ID, ou d’iCloud : un point particulièrement intéressant est le long passage sur le Trousseau iCloud (pp. 24-26).

Même si l’« affaire Snowden » n’avait pas révélé les pratiques des différents services de renseignement sur internet, la sécurité d’un tel service serait cruciale. Elle l’est d’autant plus aujourd’hui : Apple assure que le Trousseau iCloud a été conçu de telle manière que vos mots de passe sont protégés même si la sécurité de votre compte iCloud ou d’iCloud lui-même est compromise, y compris dans le cas où une tierce partie aurait réussi à obtenir un accès aux comptes.

La sécurité du Trousseau iCloud

L’appareil sur lequel le Trousseau iCloud est créé établit un « cercle de confiance » dans lequel les autres appareils autorisés à accéder à vos mots de passe pourront être admis. Il génère aussi une « identité de synchronisation » constituée d’une clef publique et d’une clef privée. La clef publique est doublement signée : une fois avec la clef privée, puis une autre fois avec une clef dérivée de votre mot de passe iCloud. La clef résultante est stockée sur iCloud, alors que la clef privée ne quitte jamais votre appareil.

Lorsqu’un nouvel appareil veut accéder au Trousseau iCloud, il doit rejoindre le cercle de confiance. Il génère à son tour une identité de synchronisation, mais aussi une demande d’adhésion comprenant sa clef publique. L’utilisateur doit alors entrer son mot de passe iCloud sur cet appareil, ce qui permet de signer cette demande, qui est envoyée dans « le nuage ». Il doit aussi entrer son mot de passe iCloud sur le premier appareil, ce qui permet de vérifier la demande et de la signer avec la clef privée.

La procédure est répétée appareil après appareil : personne ne peut entrer dans le cercle de confiance sans le mot de passe iCloud et une cooptation par un appareil déjà connu. C’est bien, mais ce n’est pas suffisant — rien n’empêche d’imaginer qu’Apple collabore avec les agences de renseignement et qu’elle leur donne vos mots de passe. Sauf qu’elle a aussi conçu le système pour se protéger d’elle-même : Apple ne possède pas de copie complète de votre trousseau d’accès.

Lorsque vous ajoutez ou modifiez un mot de passe sur un appareil, le mot de passe est chiffré à l’aide de la clef publique de chaque appareil dans votre cercle de confiance, puis transmis à ses appareils via iCloud. Même lorsque vous activez un nouvel appareil, ce n’est pas le trousseau complet qui est synchronisé, mais chaque mot de passe, un par un, le plus récent écrasant le précédent. Et puisque la clef publique est elle-même signée avec une clef privée, seuls vos appareils peuvent déchiffrer le mot de passe.

La récupération du Trousseau iCloud

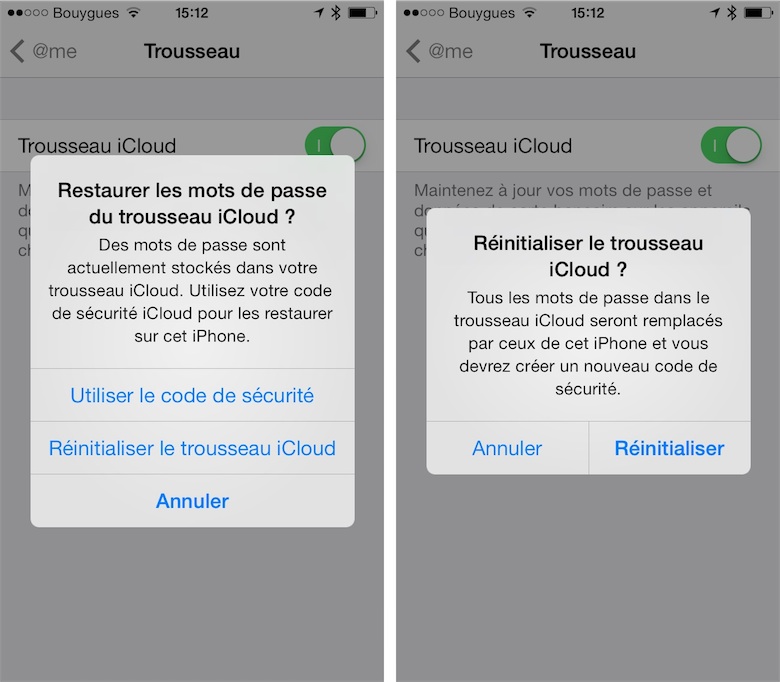

Apple n’a en sa possession qu’un seul mot de passe, le dernier ajouté ou modifié, et elle ne peut pas le lire. Ou du moins elle n’a qu’un seul mot de passe si vous n’avez pas activé le système de récupération du trousseau : celui-ci implique que l’intégralité de votre trousseau soit stockée sur iCloud, au cas où vous perdriez tous vos appareils. Là encore cependant, la firme de Cupertino a prévu un système censé non seulement résister aux attaques externes, mais aussi aux tentations internes.

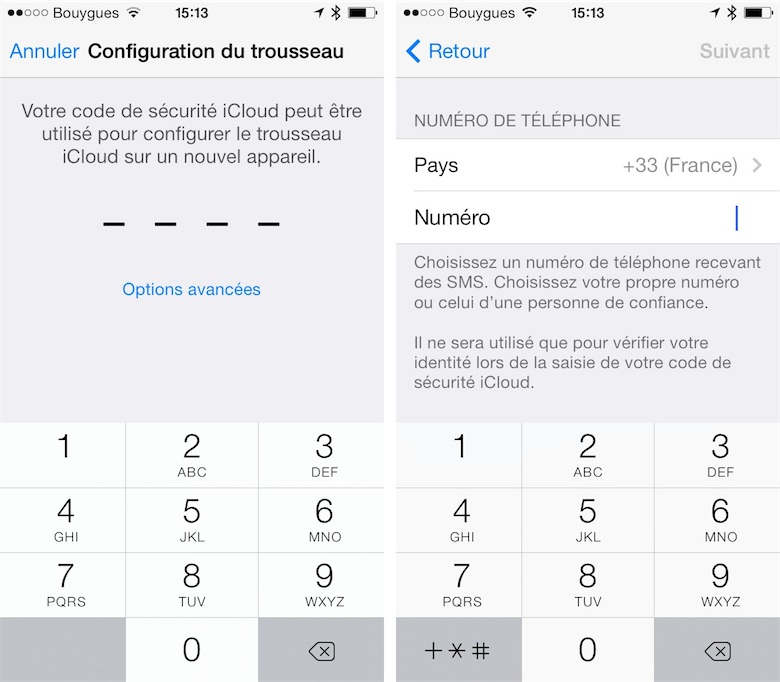

Lorsque vous activez pour la première fois le Trousseau iCloud, le système vous demande d’entrer votre numéro de téléphone et un code de sécurité iCloud d’au moins quatre chiffres. Si vous activez la récupération de trousseau, votre trousseau est chiffré à l’aide d’une clef générée aléatoirement. Cette clef est stockée sur les serveurs d’Apple, où elle est à son tour chiffrée avec votre code de sécurité et la clef publique du module matériel de sécurité dont dépendent vos données.

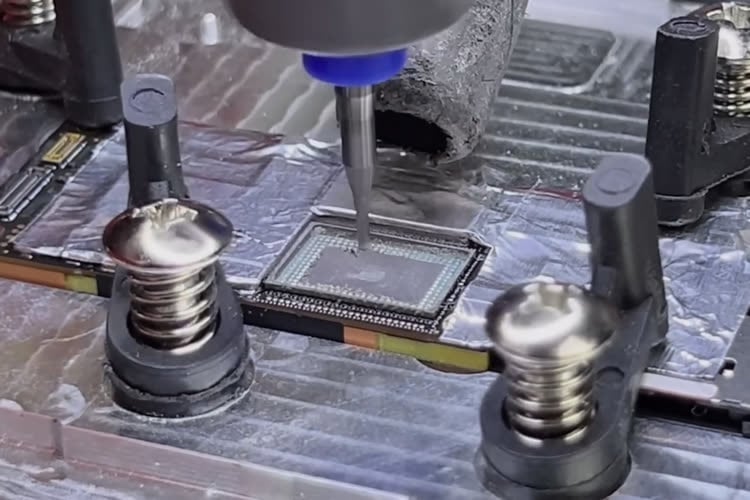

Un module matériel de sécurité (hardware security module en anglais), est un appareil très spécifique dont la seule fonction est de générer, stocker et protéger les clefs cryptographiques. On retrouve ce genre de matériel dans le monde de la finance et de la banque : il dispose de fonctions qui lui permettent de détecter les tentatives de manipulation physique ou logique et d’y répondre, par exemple en autodétruisant ses données. Dans le cas d’Apple, les modules matériels de sécurité sont placés à proximité immédiate des serveurs iCloud (peut-être dans les tactical data-centers de la société ?).

Ces différentes couches de sécurité sont censées empêcher qu’une tierce partie ne puisse récupérer le trousseau. Pour le restaurer en effet, il faut connaître le mot de passe iCloud, contrôler le numéro de téléphone fourni lors de l’activation pour récupérer un code envoyé par SMS, et connaître le code de sécurité iCloud. Tous ces éléments sont nécessaires pour progressivement déchiffrer toutes les informations et enfin récupérer les mots de passe.

En cas d’erreur, on peut recommencer, mais pas à l’infini : après « quelques tentatives infructueuses », le nombre exact n’est pas précisé, le système est bloqué et il faut appeler le service AppleCare. L’entrée en jeu d’un paramètre humain permet d’exploiter les mécaniques de l’ingénierie sociale, mais les téléconseillers d’Apple ne peuvent rien faire de plus que de vous attribuer plus de tentatives. Et après un total de dix tentatives infructueuses, le module matériel de sécurité détruit les vecteurs d’authentification : les données du Trousseau iCloud sont donc perdues.

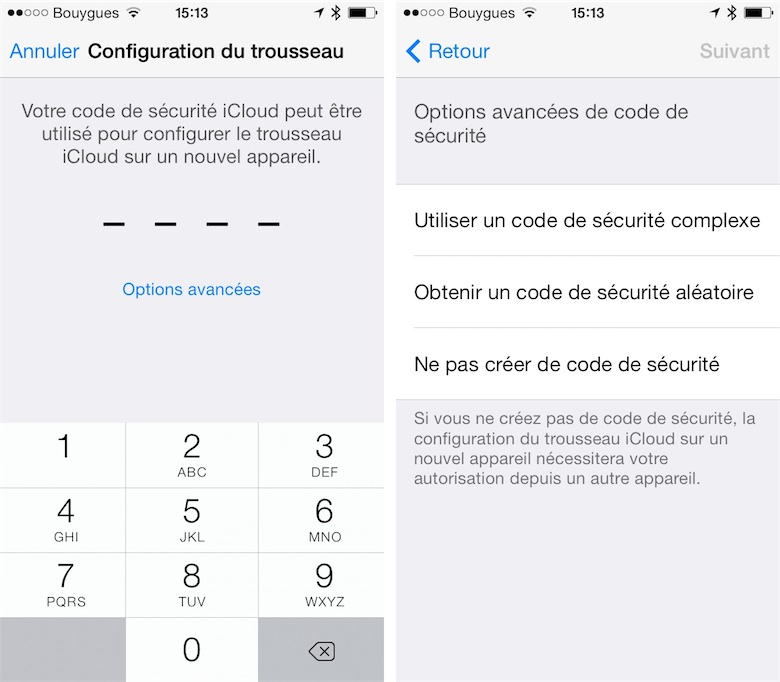

Comme le note TidBITS, il reste une possibilité que les agences de renseignement parviennent à compromettre la sécurité du module matériel de sécurité, ou plus simplement à deviner votre code de sécurité iCloud. Il existe, là aussi, une parade : au lieu d’entrer un code de sécurité iCloud à quatre chiffres, tapez sur Options avancées, puis sélectionnez Obtenir un code de sécurité aléatoire. Vous devrez conserver ce code en lieu sûr et ne pas le perdre : il servira toujours à chiffrer vos données, mais ne sera jamais envoyé sur les serveurs iCloud. Même si un tiers accède directement aux serveurs d’Apple, ce code est suffisamment long pour qu’attaquer votre trousseau par force brute ne soit pas rentable.

Pour conclure

Bref, le Trousseau d’accès est un système extrêmement sécurisé. En l’espèce, il faudrait qu’Apple le modifie en profondeur pour accéder aux demandes des agences de renseignement — si, du moins, elle changeait de politique et se mettait à collaborer avec elles. Et il est très résilient face aux attaques extérieures classiques, aux mécanismes de l’ingénierie sociale… et à la maladresse des utilisateurs.

Plus compliqué...tu meurs!

dans la pratique, vous validez de machines en machines, au fur et à mesure de vos achats d'appareils, et l'usage est transparent. ça va. La sécurité repose sur votre mot de passe iCloud. Et tout en étant simple d'usage, Apple ne peut pas lire vos mots de passe

-

Tout au plus l'activation de la fonction de récupération de trousseau, permet à Apple d'avoir une copie codées de votre trousseau. Là, on peut imaginer une attaque par force brute, mais qui serait longue et couteuse, en plus d'imaginer que ça soit Apple elle même ou un voleur qui s'est introduit chez Apple. A moins d'être un haut cadre d'une grande entreprise, il serait peu rentable de vous pirater ainsi.

C'est une fonction dont on peut se passer de toute façon.

-

C'est + complexe si vous allez dans réglages avancés, et faites générer une passphrase longue, conservée hors d'Apple. Mais vous blindez contre même une attaque par force brute.

Je conseille cela, et il faudra vous assurer de noter cette passphrase dans un endroit sur (avec vos déclarations d'impôts et salaires qui sont bien protégées aussi bien sur ;) ).

Ca ne qu'une étape de + lors de la mise en place.

Tel que décrit et mis en oeuvre, ça me parait être un bon système pensé pour l'intérêt des utilisateurs.

Devant faire un achat sur un site n'acceptant pas le trousseau et n'ayant pas ma CB sur moi, j'ai été étonné de la facilité avec laquelle j'ai pu acceder aux infos en clair de ma carte (num de compte, date de validité).

Il m'a suffi de saisir mon code de session (code ridicule à 6 chiffres) et comme par magie mes infos ont apparu, j'ai pu copier-coller sur le site et acheter mon article.

Il est vrai que le code à 3 chiffres n'est pas stocké et je le connaissais de tête mais j'ai trouvé ça quand même bizarre

on part du principe que le voleur ne va pas avoir à la fois votre iPhone ET votre code.

Mais oui, un code à 6 chiffres est peu rassurant. D'où que l'iphone permet l'usage d'une passphrase longue. Mais la taper à chaque fois devient fastidieux.

L'iphone vous donne plusieurs niveaux de granularité de sécurité.

- usage familial, personnel et profession sans risque, où on ne craint que le voleur à la sauvette. On peut accéder à iCloud rapidement pour faire verrouiller toutes ses infos si jamais. On ne s'attend pas à être trahis par Apple après qu'Obama vous ait remarqué.

- usage intensif, toute sa vie dedans, plus les numéros de téléphones des actrices les plus en vue pour le projet de pub du siècle top-secret que l'industrie de la mode va en tomber des nues: passphrase, etc.

- usage du fondateur de Bitcoin, tendance paranoïaque justifiée en plus: clé complexe, demande tout le temps.

-

Alors il y a Touch Id justement, couplé avec une passphrase, cette dernière ne vous sera demandé que dans les occasions où l'iphone se force à l'oublier, se contentant le reste du temps de touch id qui est justement une empreinte que le voleur à la sauvette n'est pas en mesure d'obtenir. L'appareil se verrouille suffisamment souvent pour nécessiter encore la passphrase, malgré touch id.

(le scénario du voleur qui vous tend à piège à coup de doigt posé innocemment dans un truc à moule, sous-entend que vous avez un métier exigeant avec donc la vigilance et urgence qui va avec)

@bibibenate :

Tu as accédé aux données stockées en local, sur ton Mac (dans Safari ou Trousseaux d'accès je suppose).

On a effectivement accès à ces données avec notre mot de passe de Trousseaux, qui par défaut est celui de la session.

Pourquoi une agence gouvernementale voudrait connaître ces mots de passe? Il est bien plus simple d'attaquer le site en question pour avoir accès à votre compte.

disons qu'il faut inlassablement renforcer chaque angle d'attaque.

Mais oui, la sécurité dépend du maillon le plus faible.

Dans le cas d’Apple, les modules matériels de sécurité sont placés à proximité immédiate des serveurs iCloud

Donc les serveurs s'autodétruisent en cas de tentative de piratage ? Ou j'ai loupé un truc ?!

les informations.

Moi, j'ai acheter un imac d'occaz, et le gars la reinitialisé , j'ai mis donnée de compte itune,et je me retrouve avec tout ces identifiant et mot de passe sur le mac, j'ai beau effacé , il revienne , ainsi que toute ses photo sur iphoto, pareil j'efface et sa revient.

Alors le trousseau icloud pas pour moi.

il ne l'a pas désinscrit de tout le bazar.

il ne l'a pas désinscrit de tout le bazar. son identifiant est toujours en place dans la machine.

@oomu :

Ok pour touch ID sur le 5S .... Mais sur mon iPad mini retina je fais comment ? Je suis obligé de mettre un code simple malheureusement :(

@sentinel :

En effet, quand on vend un Mac, il faut désinscrire son Identifiant Apple du Mac :

- fermer la (les) session(s) iCloud ;

- désassiocier le(s) compte(s) utilisateur du (des) identifiant(s) Apple ;

- déconnecter iTunes Store et Mac App Store ;

avant de réinstaller OS X.

Je ne crois pas une seconde que les "agences gouvernementales" n'y ont pas accès.

Peut-on vérifier quelque part si on a activé la récupération du Trousseau iCloud ?

Je ne me souviens plus si je l'ai fait ou pas.

Edit : j'ai trouvé. J'avais pas ticté que c'est l'option "Activer l'autorisation par code de sécurité".

Je trouve la conclusion d'un pipeau... Les agences gouvernementales n'ont jamais vraiment eu besoin de vos mots de passe pour accéder à vos données.

En résumé, Apple sécurise vos mots de passe (incroyable !) avec des méthodes traditionnelles. Rien de neuf donc.

J'aime bien ce genre d'article, où les explications sont complètements farfelues, et incompréhensible pour un lambda

Mais il y'a toujours le résumé dans les dernières lignes, j'adore

Continuez MacG

@patrick86

Le souci est que j'y est mes propres identifiant et mot de passe partout dans la machine, mais les mot de passe sont mélanger avec les miens, pareil pour les photos, alors j'avais appeler le vendeur, pour lui expliqué, après plusieurs contact, toujours pateil alors ils a décider de carrément créer un autre compte et perdre tout ce qui l'avais acheter.

Je crois qu'on ne peux pas vraiment tout effacé sur son imachin , auquel cas sa reste alors un peu compliqué pour un utilisateur lambda.

J'oubliai , après synchronisation de mon iphone avec mon iTunes avec mon compte perso, ben j'avais aussi tout ses mots de passe sur mon ibidule. Par-contre pas ses photos.

@sentinel :

Le soucis, c'est que pour Apple, le Mac n'a pas été désassocié de son Apple Id.

Pour iTunes déjà, il y a la fonction Retirer l'autorisation d'accès de cet ordinateur dans le menu Store.

Il peut aussi de son côté, dans les paramètres de son comptes iTunes, supprimer les autorisation de tous les ordinateurs autorisés.

Apple indique cette procédure à suivre avant de vendre un Mac : http://support.apple.com/kb/HT5189?viewlocale=fr_FR

A-t-il réinstallé OS X ou juste supprimé son compte ?

A la rigueur (si possible) voyez vous pour qu'il ouvre une session iCloud sur ton Mac (sur un autre compte de préférence), puis la referme.

@patrick86

C'est vraiment nul de devoir passer par la, le compte utilisateur devrais se loguer ou pas.

@misc :

C'est la méthode qui n'est pas des plus limpide.

Un bouton "dissocier ce Mac de votre Identifiant Apple" dans les préférences Utilisateurs et Groupes serait plus adéquat.

Superbe article !

J'ai du comprendre à peu près 80 %, mais tout ça m'a l'air assez Safe.

Merci MacGe pour cet article approfondi et intéressant ! (accessoirement, ça permet d'oublier qu'on n'a toujours pas d'écran thunderbolt à jour avec l'USB3... Ok je sors !)

Il serai bon de faire un article la dessus. Parce que perso, moi je me méfie a vendre mon matos apple depuis.

@ sentinel : il faut que votre vendeur désenregistre son Mac sur les serveurs Apple.

Cette opération n'a rien à voir avec l'identifiant iTunes.

Il s'agit de l'Apple ID : il faut qu'il aille dans l'assistance sur le site Apple, qu'il trouve Apple ID. Qu'il s'y connecte avec son Apple ID puis il trouvera la liste de tous ses appareils qui partagent le même identifiant.

Là, il faut qu'il efface ce qui est désormais votre Mac. Et voilà.

le site où est faut se connecter est là https://appleid.apple.com/fr

c'est plus rapide…

Cette interface ne gère pas les appareils utilisés, mais uniquement le(s) appareil(s) de confiance utilisé(s) pour l'authentification en deux étapes. Il faut effectivement le retirer de cette liste un appareil qu'on vend (s'il s'y trouve).

Mais si l'appareil n'y est pas (mon Mac n'y est pas), il y a rien à y faire.

C'est iTunes qui gère les autorisations d'accès au contenus des Stores, Localiser mon Mac qui gère le rattachement de l'appareil à un utilisateur et iCloud qui gère le reste.

C'est tout ça qu'il faut désenregistrer sur le Mac avant du supprimer le compte utilisateur et réinstaller OS X.

Hello,

Suis le seul à rien comprendre a cette fonction de Trousseau ? Je viens de la désactiver mais je souhaiterai aussi supprimer toutes les

Infos qu'il contient comment faire ?

Merci

@ce78

A ce point ?? C'est pas super simple tout ça ??? Ok je lui dirai, merci.

Je me pose une question ??

Est-ce que je suis le seul a ne pas connaitre cette longue et fastidieuse procédure....?????

Parce que sinon , la sécurité apple, ça craint quand même !!!