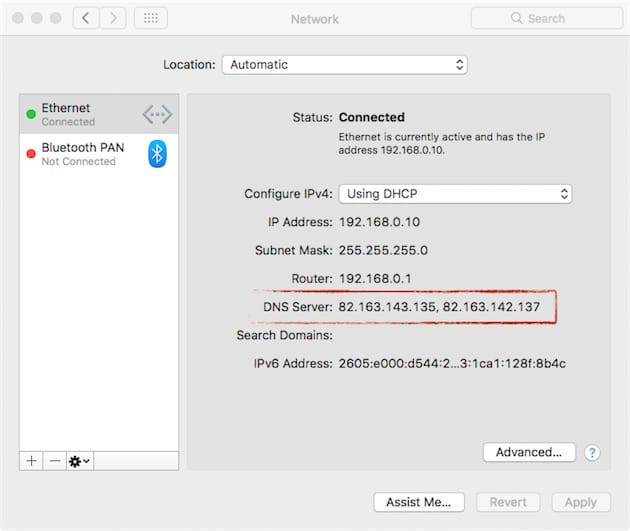

Un nouveau malware visant macOS circule actuellement. D'abord repéré sur les forums de Malwarebytes puis analysé en détail par Patrick Wardle, OSX/MaMi modifie les réglages DNS sur les ordinateurs infectés. L'utilisateur des forums a constaté que sur le Mac d'un ami professeur, les adresses DNS avaient été changées (82.163.143.135 et 82.163.142.137). Même en les supprimant, celles-ci reviennent à la charge.

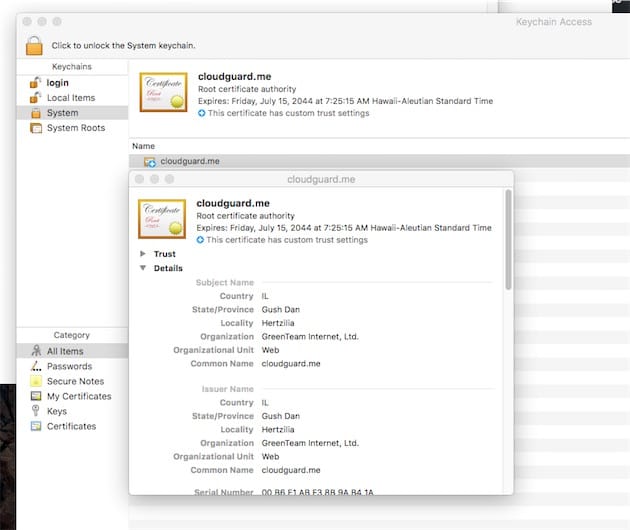

Ce malware installe en fait un certificat root qui lui permet de détourner les adresses DNS du Mac ; le petit malin a ensuite tout loisir de s'adonner à des attaques man-in-the-middle : vol d'identifiants, affichage inopiné de publicité, installation en douce de scripts de minage de cryptomonnaies…

OSX/MaMi est également susceptible de prendre des captures écran, simuler des actions avec le curseur de la souris, lancer un item, télécharger et téléverser des fichiers, exécuter des commandes. La plupart de ces méfaits ne sont cependant pas actifs dans la version 1.1.0 du malware en circulation.

Selon Patrick Wardle, ce malware n'est « pas particulièrement avancé », mais il peut altérer le système infecté d'une manière persistante et profonde. Le spécialiste ne sait pas dire comment l'infection se propage, mais il s'agit sans doute des vecteurs classiques : pièce-jointe dans un courriel, fausses fenêtres pop-up d'alerte, ingénierie sociale. Plus que jamais, la vigilance est de rigueur.

Pour savoir si son Mac est touché, rendez-vous dans les préférences système > Réseau > Avancé > DNS. Avec la publicité faite autour de ce nouveau malware, les outils de protection ne vont pas tarder à se mettre à jour. Patrick Wardle propose de son côté LuLu, un firewall open-source pour macOS en version alpha capable de bloquer les connexions sortantes inconnues.