Comme prévu, une faille de sécurité touchant les Mac récents a été détaillée à l’occasion du congrès du Chaos Computer Club (CCC), le plus gros regroupement de hackers en Europe. La faille avait été annoncée la semaine dernière et on n’a pas appris beaucoup plus grâce à la conférence de son auteur, Trammell Hudson.

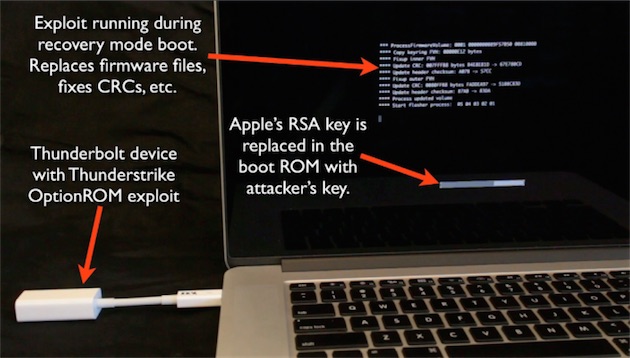

Le chercheur en sécurité a apporté la preuve de la faille qu’il a trouvée, mais on savait déjà qu’il s’agit de modifier l’EFI (équivalent plus récent du BIOS utilisé par les Mac depuis des années) en passant par un appareil Thunderbolt. La manipulation injecte du code dans la ROM de boot, une mémoire totalement isolée du volume de stockage accessible par l’utilisateur ou même par le système. De fait, c’est une faille très difficile à détecter une fois installée, et complexe à retirer le cas échéant, puisqu’il faut procéder à une réinitialisation de l’EFI. Mettre à jour le Mac, ou même le formater, n’y fera rien.

Sur le papier, cette faille nommée Thunderstrike est impressionnante, mais dans les faits, elle n’est pas aussi grave qu’on pourrait le croire. Pour que la faille infecte votre Mac, le hacker devra accéder physiquement à la machine pour y installer un appareil Thunderbolt modifié (Trammell Hudson a utilisé l’adaptateur Ethernet d’Apple). Notons toutefois que la modification est ensuite transmise dans chaque appareil Thunderbolt. Imaginons qu’un écran Thunderbolt public soit « infecté », chaque Mac qu’il utilise sera à son tour touché.

Une fois en place, ce malware ne peut pas directement accéder à des données sensibles, mais en raison de son positionnement dans la ROM de démarrage, il peut faire plusieurs choses, comme modifier le panneau où l’on saisit son mot de passe EFI (si on a protégé EFI d’un mot de passe). D’après le chercheur en sécurité, Thunderstrike n’a pas d’accès direct à FileVault pour déchiffrer les fichiers stockés sur le Mac, mais la faille enregistre le mot de passe de la session et elle pourrait aussi injecter un malware dans le système d’exploitation.

La bonne nouvelle, c’est qu’Apple est a priori au courant de l’existence de cette faille et qu’une mise à jour est en préparation. En attendant, le mieux est encore de ne pas laisser un inconnu connecter n’importe quoi à votre Mac, et de garder l’ordinateur sous surveillance.

Source :