Les utilisateurs d'appareils anciens sont susceptibles de rencontrer des soucis sur le web à partir de demain, 30 septembre, à partir de 16h01. L'expiration d'un certificat racine va en effet empêcher la quasi-totalité des navigateurs de charger des sites internet sur ces terminaux. De vieux iPhone et Mac sont potentiellement concernés.

Le coupable, c'est le certificat IdentTrust DST Root CA X3 utilisé par Let's Encrypt, une organisation qui s'est donné pour mission de faire passer les sites en HTTPS, plus sécurisé que le HTTP (lire : Let’s Encrypt a distribué un milliard de certificats HTTPS gratuits). Le problème ici, c'est qu'un certificat de sécurité expiré empêche le navigateur de valider la conformité du site web visité. L'internaute va donc se retrouver avec des services en ligne indisponibles.

Le chercheur en sécurité Scott Helme a identifié le problème sur son blog. Il faut tout d'abord savoir que pour l'immense majorité des internautes, ce 30 septembre sera un jeudi comme un autre. Ceux qui possèdent un Mac équipé de MacOS 10.12.1 (Sierra) et au-delà, ainsi que ceux qui ont un iPhone au-delà d'iOS 10 (l'iPhone 5 peut accueillir cette version) seront épargnés, tout comme les utilisateurs d'Android 7.1.11 et plus, ainsi que ceux sous Windows XP SP3 et au-delà.

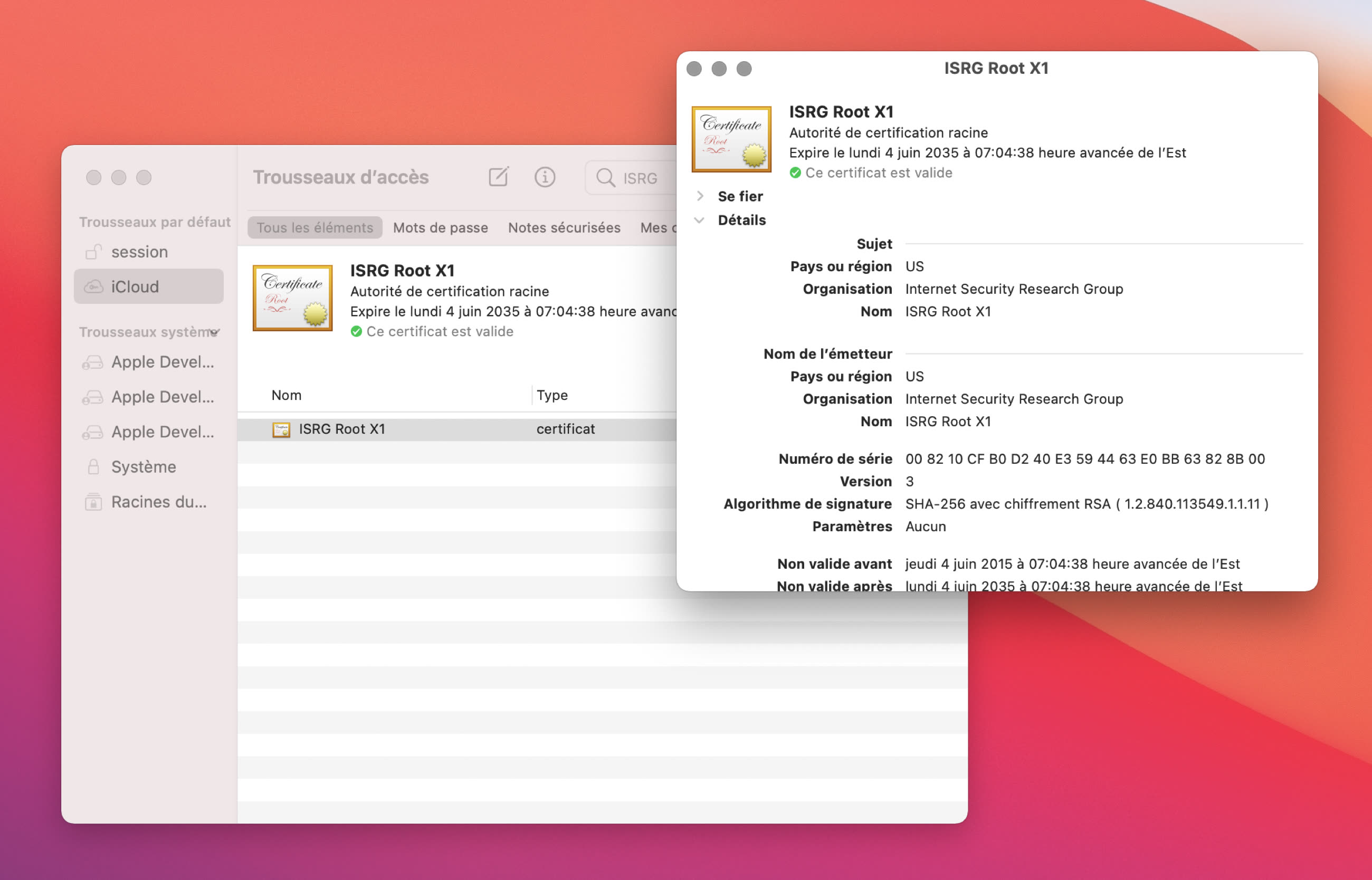

Ce qui signifie que les utilisateurs de produits équipés de versions antérieures de leurs systèmes d'exploitation rencontreront des soucis sur internet à partir de demain. Pour les Mac, il est toujours possible de changer le certificat « à la main », à partir de l'application Trousseaux d'accès. Il faut remplacer l'IdentTrust DST Root CA X3 par l'ISRG Root X1, fourni par Let's Encrypt, dont la date de validité court jusqu'en 2035. Des informations techniques supplémentaires sont disponibles sur le site d'OpenSSL.

Autre solution : utiliser Firefox qui est livré avec sa propre liste de certificats racine, rappelle Let's Encrypt. Pour tous les autres appareils, il n'y aura pas de souci s'ils sont mis à jour régulièrement.

-

Il n'y aura pas de difficulté sur les appareils Android à partir de la version 2.3.6 s'ils ont reçu le certificat ISRG Root X1. ↩︎