Apple agit contre Silver Sparrow, un malware installé sur au moins 30 000 Mac 🆕

Un porte-parole d'Apple a déclaré à AppleInsider que le certificat du compte développeur de ce logiciel avait été révoqué, ce qui empêchera sa diffusion sur davantage de machines ainsi que son exécution.

Article original

Un malware a été détecté courant février sur près de 30 000 Mac dans 135 pays par les chercheurs en sécurité de Red Canary. Ce nouveau venu surnommé Silver Sparrow est programmé pour appeler un serveur distant une fois par heure en quête de nouvelles commandes à appliquer sur le système. À ce jour, il n’a rien effectué, mais son ampleur et ce mécanisme de mise à jour distante le rend particulièrement inquiétant, puisque l’on ne connaît pas son objectif final.

Ses créateurs ont pensé à tout pour maximiser leurs chances. L’appel à un serveur distant repose sur AWS, l’offre d’hébergement dans le cloud d’Amazon, et sur Akamai, l’un des plus gros réseau de distribution sur internet qui est utilisé, entre autres, par Apple. Cela rend son blocage difficile, car il faudrait bloquer entièrement ces deux acteurs. Par ailleurs, Silver Sparrow intègre un mécanisme qui lui permet d’effacer toutes traces de son existence, une sophistication rare dans le monde des malwares.

Pour finir, Silver Sparrow est un malware récent, il a été découvert dans sa première forme en août 2020, mais il a été mis à jour depuis, notamment pour les Mac Apple Silicon. En fonction de l’ordinateur, l’installateur est capable de s’adapter et d’installer des paquets spécifiques à chaque plateforme. Cela en fait le deuxième logiciel malveillant optimisé pour la nouvelle architecture d’Apple :

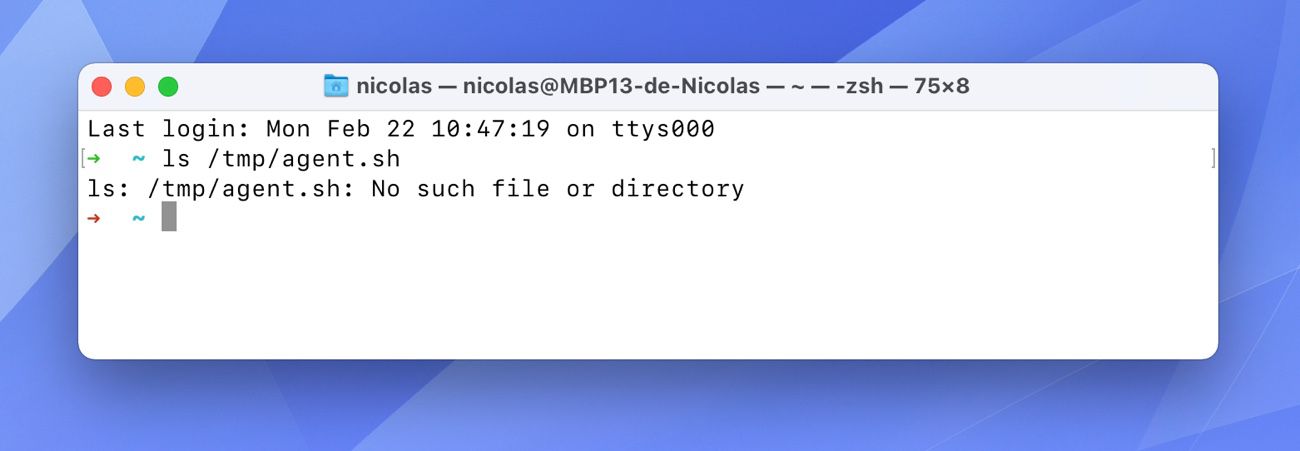

Sa complexité et le mystère de son rôle réel font que cette menace est qualifiée de menace sérieuse. Il n’existe pas d’outil clé en mains pour détecter sa présence, mais les chercheurs en sécurité listent les fichiers concernés à la fin de leur article. Si vous voulez tester votre Mac, je vous recommande d’utiliser l’app Terminal et de saisir cette commande :

ls /tmp/agent.sh

Si le résultat affiché contient « No such file or directory », vous devriez être tranquille. Si ce n’est pas votre cas, votre Mac est peut-être infecté, il faudra alors supprimer tous les fichiers listés à la fin de l’article. Vous pouvez le faire avec le terminal avec la commande rm, mais attention à ne pas supprimer des fichiers importants par erreur.

Pour information, le fichier de base qui installe le malware se nomme updater.pkg ou update.pkg selon les cas. Si vous le voyez sur votre Mac, par exemple dans votre dossier des téléchargements, ne l’ouvrez surtout pas et supprimez-le sans attendre. Le fichier d’installation d’app légitime portera le nom de l’application, pas un terme générique comme ici.

C’est incroyable quand même !

A la lecture de l’article, on comprend que c’est pas un étudiant hacker qui en est à l’origine !

Je me demande comment il a pu s’installer ?

@Danny Wilde

C’est du second degré?

Parce que ce n’est pas le fait d’avoir 17 ans qui a empêché George Hotz de jailbraker l’iphone en premier. Et ce n’est qu’un exemple parmi des milliers.

Et sait-on au moins comment il se propage ?

@weagt

"Et sait-on au moins comment il se propage ? "

Le fichier s’appelle updater.pkg

@draco1544

Ouai, donc s'il faut télécharger et exécuter un fichier updater.pkg, ça ne concerne que ceux qui installent n'importe quoi sur leurs ordinateurs, autrement dit la majorité des gens...

ou pas ...

@weagt

Bonne remarque, j'ai oublié de le préciser. J'ai ajouté un mot.

@weagt

« Pour Silver Sparrow, les équipes soupçonnent que des publicités malveillantes, des applications piratées ou même de fausses mises à jour Flash, malgré son débranchement en janvier 2021, sont à l’origine de ces infections.

« Dans ce cas, les pirates ont distribué le logiciel malveillant dans deux paquets distincts : updater.pkg et update.pkg », précise Red Canary dans un billet de blogue. »

(...)

« De son côté, Apple a confirmé à Mashable qu’elle avait retiré les certificats de sécurité des comptes de développeurs utilisés pour livrer les fichiers .pkg contenant le maliciel, ce qui empêcherait de nouvelles infections sur les ordinateurs de sa marque. »

https://ici.radio-canada.ca/nouvelle/1772537/un-mysterieux-maliciel-a-infecte-quelque-30-000-ordinateurs-mac?fromApp=appInfoIos&partageApp=appInfoiOS&accesVia=partage

pfff… il ne s’est pas installé chez moi !

➞ ➞ ➞

moi mon plus 👍

De ce que je comprends de l'article original, le fichier ._insu est absent. En cas de présence de ce fichier, le Malware se désinstalle. Ce n'est donc pas une bonne solution pour vérifier sa présence.

@Edward.

Bien vu, je corrige. Merci !

@nicolasf

Ah oui, je comprends mieux cela me rassure

J’ai un ami qui s’inquiète pour son mac : faut il installer un antivirus ?

@Tijudpom

S’il visite des sites illégaux et installe sans réfléchir tout ce qui se trouve dans son dossier téléchargement, il lui faut un bon antivirus a jour.

Sinon, ça ne servira pas à grand chose.

Que ce soit sous Windows ou Mac, avec un minimum de vigilance, on n’a pas de virus/malware

@ cybercooll

Avec windows, ouvrir un fichier office contenant une macro suffit donc.... pas d'accord.

@bonnepoire

Faut aussi:

- cliquer sur un bouton pour que la

Macro se lance. Une macro ne se lance pas par défaut sauf si tu as changé cette conf

- avoir office (hormis les pros et les étudiants, qui achète word?)

- trouver un fichier avec un telle macro

- avoir envie d’ouvrir ce fichier

- s’il est téléchargé, activer une 1ère validation

Faut vraiment en avoir envie...

@cybercooll

à ajouter

chez moi install par défaut de office 365, les macros sont désactivées

quand je clique sur un fichier office avec une macro j’ai un message me prévenant qu’il y a une macro ( je me souviens plus mais en gros on déconseille d’ouvrir le fichier )

au boulot de Mme, 1000 agents avec Outlook Office et Teams, un fichier avec macro est viré d’office..si je puis dire 😁

@cybercooll

« cliquer sur un bouton pour que la

Macro se lance. »

Faux. On peut programmer la macro pour qu’elle se lance à l’ouverture du fichier. On peut même lancer une macro à chaque fois qu’une feuille est affichée, qu’une cellule est modifiée. Donc pas besoin de bouton.

@quentinf33

Mais si. Essaye. Tu verras une magnifique demande d’autorisation, avec un beau bouton à cliquer.

@cybercooll

Je regarderai de plus près. J’ai jamais eu de nécessité de développer de telles macros. Mon responsable en a créé une. A mon retour de congés je jèterai un œil.

Mais si des ordinateurs son encore infectés aujourd’hui par cette méthode alors ?

@quentinf33

Ça doit pas arriver bien souvent...

Mais lancer un dmg ou un exe inconnu sur ça machine demande non seulement d’être idiot mais en plus de traîner sur des sites douteux. C’est en essayant d’installer 10 crack pris au hasard sur des forums warez que tu verras un virus...pas en te baladant sur iGeneration ou gmail. Ni en ouvrant l’excel listant les collègues qui viennent au foot du midi.

@cybercooll

Haha oui c’est sûr. Malheureusement une personne qui ne s’y connaît strictement pas peut ne pas être suffisamment sensibilisé sur les mauvaises pratiques quand on utilise un ordinateur…

@quentinf33

Sur les 20 dernières années j’ai vu 2 fichiers testés positifs par un antivirus (Windows defender est largement suffisant, inutile de payer pour moins bien):

Un fichier de test eicar pour valider une image clamav docker pour un client, un bout de code java malsain de démo volontairement compilé bloqué dès sa compilation

@bonnepoire

Oui non quand c’est votre collègue super sexy qui vous envoie Me_nude.xls et que vous êtes comptable... un tableur et du charme = bingo je clic 😂

personnellement c’est que je je fais.

2 machines, deux AntiV différents. Dans le doute installez simplement Avast et ne payez rien de ce qu’il demande, il fait correctement le boulot tout seul.

autre astuce simple: un compte utilisateur « standard » et un compte admin que l’on n’utilise pas.

il faudra taper le nom du compte admin+ le mdp à chaque fois, c’est un poil plus long mais au moins sans votre accord rien ne s’installera.

Si je comprends bien, pour qu’il s’installe, il faut télécharger ce fichier updater.pkg puis l’executer ?

Maintenant qu’on le sait y’a plus de risque donc ?

@Zefram

Genre il y avait un risque avant?

Tu aurais doublé cliqué sur un tel fichier si tu n’avais pas lu cet article?

C’est le genre d’article qui rend anxiogène, c’est obligé que je tape la commande pour te rassurer😂

@gwada971

Ça aurait été fun de mettre dans l’article une commande bien foireuse qui pète tout et de voir qui la lance sans réfléchir 😂

@cybercooll

Genre “find / -delete”

À ajouter à l’article listant les apps prêtes pour Mac M1 👍

@cham

Hahaha 🤣

+1 👍

@cham

👏👌😂

Il serait bien qu'Apple l'ajoute à la base Xprotect. Je n'ai pas l'impression que ce soit le cas (mais il n'est pas toujours simple d'identifier à quoi correspond exactement chaque malware dans la liste de Xprotect)

@r e m y

Ils en parlent, l'un des binaires installés par le malware a été bloqué par Apple. Mais le problème, c'est qu'il ne fait rien et ce n'est probablement pas lui qui servirait de vecteur d'attaque.

Mon mbp n’est pas infecté. Ouf Le contraire aurait été ennuyeux car il dispose de 2 protections : agent palo alto cortex XDR Pro (fournit par le boulot) et surveillance des fichiers malveillants de cleanMyMac X (payé de ma poche)😅

@lauraffaire

Êtes-vous satisfait de cleanMyMac X ? Je pense acheter une licence pour mon future mac M1

@ dolbyEX

Si vous voulez mettre le bazar sur votre Mac, allez-y !

Ah moins que vous ne soyez expert.

@dolbyEX

Je l’ai sur un iMac Intel avec bitdefender

Je trouve ce soft vraiment pas mal.

Il fait antivirus, install les mises à jour, fait office « d’onyx », désinstalle les apps, entre autre

Cordialement

@dolbyEX

J’ai Cleanmymac via l’abonnement setapp. Très bien fait pour un non technophile comme moi.

Accessoirement j’apprécie aussi beaucoup setapp, qui amène beaucoup d’app de qualité, dans une présentation sobre et efficace, avec mises à jour automatiques, transparentes. Leur catalogue est tellement large que ça m’a permis plusieurs fois de trouver ce que je cherchais sans avoir besoin d’aller chercher sur la jungle de l’appstore. La qualité des app est vraiment ce qui fait la différence avec l’appstore. Clean my mac en fait partie.

@lauraffaire

Les malwares les plus sérieux ont peu de difficultés à éviter les antivirus cela étant...

Jusqu’à présent malwarebytes est parfait pour moi et mes clients.... l’autre jour 39 malwares éradiques d’un coup sur un iMac reste sur Yosemite et aux mains de deux ados.... il a littéralement ressuscité !

Faut porter le masque et appliquer la distanciation sociale avec son Mac et ça devrait aller.

@inumerix

et des gants en caoutchouc

Malgré l’ingéniosité du code, ça semble rester un ‘update’ en pkg ou dmg, certainement dwldé d’un site peu recommandable... si l’utilisateur l’installe on peut encore a priori parler d’une truffe.

A moins qu’il soit encapsulé avec des apps dites normales, comme ça avait été avec Transmission a une époque je crois, et là oui, il y a de quoi flipper un peu

Je ne sais pas si c'est juste mais cette page

https://superuser.com/questions/187071/in-macos-how-often-is-tmp-deleted

parle de /tmp effacé tous les trois jours. Du coup la présence de ce fichier n'est peut-être pas le meilleur test.

L’article ne l’explique pas mais comment ces malware s’installent-ils ?

À cause de la grosse faille de sécurité qui ne sera jamais comblée : quelque part entre la chaise et le clavier.

Oui mais beaucoup téléchargent tout et n’importe quoi .... ou achètent des bundles d’applications moins chères et récupèrent des « cadeaux » .... ou téléchargent chez Softonic....

Pages