Ivan Krstić, directeur des systèmes de sécurité d’Apple : « le mode Isolement n'a toujours pas été pris en défaut »

Apple a autorisé une poignée de médias européens à visiter le SEAR (Security Engineering & Architecture), son laboratoire parisien dédié à la cybersécurité. Le Parisien a pu participer a cette visite guidée, et même papoter avec Ivan Krstić, directeur des systèmes de sécurité d’Apple. De quoi obtenir quelques détails sur la façon dont travaillent les ingénieurs d'Apple à la protection des appareils.

Ce laboratoire ne se situe pas à l'Apple Park mais dans un sous-sol parisien, Apple profitant du fort nombre d'ingénieurs spécialisés implantés dans la région. Les appareils y sont disséqués et passés au microscope pendant que des attaques sont simulées. L'idée est ensuite de remonter toutes les anomalies aux concepteurs du composant potentiellement problématique. Ivan Krstić explique qu'il s'agit principalement d'un travail d'anticipation et de recherche :

La plupart des vulnérabilités qui sont patchées ont été repérées par nos équipes en interne, qui se chargent de les réparer et s'assurent qu'elles n'ont jamais été utilisées par des esprits mal intentionnés.

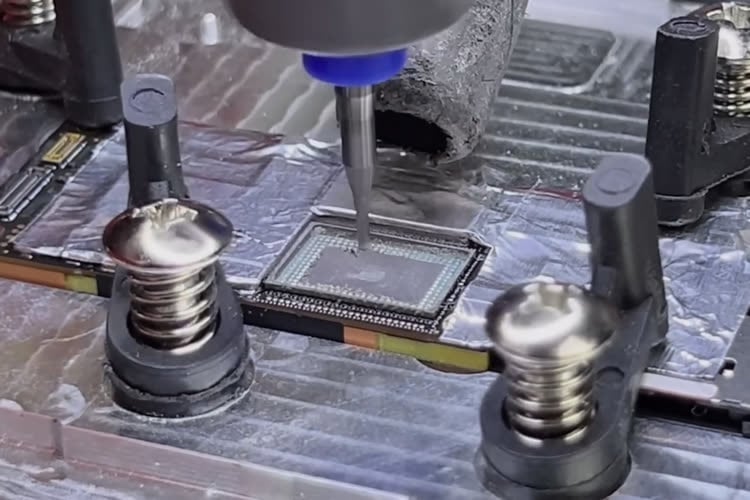

Le but est notamment de prévoir d'éventuelles failles matérielles : s’il est possible de mettre à jour iOS en urgence, il est impossible de réparer une brèche matérielle sur des produits déjà dans le commerce. Le but est donc de réduire la surface d'attaque des pirates tout en leur compliquant la vie. Les techniques envisagées sont diverses, un chercheur modifiant par exemple l'alimentation d'un MacBook dans le but de trouver une faille. Un autre joue avec un laser afin d'y injecter une lumière infrarouge pour perturber le système.

Si le bureau prend la forme d'un open space très sécurisé, Le Parisien décrit quelques appareils surprenants utilisés à des fins de tests. On y trouve notamment une cage de Faraday isolant un appareil des ondes électromagnétiques extérieures avant de mener une attaque. Une chambre thermique permet d'essayer les composants dans des conditions extrêmes et d'anticiper des défaillances.

L'IA est également au programme, Apple mettant sur pieds des algorithmes exploitant les données d'un téléphone. Plusieurs sont mis en compétition, et le plus habile est ensuite utilisé pour créer de nouvelles cyberattaques n'existant pas encore en dehors du laboratoire. Pour Apple, cette visite est l'occasion de mettre en avant la sécurité de ses produits, dont la réputation a pu être ébranlée par différents scandales.

NSO Group n'était pas le seul à avoir une clef pour entrer dans les iPhone

L'été où l'iPhone est devenu une passoire de sécurité qui vous flique

Si Apple corrige la plupart des vulnérabilités en interne, elle dispose d'un programme de « Bug Bounty » permettant à quiconque de remonter une faille trouvée (et potentiellement d'obtenir une rémunération). Le directeur de la sécurité se veut rassurant et ne manque pas d'éloges sur sa division interne. « Nous avons le meilleur programme de cybersécurité au monde, qui couvre à la fois le matériel et le logiciel », déclare-t-il avant d'ajouter que ses équipes sont « les meilleures » pour anticiper les menaces.

Interrogé sur l'affaire Pegasus (un malware qui pouvait infecter des iPhone à jour), Ivan Krstić se veut apaisant : « ce n’est pas une menace pour la majorité écrasante de nos utilisateurs ». Il concède cependant que la vague de révélations de 2021 a secoué toute l'industrie, Apple compris. « Les logiciels espions utilisés ne sont pas étonnants d’un point de vue technique, car ils jouent sur des vulnérabilités, c’est surtout leur détournement à des fins d’espionnage que nous n’avions pas prédit », se justifie-t-il.

Il ne manque pas d'énumérer les différents ajouts ayant eu lieu depuis, avec notamment le mode Isolement apparu avec iOS 16 réduisant la surface d'attaque en bloquant certaines fonctions. Celui-ci n'a « toujours pas été pris en défaut » selon le directeur de la sécurité, rappelant également l'arrivée de notifications prévenant les utilisateurs potentiellement touchés par une attaque. Il note enfin qu'Apple a porté plainte contre NSO, créateur du spyware Pegasus. « Notre réponse sur tous les fronts nous fait sortir du lot », estime-t-il.

Rassurant tout ça…

-“Vous êtes forts ?”

-“On est les meilleurs!”

-“Pegasus ?”

-“aloooors oui mais…”

@purepix

T'est-il venu à l'esprit qu'il s'agit d'une retranscription partielle (voire parfois partiale) de l'échange par un journaliste et non forcément l'intégralité non dénaturée des propos depuis la source directement? Voire même une retranscription de retranscription si on parle de l'article ici même...

La sécurité informatique c'est pas ça, c'est pas "on est les meilleurs" ou les bons VS. les méchants et les bons gagnent à la fin au bout de 107 minutes de film...

Et puis si tu penses que le gars va tout dire (y a du NDA à gogo), et que la comm' corporate ne va pas grandement dominer l'échange, tu es bien naïf...

Et puis les mecs qui sont là (ou ailleurs chez les GAFAM), c'est pas les M. Guichards du service informatique de la boite qui se prend pour un hacker parce qu'il fait les tuesday patches tout seuls sur 20 postes. Ils sont là par leurs compétences et c'est pas des rigolos, et je pense que tu n'as aucune légitimité pour les juger bons, moyens ou mauvais...

Donc avec tout ça, de là, à trouver ça "rassurant" ou pas, et de résumer l'ensemble du truc par un échange de 11 mots aussi caricatural qu'hors sujet, le problème il vient plutôt de ton interprétation.

@Captain Bumper

Bien sûr ! J’aurais du consteller mon message d’emoji sarcastiques… my bad ! (Comme le passage où Le Parisien trouve surprenant de voir une cage de faraday dans le labo)

Mais merci pour le complément d’info ma foi fort instructif!

@purepix : les "spécialistes" de comptoir se rattrapent comme ils peuvent... 🤷🏼♂️

@Captain Bumper,

« La sécurité informatique c'est pas ça, c'est pas "on est les meilleurs" ou les bons VS. les méchants et les bons gagnent à la fin au bout de 107 minutes de film... Et puis si tu penses que le gars va tout dire (y a du NDA à gogo), et que la comm' corporate ne va pas grandement dominer l'échange, tu es bien naïf... »

Le problème aujourd'hui, c'est qu'il ne faudrait surtout pas que NSO Group et consorts développent des outils basés sur des IA pour découvrir avant tout le monde des failles !

Imaginez un instant une IA dont le ML est basé sur tous les rapports et proofs of concepts publiés de type CVE, le code disponible des certains compilateurs, des API publiques, etc.

Une IA qui se nourrit de toutes les failles connues ou le code informatique sensible pour découvrir des failles.

Selon moi, ce serait vraiment étonnant qu'ils n'aient pas eu cette idée depuis fort longtemps.

👌

Le coup de la cage de Faraday, excellent ! Donc maintenant on peut en déduire qu'ils étudient aussi les attaques OTA !

Prochaine étape, un fournisseur de micro cage de Faraday pour le commun des mortels ! Bon on ne pourra plus recevoir d'appels, mais c'est quoi au fait l'utilisation principale d'un smartphone ? Facebook !

😁

@Scooby-Doo : le premier vrai problème, c'est surtout tous les pseudo-spécialistes qui parlent ici ou ailleurs sans rien connaitre (ou si peu) du sujet, surtout pour assener contre-vérités et banalités avec aplomb... Sutor, ne supra crepidam

@Captain Bumper,

« le premier vrai problème, c'est surtout tous les pseudo-spécialistes qui parlent ici ou ailleurs sans rien connaitre (ou si peu) du sujet, surtout pour assener contre-vérités et banalités avec aplomb... Sutor, ne supra crepidam »

Alors j'avoue publiquement mon incompétence crasse concernant ces problèmes de sécurité qui me dépassent de très très très loin.

Je suis toujours admiratif des performances de certains en la matière.

Après le gros problème sur ces forums et même à la télévision, c'est le niveau technique général sans être spécialiste qui me semble fondre comme neige au soleil !

J'ai vu récemment un documentaire très bien fait sur les enquêtes des accidents / incidents aériens par le BEA. Le documentaire était d'un très bon niveau, d'une durée de 1 h 30, donc suffisamment de temps pour expliquer chaque étape des enquêtes avec précision.

Malgré tout ils ont été obligé de faire des raccourcis. J'ai pris le temps de lire « rapidement » le rapport officiel d'une soixantaine de pages émis par le Danemark.

Dans le documentaire la première zone de recherches d'une superficie de 200 km² de la pièce manquante a été déterminée par l'ingénieur en balistique du BEA.

Ce qui est factuellement faux !

En fait c'est le NTSB qui a délégué à la NASA ce calcul.

La zone de recherches a ensuite été affinée à 100 km² puis à 5 km² par le BEA.

Donc quand on regarde ce documentaire, on pense que seul le BEA est responsable de la découverte de la pièce avec l'assistance de la Commission géologique du Danemark et du Groenland (GEUS).

Ce sont des raccourcis inévitables malheureusement il me semble.

Et pourtant ce documentaire était de qualité et bien documenté.

👌

@Scooby-Doo

Où as-tu vu ce documentaire si ce n’est pas indiscret ? Il m’intéresserait aussi.

@purepix

Pegasus ne fonctionnait pas avec le mode isolement, il me semble, notamment la faille de l'image sur iMessage 💬😈

@R-APPLE-R,

« Pegasus ne fonctionnait pas avec le mode isolement, il me semble, notamment la faille de l'image sur iMessage 💬😈 »

👌

1. Faut-il encore que ce mode soit activé ou disponible pour les iPhone trop anciens.

2. NSO Group n'utilise pas une faille, mais plusieurs dans son outil Pegasus !

Donc si l'une d'entre elles est bloquée, je me demande si cela est vraiment une solution effective !

Et une faille peut en cacher une autre ! Meltdown et Spectre par exemple sur processeurs x86:et dans une moindre mesure sur x64.

👌

@Scooby-Doo

Et si et si que de supputations donc au final 😈

@R-APPLE-R,

Non ce n'est pas des suppositions pour les iPhones les plus anciens qui ne reçoivent plus de mise à jour de sécurité. C'est pas un gros parc, mais il existe tout de même.

Une faille par principe en cache une autre. On parle de négligences en cascade il me semble, voir l'excellent cas Intel !

Certains spécialistes en micro-électronique avaient prévenus en son temps Intel sur les dangers de la fonction spéculative des processeurs pour augmenter leur efficacité.

L'exécution dans le désordre et l'exécution spéculative ?

Mais qui dirige vraiment Intel ? Des techniciens ou des financiers parce que Pat Gelsinger n'est pas totalement stupide vu son parcours professionnel non plus !

👌

Voilà voilà... Ils sont tous bons, en théorie.

Ils sont sûrement balézes ces gars, même si j’aimerais bien avoir l’avis ici de ceux qui travaillent dans la cybersecurite !

@iftwst

Oui lol, études à Harvard, quelle chance

Ah le marketing 😬

@TDBI

J’attends le marketing sécurité des autres marques pour comparer.

Sérieusement, c’est bien sûr de la communication ce genre de visites. Mais cela permet d’apprécier les efforts et de savoir qu’une partie du prix que l’on paye sert aussi à ça. Quelles autres marques sont en capacité de montrer de tels efforts sur la sécurité, à la fois matériel et logiciel ? Bien peu je pense.

@joelcro

Aujourd’hui, la cyber sécurité est un enjeux crucial. Toute les boîte tech sérieuse ont des département dédié à ça.

Ce n’est pas car il n’y a pas de communication dessus que ça n’existe pas. Il n y a pas non plus que le domaine du grand publique, le secteur industrielle est plus que jamais concerner par ces enjeux.

@DrStax

Bien évidemment 😂

@joelcro,

« J’attends le marketing sécurité des autres marques pour comparer. »

Google et Microsoft ont eux aussi ce type de services sécurité. Et régulièrement ils communiquent leurs trouvailles, parfois même avec Apple.

Mais ceux qui cherchent en solitaire, ils vendent au plus offrant !

Est-ce que la politique de Apple en matière de Bug Bounty est adaptée au marché, c'est cela que vous devriez vous poser comme question !

👌

https://media2.giphy.com/media/ZFKaOsucd3qqcvrKMQ/giphy.gif?cid=2154d3d7...

Ils sont peut être les meilleurs dans leur domaine mais les types en face sont aussi les meilleurs. Et si quelqu'un a mis en défaut le mode isolement il ne va pas s'en vanter.

Je vous invite à voir cette vidéo d'un ingénieur qui arrive à hacker un crypto wallet Trezor. C'est bluffant.

https://youtu.be/dT9y-KQbqi4?si=PBJzX6lkIw79262W

@MacG,

« Il note enfin qu'Apple a porté plainte contre NSO, créateur du spyware Pegasus. « Notre réponse sur tous les fronts nous fait sortir du lot », estime-t-il. »

🙃

Pourquoi porter plainte si le système d'exploitation et la plate-forme matérielle sont impénétrables ?

Trop de tentatives de la part de NSO Group ? Ils sont joueurs dans cette boîte !

😁

« L'idée est ensuite de remonter toutes les anomalies aux concepteurs du composant potentiellement problématique. »

Enfin quelqu'un dont les rapports sont lus ! On vient d'en trouver un officiellement, victoire !

👌

iLeakage s'applique aux processeurs Apple Silicon d'architecture ARM. C'est une faille matérielle au débit très lent, mais invisible et parfaite pour récupérer les identifiants de connexion !

C'est quoi déjà le processeur des iPhones ?

😁

@Scooby-Doo

"Pourquoi porter plainte si le système d'exploitation et la plate-forme matérielle sont impénétrables ?"

Pourquoi porter plainte pour une tentative de viol (par exemple) si ce n’est qu’une tentative ?? 🧐

@David Finder,

« Pourquoi porter plainte pour une tentative de viol (par exemple) si ce n’est qu’une tentative ?? 🧐 »

👍

Vous avez effectivement raison !

👌

Punaise il a un nom bien sécurisé à la prononciation le directeur des systèmes de sécurité d’Apple

@jeanCloud,

« Punaise il a un nom bien sécurisé à la prononciation le directeur des systèmes de sécurité d’Apple. »

C'est pas son vrai nom mais son mot de passe iCloud !

😁

Et en plus pour ne pas le révéler totalement MacG l'a mal orthographié !

C'est Ivan Krstić !

👌

@Scooby-Doo

> « Et en plus pour ne pas le révéler totalement MacG l'a mal orthographié !

C'est Ivan Krstić ! »

+1 ! Le Parisien aussi l’a mal orthographié (ceci impliquant cela j’imagine), déformation française, alors que dans toutes les sources en anglais son nom est correctement écrit… J’espère que la rédaction le corrigera, j’envoie un petit mail ! 🤞

@Lucas,

👍

J'ai aussi envoyé un email à MacG pour leur signaler l'erreur mais aucune réponse et aucune correction non plus. Donc ils s'en tiennent peut-être à l'article du Parisien !

😉

@Scooby-Doo

Peut-être plus simplement qu’ils s’en foutent 🤣

@Sindanarie,

« Peut-être plus simplement qu’ils s’en foutent 🤣 »

C'est aussi une explication plausible !

Besancon plutôt que Besançon !!! En plus cela sonne bien !!!

😁

En fait les identifiants iCloud d'Ivan sont :

krstic.ivan@apple.com

Mot de passe :

1234567

Ckilemeyeur ?

😁

Vous me direz que je ne dois pas être si loin de la vérité.

Pour ceux qui ont connu l'email perso de Steve Jobs et son manque d'imagination en la matière !

Un certain john.s…@apple.com !!!

C'était tout lui !

Chez NeXT, l'adresse steve.jobs@next.com était une authentique junk mail !

Elle ne lui servait absolument pas.

😁

@Scooby-Doo

Toutes les adresses des employés Apple sont faciles.

C’est l’initiale du prénom et le nom, attaché, @apple.com.

😉✌️

@David Finder,

« C’est l’initiale du prénom et le nom, attaché, @apple.com. »

C'est bien ce qu'il me semblait me souvenir !!!

👍

J'espère que les émoticônes et les blagues vous ont précisé la nature de mes propos !

Par contre je vous confirme que chez NeXT, l'adresse steve.jobs@next.com était une authentique junk mail !

😁

Quand vous démarriez pour la première fois une station de travail NeXT, vous aviez ce message de bienvenue avec la possibilité d'envoyer un email à Steve Jobs « en personne » pour lui donner vos premières impressions !

Steve était un génie de la communication, même si ce n'était que pour faire plaisir aux utilisateurs finaux qui se sentaient du coup considérés !

L'efficacité technique était proche de zéro car je doute qu'une équipe dédiée se soit amusée à analyser et répondre à chaque email envoyé sur cette adresse.

Mais cela faisait plaisir. Ce n'est pas ce genre de détails que l'on verrait aujourd'hui.

👌

@Scooby-Doo

C’est probable étant donné que c’est ce qui a lieu actuellement avec Tim Cook, ou Craig Federighi aussi peut être (il répond aux mails d’utilisateurs assez régulièrement)

@Kwikyyy,

« C’est probable étant donné que c’est ce qui a lieu actuellement avec Tim Cook, ou Craig Federighi aussi peut être (il répond aux mails d’utilisateurs assez régulièrement) »

Oui je me souviens avoir lu sur ce site en son temps des exemples de réponse directe des plus hauts responsables d'Apple à des clients.

C'est « surprenant » mais aussi rassurant !

Je me souviens avoir reçu une réponse un dimanche matin du PDG d'Adobe avant qu'il n'aille faire son parcours de golf !!!

J'avais bien aimé qu'il ait pris le temps de m'aider.

C'est pas en France que l'on verrait cela.

👌

@Scooby-Doo

Les meilleurs PDG sont ceux qui interagissent avec la communité, et même si je ne sais pas qui est / était le PDG de Adobe, je suppose que c’est aussi un bon type. Perso cet été, j’avais envoyé un mail à Craig Federighi et un ingénieur que j’avais vu dans les sessions de WWDC de 2023. J’étais dans le désespoir à cause de notes pas fameuses et souhaitais savoir si les notes sont importantes pour être recruté chez Apple en tant qu’ingénieur logiciel. Au réveil, réponse des deux, à exactement la même heure !!! (17h à l’heure de Cupertino, ils doivent sûrement utiliser le mail programmé d’iOS 16 😁). D’ailleurs Tim a récemment répondu à un utilisateur qui avait reçu une alerte de fréquence cardiaque élevée et qui lui avait envoyé un mail

@Scooby-Doo

Oui oui, j’avais compris le propos 😉

@David Finder,

« Oui oui, j’avais compris le propos 😉 »

Au moins vous le prenez bien et en plus vous lisez en entier les commentaires !

Certains se ruent sur le forum pour critiquer une actualié et poser des questions alors que les réponses se trouvent dans le dit article, voire dans le titre !!!

😁

Tellement Gaulois et ripailleur !

👌

@Scooby-Doo

Là encore, je ne peux qu’être d’accord.

✌️

@Scooby-Doo

"L'efficacité technique était proche de zéro car je doute qu'une équipe dédiée se soit amusée à analyser et répondre à chaque email envoyé sur cette adresse."

Cela aurait été possible, vu le peu de gens qui achetaient un Next 🤣

@jeanCloud

> « Punaise il a un nom bien sécurisé à la prononciation le directeur des systèmes de sécurité d’Apple »

J’avoue qu’entre son nom (Ivan Krstić) et son visage (d’ailleurs c’est la même photo sur MacG et sur Wikipedia et elle date de… 2008, ça crie le personnage très important et très discret, mais donc il a au moins 15 ans de plus aujourd’hui !), je me suis dit « lui ça serait le chef des gentils hackers dans un film hollywoodien » ^^’

Il est croate, j’ai vérifié ^^

@Lucas,

« J’avoue qu’entre son nom (Ivan Krstić) et son visage (d’ailleurs c’est la même photo sur MacG et sur Wikipedia et elle date de… 2008, ça crie le personnage très important et très discret, mais donc il a au moins 15 ans de plus aujourd’hui !), je me suis dit « lui ça serait le chef des gentils hackers dans un film hollywoodien » ^^’ »

15 ans plus tard, il a une barbe longue de 50 cm !!!

Lorsqu'il a fait cette photo, il avait juré de ne plus se raser tant qu'il resterait une faille informatique à combler !!!

Le pire ce n'est pas la barbe, c'est plutôt qu'il a aussi décidé de ne plus se laver !!!

Maintenant faut que cela cesse !!!

😁

@Sindanarie,

Bon Nicolas vient de m'envoyer un email pour me confirmer qu'il a corrigé le nom de Ivan Krstić !

👌

« Les logiciels espions utilisés ne sont pas étonnants d’un point de vue technique, car ils jouent sur des vulnérabilités, c’est surtout leur détournement à des fins d’espionnage que nous n’avions pas prédit »...

J'ai un peu de mal avec cette phrase... Je veux dire, ce sont des logiciels espions quoi...

@mrik974,

« J'ai un peu de mal avec cette phrase... Je veux dire, ce sont des logiciels espions quoi... »

Moi, c'est l'article dans sa grande majorité qui me pose problème !

J'ai du mal à comprendre si c'est pour se rassurer, rassurer les clients, dire qu'ils font quelque chose, mais ne pas avoir envisagé les logiciels espions alors que ce n'est vraiment pas nouveau !

De mémoire cela remonte à Usenet et la fin des années 1990 !

Environ 30 ans pour s'inquiéter, c'est pas crédible !

😁

‘Le Parisien décrit quelques appareils surprenants’

On voit les journalistes sans aucun background tech qui découvrent les outils tout à fait communs utilisés par n’omorte quelle boîte développant du hardware…

Que MacG reprenne cela sans un commentaire me déçoit quelque peu.

@0MiguelAnge0,

« Que MacG reprenne cela sans un commentaire me déçoit quelque peu. »

Ce sera peut-être pour eux l'occasion de faire un complément d'article…

👌