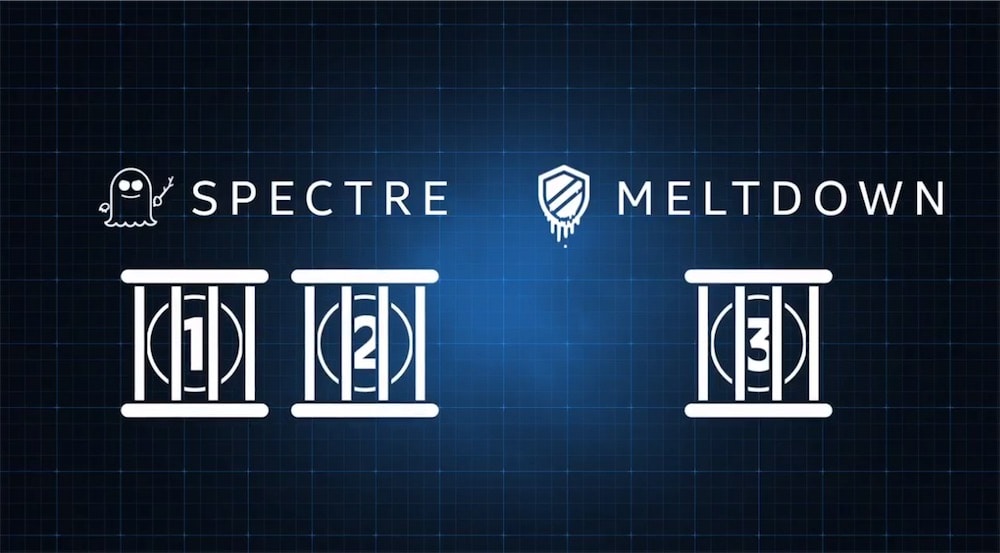

Nouveau point d’étape d’Intel sur les failles Meltdown et Spectre dévoilées au début de l’année. Le fondeur a maintenant distribué des correctifs logiciels pour l’intégralité de ses processeurs sortis ces cinq dernières années.

Des correctifs matériels vont être apportés à la prochaine génération de Xeon (Cascade Lake) et à la 8e génération de processeurs Core prévues pour le deuxième semestre 2018. Les changements matériels consisteront à mettre de nouveaux « murs » entre les applications et le noyau pour empêcher ces premières d’accéder à des données qui leur sont interdites.

Ces modifications d’architecture ne boucheront toutefois que deux failles sur trois, la variante 1 de Spectre devra toujours être colmatée de façon logicielle.