La popularité des bloqueurs des pubs a son revers de la médaille : sans parler du manque à gagner pour les éditeurs (dont nous-mêmes), certains en profitent pour glisser en douce des logiciels malveillants.

AdGuard, qui édite lui-même un bloqueur, a trouvé qu’au moins cinq bloqueurs de pubs pour Chrome (ou se faisant passer comme tel) comportaient des mécanismes pour subtiliser des informations de navigation et modifier le comportement du navigateur.

AdRemover for Google Chrome, uBlock Plus, Adblock Pro, HD for YouTube et Webutation auront été téléchargées 20 millions de fois au total avant que Google ne les retire à la suite de l’avertissement.

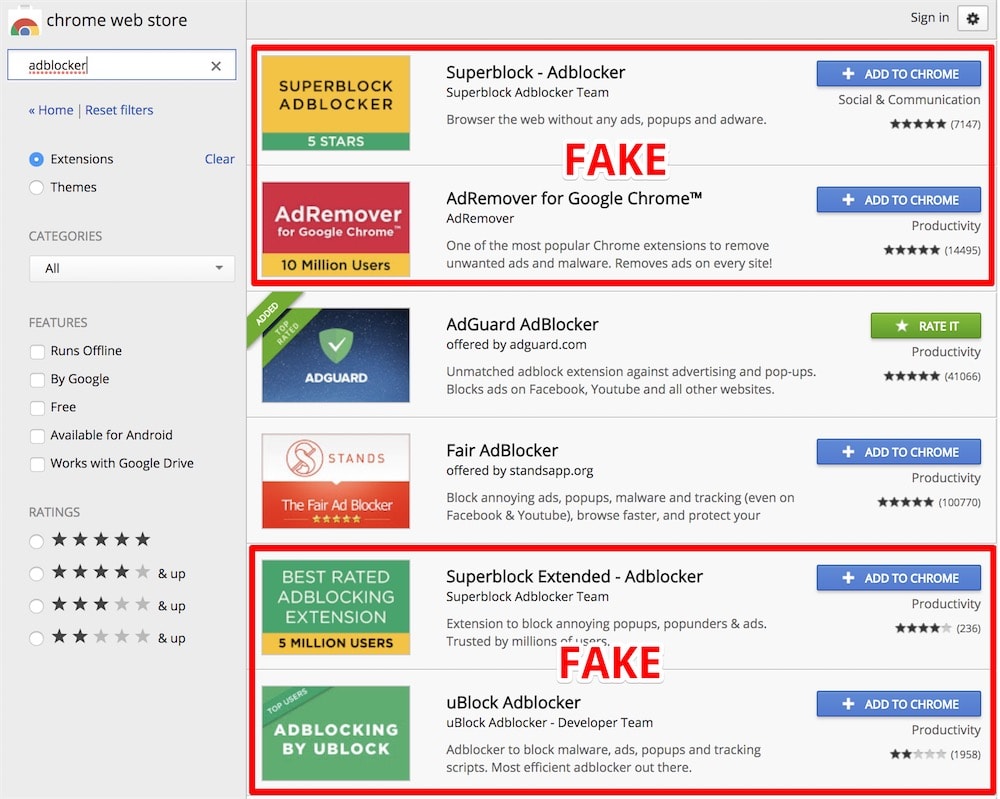

Ce problème n’a rien de nouveau, et il n’est toujours pas réglé correctement et ne concerne pas uniquement Google. En adoptant des noms très proches des bloqueurs les plus connus et en utilisant de faux avis pour accroître artificiellement leur réputation, des éditeurs malintentionnés parviennent à faire adopter des extensions inopérantes, dangereuses ou contrefaites.

Si les risques de sécurité sont a priori réduits dans le Mac App Store, la boutique qui est censée être tenue par Apple contient des escroqueries, comme Adware Doctor, prétendument en promo à 5,49 €, qui est un clone d’Adware Cleaner Pro et d’un second Adware Doctor (pourquoi s’embêter à changer de nom si Apple le valide ?).

N’installez donc pas n’importe quel bloqueur de pub. Si nous avions une recommandation à faire, ce serait uBlock Origin sur Chrome et Firefox, et 1Blocker sur Safari (le bien connu Adblock Plus entraîne parfois des problèmes d’affichage indépendants de notre volonté sur nos sites, en plus d’avoir un business model véreux). Il y a aussi les bloqueurs de trackers (qui bloquent incidemment certaines pubs) à considérer, comme Ghostery ou Privacy Badger.

N’oubliez pas non plus que les principaux navigateurs disposent maintenant de bloqueurs de pubs ou de trackers intégrés. Safari protège automatiquement contre le pistage, tout comme Firefox (uniquement en navigation privée par défaut sur bureau, mais on peut l’activer en continu dans les réglages) et Chrome masque certaines pubs.