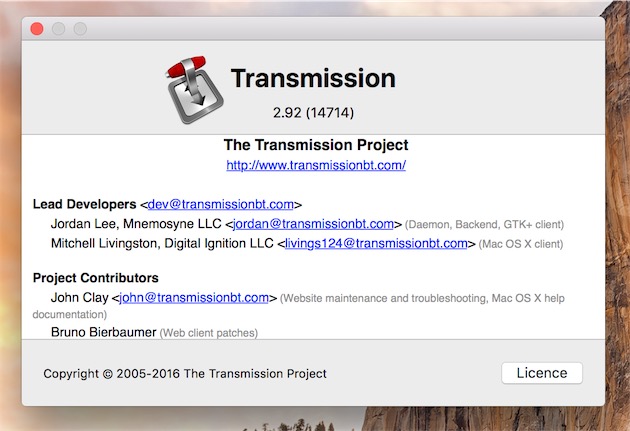

L’affaire fait grand bruit depuis sa découverte, hier en fin de journée : un malware s’est glissé dans Transmission, un client BitTorrent très populaire sur OS X. C’est la première fois qu’une telle attaque était menée sur le système d’Apple, d’autant qu’il ne s’agissait pas d’un simple malware, mais d’un ransomware, un logiciel malveillant chargé de soutirer de l’argent auprès de ses victimes (lire : KeRanger : ce que l’on sait sur le ransomware de Transmission).

Fort heureusement, la supercherie a été rapidement découverte et toutes les parties concernées ont fait leur boulot. Transmission a immédiatement retiré la copie vérolée de ses serveurs et a publié une mise à jour qui éradiquait le malware. Apple a aussi bloqué le code malveillant et même s’il est préférable de vérifier que l’on n’est pas touché, le pire a probablement été évité.

Transmission indique ce soir à l’agence Reuters que la version vérolée du logiciel a été téléchargée environ 6500 fois avant d’être retirée. C’est à la fois beaucoup — on a potentiellement autant de victimes — et assez peu par rapport au nombre d’utilisateurs de l’application. Ses concepteurs précisent que le principal serveur a été compromis, permettant aux malfaiteurs de glisser leur version à la place de l’officielle. La sécurité du serveur en question a été améliorée depuis, si bien que cela ne devrait pas se reproduire… du moins on l’espère !

Source :