Les chercheurs de chez Synacktiv, spécialisés dans la sécurisation pour les entreprises, viennent de montrer comment hacker un appareil assez connu, le Thermomix TM5. Ce n'est pas le plus récent des modèles, mais l'analyse technique est intéressante et (surtout) la réponse de Vorwerk, à l'origine du célèbre cuiseur, l'est tout autant.

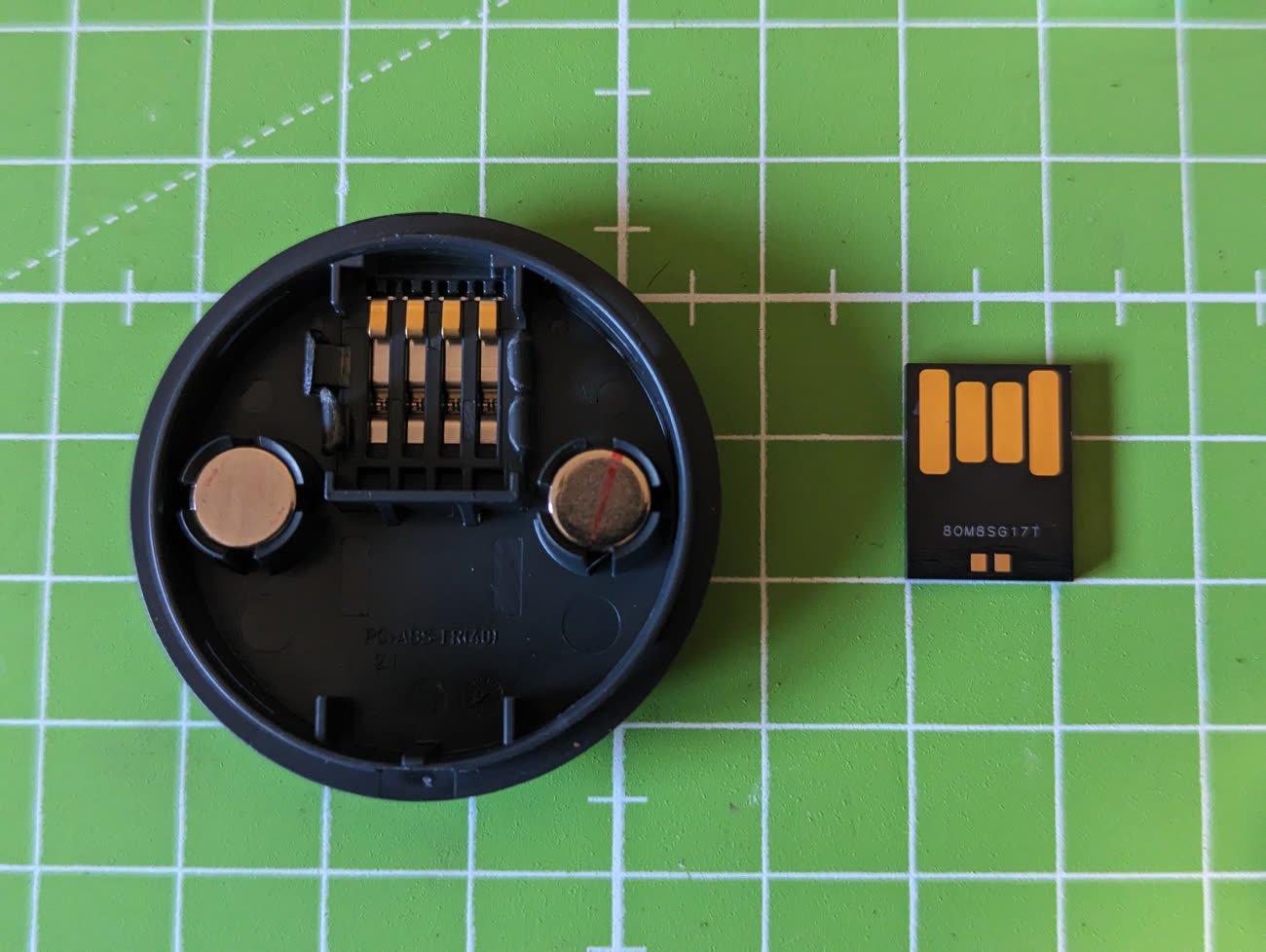

Les chercheurs se concentrent au départ sur les Cook Stick, des modules qui contiennent des recettes pour l'appareil. Même si le format physique est un peu particulier, il s'agit en fait de simples clés USB chiffrées, avec un mécanisme qui déplace les broches classiques de l'USB-A. Un autre accessoire, le Cook-Key, permet la mise à jour de l'appareil et sa connexion à Internet. Et comme les petits modules, il s'agit en réalité d'un périphérique USB. L'accessoire contient un hub USB mais aussi un contrôleur Wi-Fi qui s'interface en USB en interne. Comme c'est un modèle plus ou moins standard, les chercheurs expliquent avoir pu fabriquer leur propre version, en modifiant l'adaptateur Wi-Fi d'une Xbox 360, qui utilise la même puce.

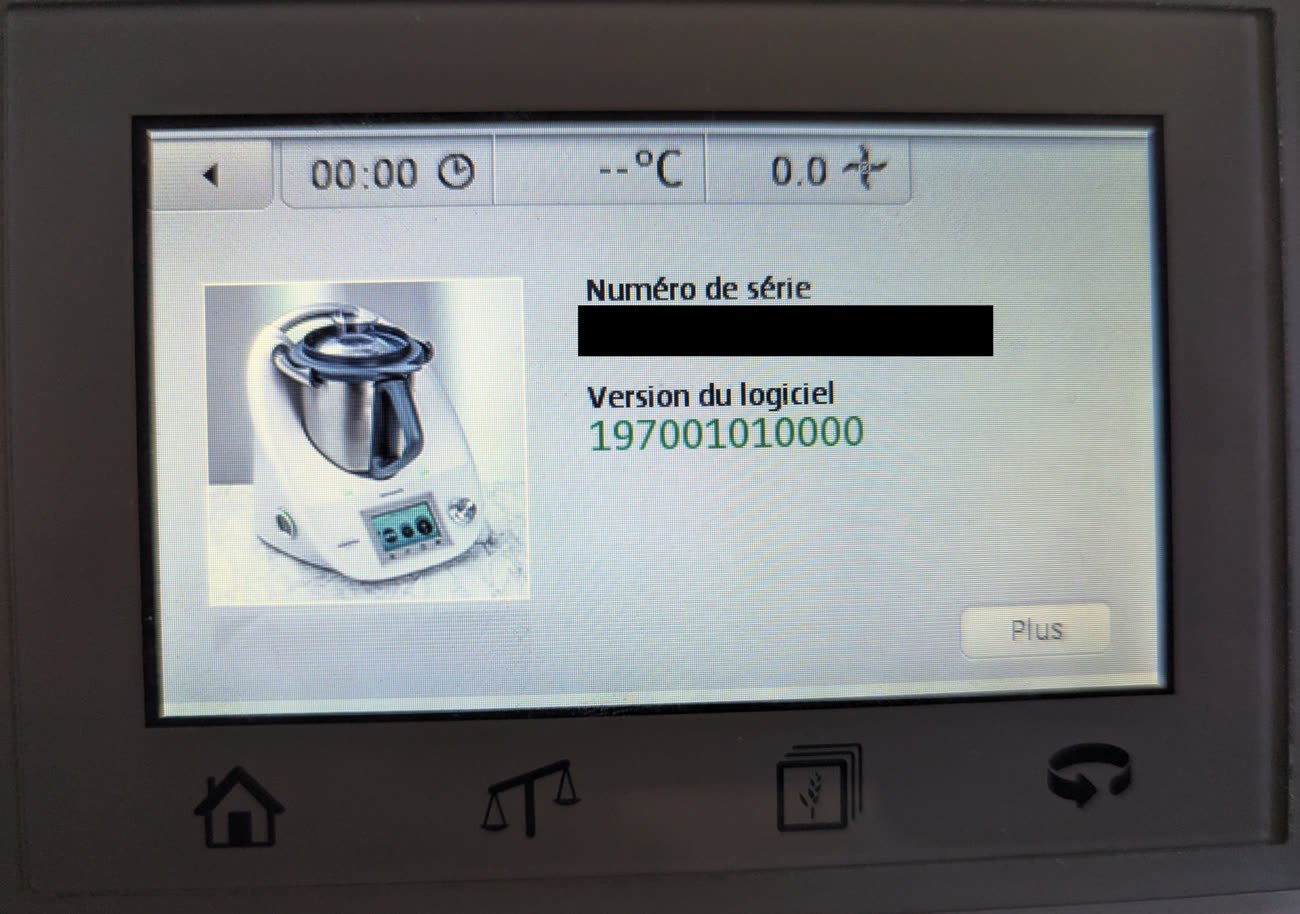

Avec la possibilité de connecter l'appareil de test à un réseau Wi-Fi, les chercheurs ont ensuite pu effectuer une (fausse) mise à jour de firmware. Les explications sont assez techniques, mais l'idée est que la clé de chiffrement de l'appareil est accessible en récupérant le contenu des puces de mémoire flash, ce qui permet ensuite de créer une fausse mise à jour de firmware qui va être acceptée par l'appareil, malgré les sécurités mises en place pour empêcher ce type d'attaque. Une partie de la clé (le nonce) n'est en effet pas signée correctement, ce qui permet une attaque. Les chercheurs pointent trois problèmes précis dans la sécurisation de l'appareil, qui ont visiblement été corrigés par Vorwerk. Le point intéressant, qui n'est pas systématique dans ce domaine, c'est que le fabricant a visiblement été réactif et a permis aux chercheurs de publier les détails des problèmes détectés.

Nous pouvons évidemment regretter que les chercheurs n'en aient pas profité pour lancer Doom sur l'appareil. Le système d'exploitation (une distribution GNU/Linux) et le système sur puce (un i.MX28 basé sur un coeur ARM9) sont en effet normalement capables de le faire. De façon plus sérieuse, ils rappellent que même si la méthode est intéressante, les risques pour les utilisateurs sont très faibles dans le cas du Thermomix TM5. D'abord parce que le hack nécessite un accès physique complet pour récupérer le contenu de la mémoire flash, et ensuite parce que l'appareil a un CPU assez daté, n'intègre ni microphone ni caméra et — par défaut — ne se connecte pas à un réseau local. Nous sommes surtout ici devant une démonstration technique de la part de Synacktiv, sans réels dangers.

Thermomix a placé une tablette plus grande que l’iPad mini dans son dernier robot de cuisine

Source :