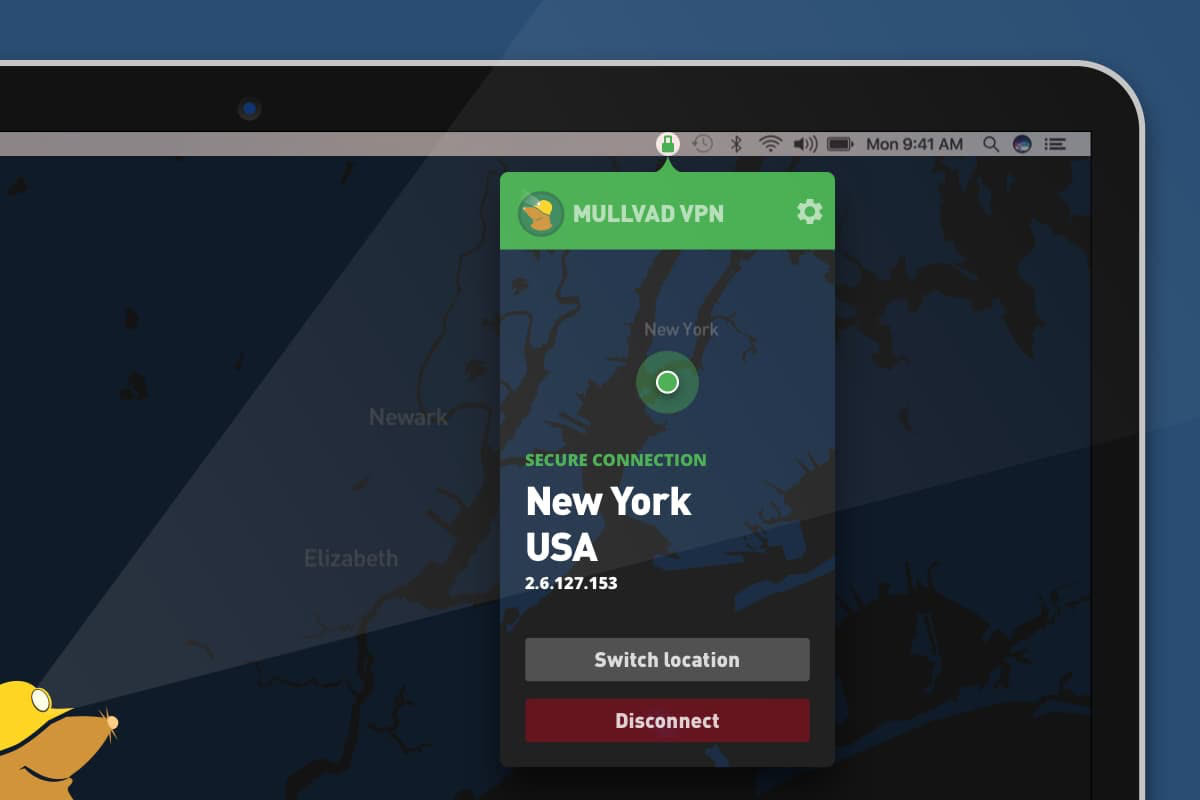

Les développeurs de Mullvad VPN affirment qu'un bug de Sonoma empêche leur application de fonctionner dans de bonnes conditions. Celui-ci empêcherait le pare-feu de filtrer correctement, rendant l'app inutilisable. L'entreprise estime qu'il pourrait toucher d'autres programmes.

Le souci a été mis en évidence dans un billet de blog dans laquelle l'entreprise invite ses clients à attendre de voir si la version finale de Sonoma résoudra le problème. Il est apparemment présent depuis la bêta 6 et n'a pas été corrigé à l'heure actuelle.

Pendant la période de bêta de macOS 14 Sonoma, Apple a introduit un bug dans le pare-feu de macOS touchant le filtre de paquets (PF). Ce bug empêche notre application de fonctionner, et peut entraîner des fuites lorsque certains paramètres (par exemple, le partage du réseau local) sont activés.

Mullvad explique ne pas pouvoir garantir ses fonctionnalités ou la sécurité de ses utilisateurs sur la nouvelle mouture de macOS. Ce problème ne concernerait pas uniquement son app : les règles du pare-feu ne sont pas appliquées correctement au trafic réseau, et le trafic qui n'est pas censé être autorisé l'est. L'entreprise y voit un bug qu'Apple devrait résoudre.

« Nous considérons qu'il s'agit d'une faille critique dans le pare-feu, et toute personne s'appuyant sur le filtrage de paquets, ou sur des applications l'utilisant en arrière-plan sur leurs ordinateurs sous macOS, devrait être prudente lors de la mise à jour vers macOS 14 », écrit l'équipe.

PCMag a mené l'enquête et contacté plusieurs autres fournisseurs de VPN, qui n'ont rien remarqué de particulier sous Sonoma. NordVPN explique avoir observé « quelques bugs mineurs » qu'elle s'efforce de régler d'ici la sortie officielle de Sonoma, mais rien qui empêche l'app de fonctionner. Un porte-parole de ProtonVPN a également confirmé ne rien avoir remarqué d'anormal. Apple n'a pas communiqué sur le sujet.

Mise à jour : le bug a été corrigé par Apple, a annoncé Mullvad le 22 septembre.