Gatekeeper ne détecte toujours pas les malwares dissimulés

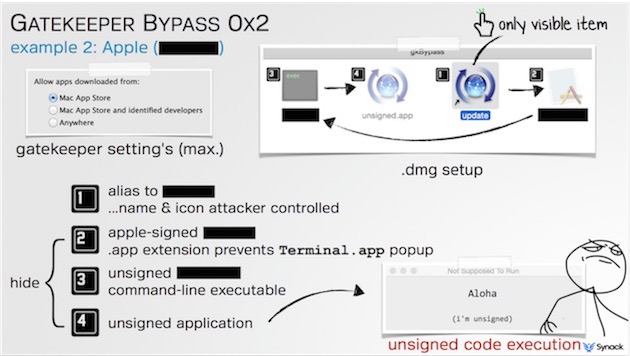

En septembre dernier, un chercheur en sécurité a montré qu'il était possible de tromper Gatekeeper, le garde-chiourme d'OS X, en attachant un fichier binaire déjà validé par Apple à un logiciel malveillant (lire : Gatekeeper peut laisser passer des malwares dissimulés).

Quatre mois après la révélation de cette vulnérabilité, qui a été présentée en détail lors d'une conférence de sécurité, Apple n'a toujours pas réglé le problème.

Patrick Wardle a indiqué à Engadget que l'entreprise avait uniquement blacklisté les binaires et les applications utilisés pour la démonstration. Le problème de conception de sécurité reste, lui, présent.

« Si je peux déconstruire ce patch en cinq minutes, d'autres peuvent le faire également », met-il en garde. Le chercheur est toujours en contact avec l'équipe de sécurité d'Apple qui lui a affirmé qu'un correctif complet était en préparation.

D'ici sa sortie, Patrick Wardle conseille de ne télécharger des apps qu'à partir du Mac App Store et de sites de confiance utilisant le protocole HTTPS, afin d'éviter des attaques man in the middle qui remplaceraient un logiciel conforme par un vérolé.

6 mois pour faire une blacklist des apps vérolées et ne rien corriger… On sent vraiment qu'Apple à la sécurité à coeur…

ils ont demandé à leur team de dev de bosser au service optimisation fiscale, plus rentable, on peut pas tout avoir :)

@huexley :

Tout ce qu'Apple a à cœur, c'est le pognon.

@duc998 :

Comme les autres sociétés … le but d'une entreprise ce n'est pas d'être philanthrope mais de gagner du pognon sinon c'est une association à but non lucratif

@huexley :

Parce que toi monsieur l'expert sait combien de temps cela prend régler une telle faille de sécurité ? Excuser moi dans ce cas

Et dire que certains se moquent de Windows.:/

Apple ferait bien de s inspirer de Microsoft pour la sécurité, car le manque de communication sur ce sujet n est pas rassurant.

"HTTPS, afin d'éviter des attaques man in the middle". Lol. Il faut 5mn pour avoir un certificat valide et gratuit chez StartSSL à condition d'avoir le nom de domaine. Cela marche très bien pour un nom approchant (7zip.org au lieu de 7-zip.org ou un autre gtld). Il faut être vigilant mais en général les navigateurs sont à côté de la plaque en ce qui concerne les avertissements de sécurité. Et tant que les développeurs n'ont pas tous les moyens de s'offrir un certificat EV (donc jamais), ça n'est pas près de changer...

La meilleure sécurité reste la vigilance de l'utilisateur.