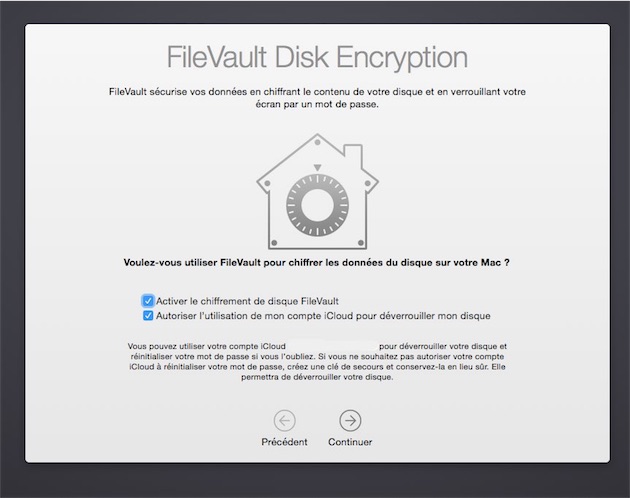

Avec Yosemite, Apple pousse à l'utilisation de FileVault, son système de chiffrement du contenu du disque dur/SSD. Au point d'inviter absolument tous les utilisateurs à s'en servir. À l'une des étapes d'installation de la version GM distribuée hier soir, le panneau de réglages de FileVault a l'option de chiffrement cochée par défaut. Précédemment c'était à l'utilisateur de faire la démarche. Précisons que nous avons eu la capture ci-après lors d'une mise à jour de Mavericks vers Yosemite.

Toutes les données de la partition de démarrage sont alors chiffrées et protégées par votre mot de passe de session utilisateur lorsque la machine est éteinte ou en veille. L'option de déverrouillage automatique de votre session est désactivée dans la foulée. Ceci afin de mettre à l'abri vos données en cas de vol - les portables sont les plus directement concernés - ou de volonté d'aller fouiner dans votre Mac.

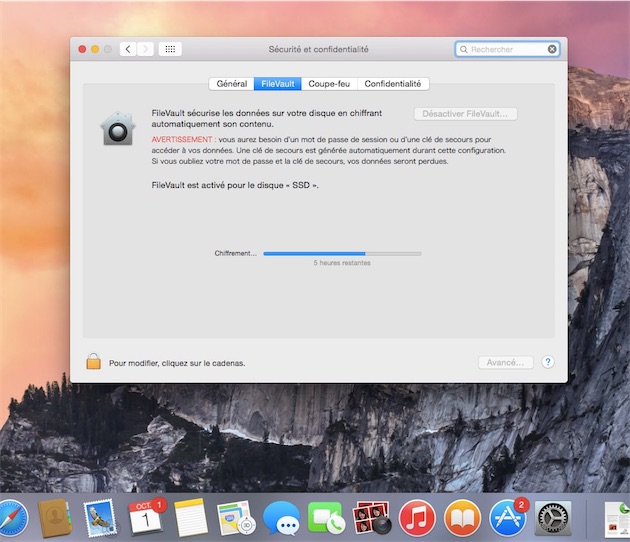

Cette activation n'a rien de définitif. On peut revenir en arrière à tout moment depuis le panneau Sécurité et confidentialité dans Préférences Système et supprimer ce chiffrement. De la même manière, si l'on oublie son mot de passe (ainsi que la clef de secours créée lors du chiffrement) on pourra utiliser des identifiants de compte iCloud pour retrouver l'accès à sa session et réinitialiser son mot de passe.

Dans les premières itérations de FileVault, des lenteurs d'exécution de la machine se manifestaient mais les choses se sont considérablement améliorées au fil du temps et en particulier avec l'arrivée de FileVault 2 dans Lion. Les freins à l'utilisation de cette protection se sont relâchés.

Cette option cochée par défaut est aussi une nouvelle ligne de défense élevée par Apple afin de renforcer la protection des données utilisateurs. Une politique qui a fait l'objet d'une communication détaillée récemment et qui s'est dans la foulée attirée les critiques des autorités américaines.

Source :