Sortie au printemps, macOS 15.4 corrigeait plusieurs failles de sécurité, en plus des nouveautés visibles par les utilisateurs et dans le lot, il y en avait une dénichée par Microsoft. Quelques mois plus tard, l’entreprise détaille ses découvertes dans un article qui entre dans les détails techniques sur « Sploitlight », le joli nom que ses chercheurs en sécurité ont donné à la vulnérabilité repérée dans le moteur de recherche du Mac. L’idée principale est de contourner les protections sur le contenu mises en place par macOS dans le cadre de TCC1 grâce à Spotlight.

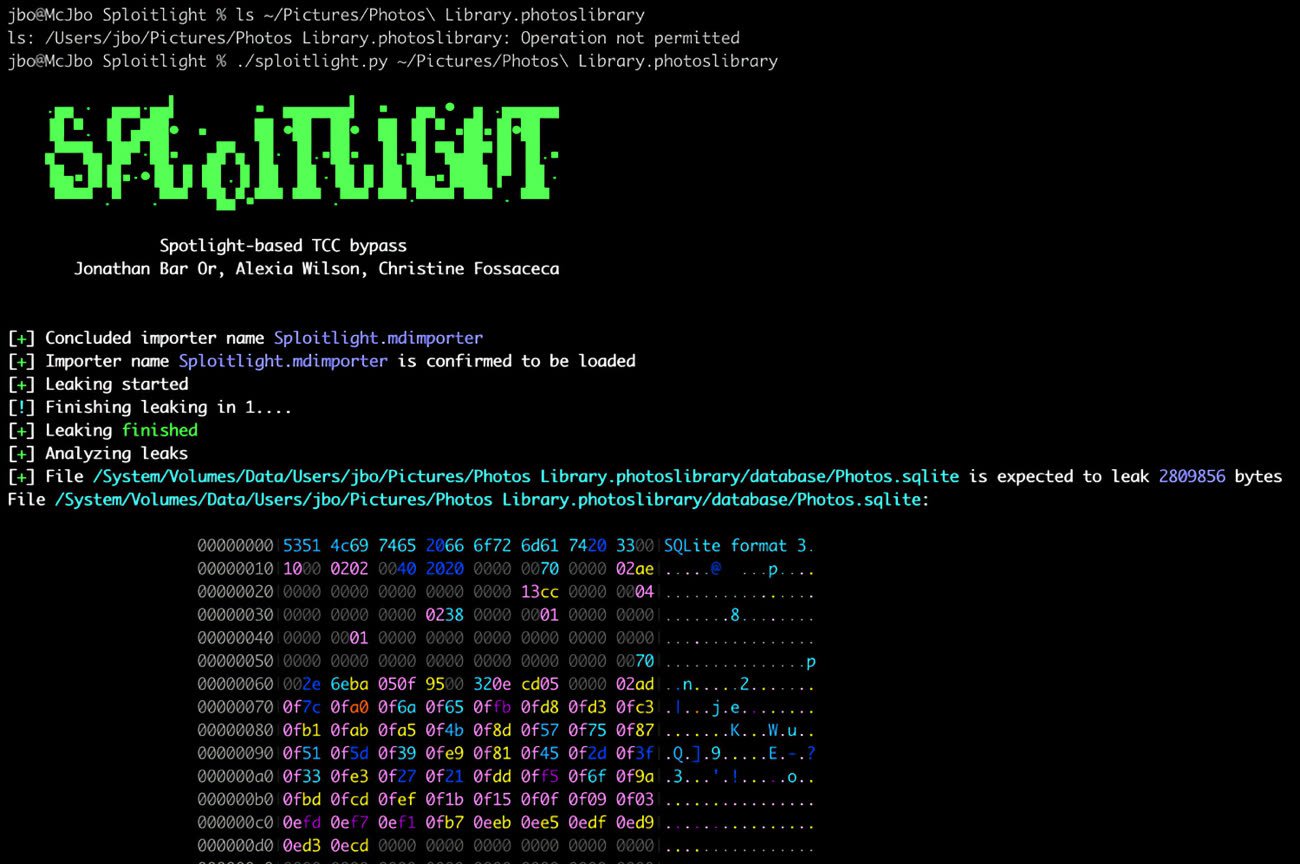

Pour résumer très rapidement la démarche des chercheurs de Microsoft, ils se sont intéressés aux mdimporters, les processus sous-jacents à Spotlight qui sont chargés de créer les bases de données qui servent ensuite à la recherche. Ces processus respectent normalement des consignes de sécurité assez strictes pour éviter tout abus, mais Sploitlight a déniché des failles dans les mesures mises en place par Apple. Ils ont réussi à modifier un processus existant pour qu’il se comporte différemment par rapport à ce que les développeurs de Cupertino avaient prévu. En l’occurrence, la preuve de concept fournie par Microsoft accède au contenu de la photothèque gérée par Photos sans aucune demande d’autorisation à l’utilisateur.

Ce faisant, Sploitlight pouvait lire les métadonnées de toutes les images stockées sur le Mac à l’insu de l’utilisateur, ce qui implique notamment d’avoir accès aux positions GPS de chaque cliché géolocalisé. Potentiellement plus grave encore, cette même faille pouvait servir à accéder aux contenus compilés par Apple Intelligence, en lisant les caches générés automatiquement par macOS pour les besoins de ses outils d’intelligence artificielle.

Fort heureusement, Microsoft est un bon acteur dans le domaine : Apple a été notifiée directement et l’entreprise a eu le temps de corriger la faille de sécurité avant la publication de ces informations, si bien qu’il n’y a eu aucune exploitation connue. Si vous utilisez la dernière version de macOS Sequoia, votre Mac n’est pas soumis à cette vulnérabilité, comblée d’une manière ou d’une autre avec macOS 15.4.

-

« Transparency Consent and Control », c’est le nom en interne des autorisations que les apps doivent désormais demander à l’utilisateur pour accéder aux contenus de plusieurs dossiers, dont le bureau, celui des téléchargements ou encore les documents. ↩︎

Source :