Le rêve d’un monde sans mots de passe n’est pas encore une réalité, mais n’est plus complètement illusoire. Après de longues années de gestation, les passkeys peuvent maintenant être utilisés sur quelques-uns des plus grands sites de la planète. L’alliance FIDO assure qu’elles permettront de « réduire la dépendance excessive aux mots de passe ». Comment les passkeys fonctionnent-elles ? Comment les utiliser ? Peut-on vivre dans un monde sans mots de passe ? Suivez le guide !

Pourquoi faudrait-il remplacer les mots de passe ?

Détournement de clic, hameçonnage, cryptojacking, rançongiciel, chevaux de Troie… la plupart des menaces informatiques proviennent désormais du web. Des milliards de comptes ont été compromis par le piratage de services en ligne, comme en témoigne la base de données Have I Been Pwned?, mais selon l’édition 2023 du Data Breach Investigation Report de l’opérateur américain Verizon, 74 % des brèches impliquent le facteur humain. À quoi bon créer les mots de passe les plus complexes de la planète si vous les donnez avec le sourire ?

L’authentification à plusieurs facteurs ne résout-elle pas ces problèmes ?

Le trousseau intégré au navigateur élimine le besoin de mémoriser (et réutiliser) les mots de passe. Les gestionnaires spécialisés comme 1Password et Secrets désarment la plupart des attaques par phishing. La multiplication des facteurs d’authentification réduit l’efficacité des attaques frontales… sauf quand elle expose un nouveau front.

Les codes d’authentification envoyés par SMS semblent sécurisés, mais le SIM swapping reste désespérément simple, les plateformes téléphoniques employées par les opérateurs refusant de prendre la mesure du piratage psychologique… et de la corruption. Les codes générés par les applications d’authentification peuvent être copiés, et donc collés dans un formulaire illégitime.

Comment fonctionnent les passkeys ?

La sécurité des solutions d’authentification repose sur la combinaison de ce que vous savez (comme un mot de passe), ce que vous avez (comme votre carte SIM), voire ce que vous êtes (comme votre empreinte digitale). La spécification FIDO2, développée conjointement par l’alliance FIDO et le W3C, vise à systématiser ces facteurs d’authentification avec les standards WebAuthn et CTAP.

WebAuthn repose sur l’échange de clés cryptographiques entre l’utilisateur et le serveur. Lors de la création d’un compte, l’utilisateur envoie une clé publique au serveur et conserve une clé privée. Les deux clés sont liées mathématiquement, mais la clé publique ne permet pas de reconstituer la clé privée. Lors de la connexion, le serveur envoie des données à l’utilisateur, qui les retourne après les avoir signées avec sa clé privée. Le serveur vérifie la signature avec la clé publique, et si tout correspond, l’utilisateur est authentifié.

Les attaques frontales sont inutiles, puisque le serveur ne conserve aucune information secrète. Les attaques par hameçonnage sont impossibles, puisque l’utilisateur ne communique jamais sa clé privée. L’« authentificateur », qui peut prendre la forme d’une clé USB de sécurité (ce que vous avez) déverrouillée par un code PIN (ce que vous savez) ou une empreinte digitale (ce que vous êtes), veille au grain et prévient tout détournement.

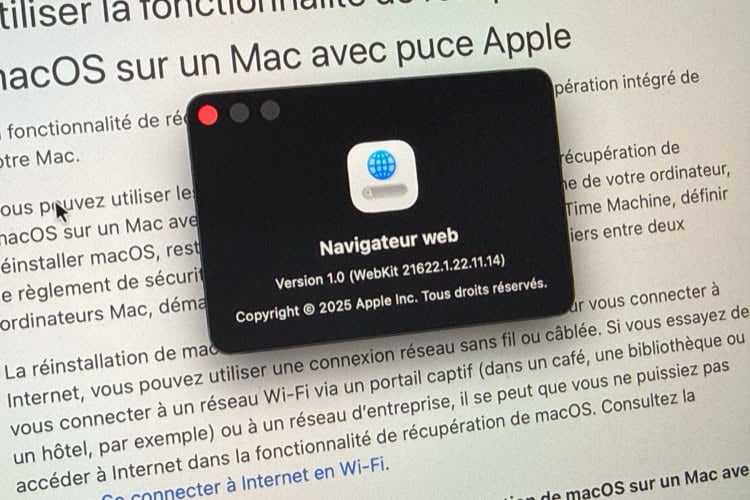

Les systèmes d’exploitation et les navigateurs incorporent eux-mêmes WebAuthn, et les appareils munis de capteurs biométriques et d’« enclaves sécurisées » peuvent eux-mêmes jouer le rôle d’authentificateur. Enrobez la technique dans une jolie interface, ajoutez un soupçon de marketing, et les clés cryptographiques un peu rébarbatives deviennent les passkeys qui vont sauver le monde.

Test de la Yubikey 5ci, une clé de sécurité pour Mac et iPhone