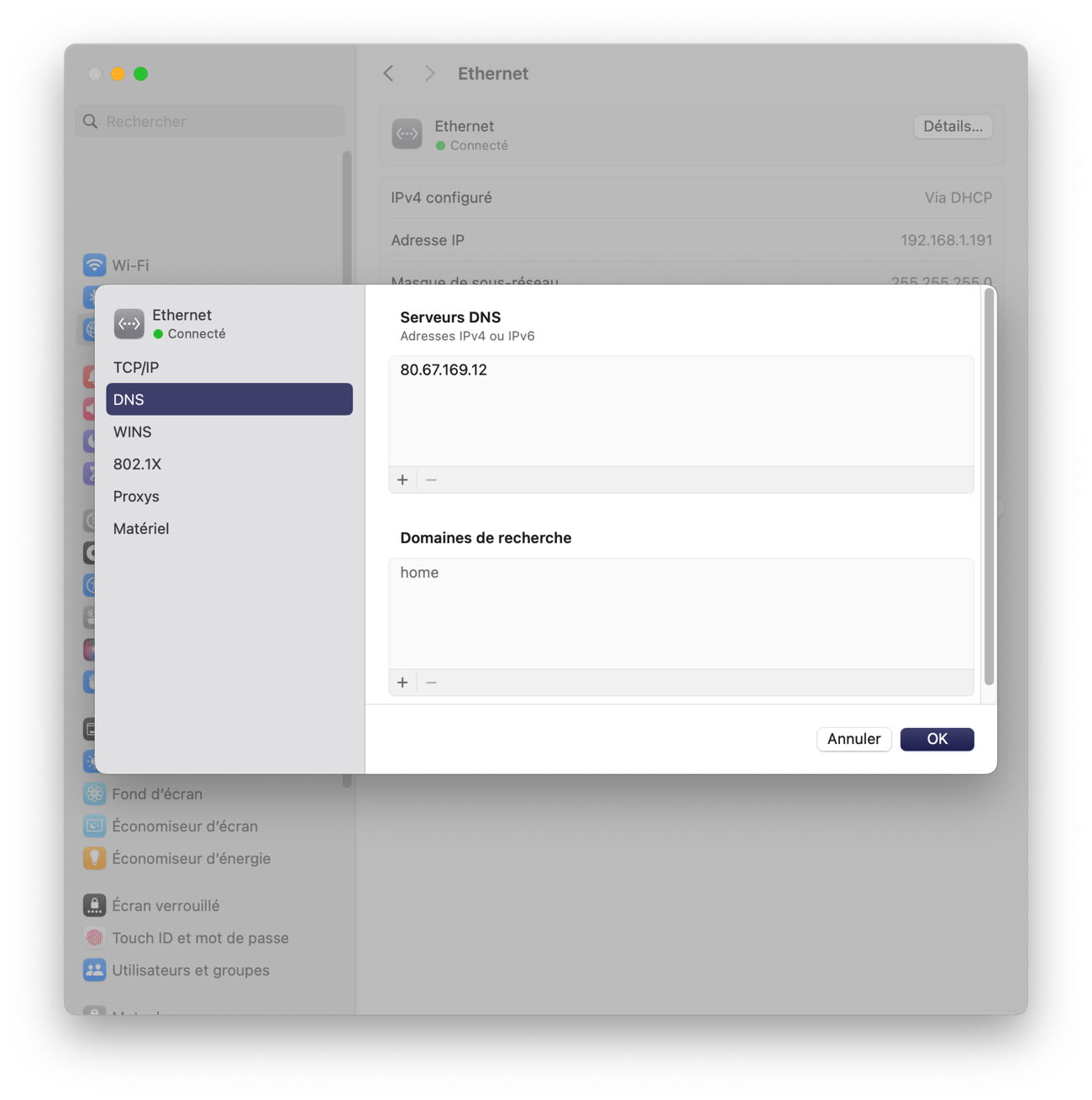

Depuis de nombreuses années maintenant, les fournisseurs d'accès doivent censurer leurs annuaires DNS pour répondre à des demandes de la justice. En effet, un moyen simple de bloquer un site en France consiste à le supprimer des annuaires des principaux fournisseurs : si le serveur ne peut plus effectuer la correspondance entre cesitebloque.com et son adresse IP, il est inaccessible pour les clients des FAI. Et à ce petit jeu, certains internautes avaient une solution simple : ne pas utiliser les DNS de leur opérateur. Mais cette astuce est visiblement connue de Canal+.

En effet, comme nos confrères de L'Informé le rapportent, Canal+ — qui détient les droits de la Formule 1 en France — a décidé de s'attaquer à trois fournisseurs de DNS dits alternatifs. Il s'agit de Google (8.8.8.8), CloudFlare (1.1.1.1) et Cisco (OpenDNS, 208.67.222.222). Les trois sociétés fournissent des serveurs DNS qui sont annoncés comme plus rapides que ceux des fournisseurs d'accès.

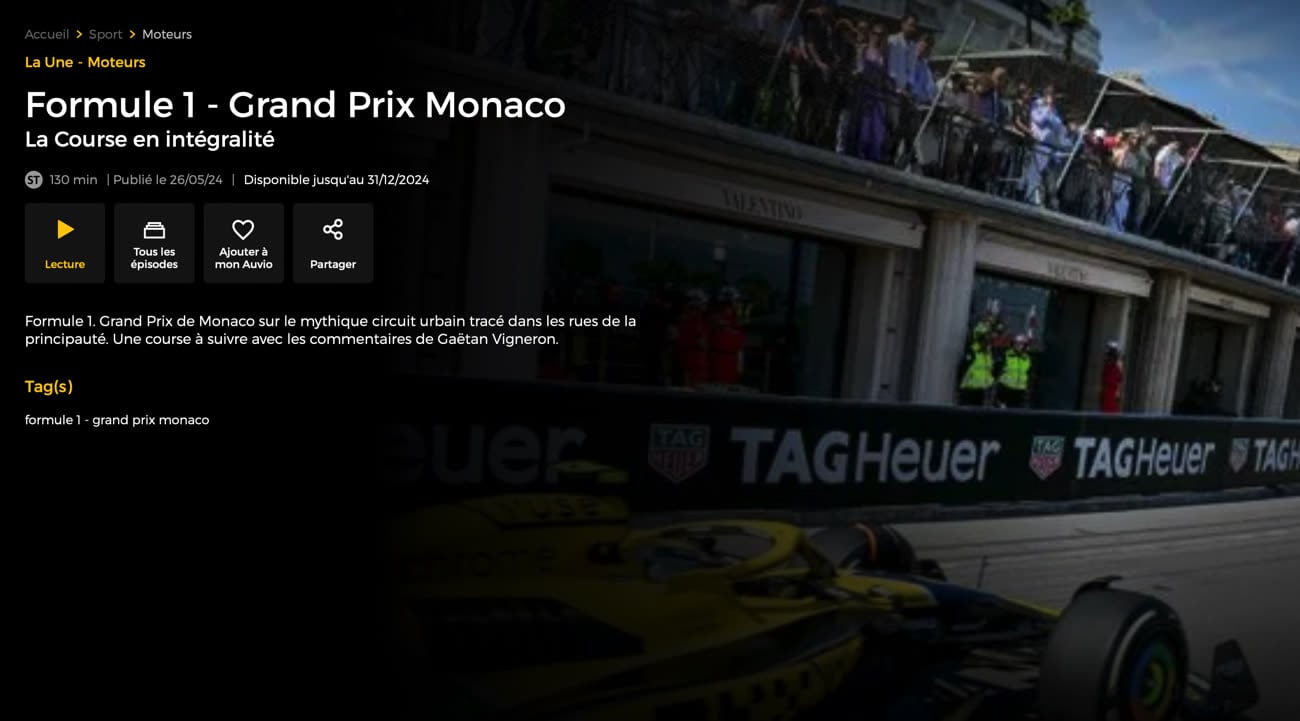

En s'attaquant à ces trois mastodontes souvent mis en avant, Canal+ n'espère évidemment pas supprimer totalement le piratage ni réellement empêcher un Français de regarder la Formule 1 sans payer son abonnement, mais le blocage des sites de streaming illégaux sur ces trois annuaires (en plus des DNS des FAI) les rendra moins accessibles. Par ailleurs, la F1 n'est pas la seule touchée : nos confrères indiquent que de nombreux sites ont aussi été bloqués pour tenter de protéger les droits du Top 14 de rugby.

Espérons que les avocats de Canal+ ne regardent pas trop de vidéos sur YouTube, dans le cas contraire ils pourraient apprendre que la Formule 1 est diffusée en clair dans un pays voisin et qu'un VPN permet d'en profiter (ils pourront même obtenir une promotion pour en profiter avec un code).

Auvio est disponible sur Apple TV pour nos amis belges