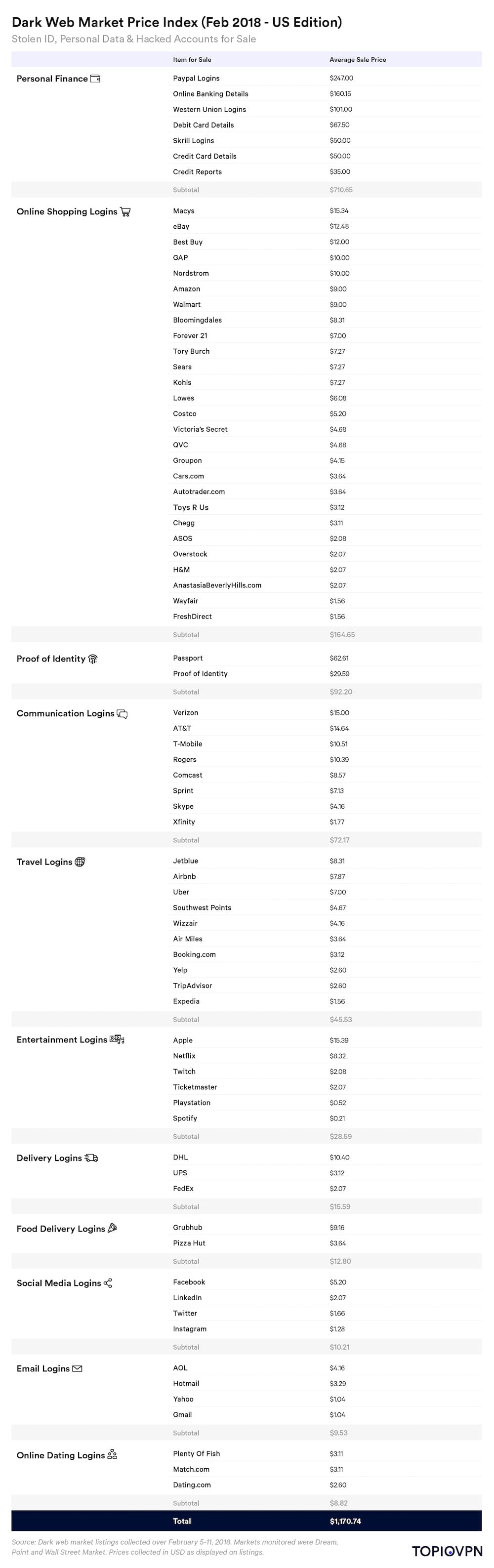

Si un malandrin cherchait à tout savoir de vous, il lui en coûterait moins de 1 200 $, selon l'indice Dark Web Market Price de Top10VPN. C'est le prix à payer afin d'obtenir les identifiants et mots de passe des comptes internet d'utilisateurs américains des principaux services en ligne. L'accès à un compte Apple est parmi les plus coûteux.

Pour récupérer de manière frauduleuse les informations de connexion à un compte Apple, il faut débourser 15,39 $. Avoir ces données, c'est la possibilité pour le brigand de voler l'identité numérique de sa victime… et de profiter tranquillou des contenus d'Apple Music, par exemple. L'accès au compte Apple est le plus cher des identifiants de la catégorie « divertissement » (Netflix est loin derrière avec 8,32 $), mais aussi de la plupart des autres catégories.

Dans la catégorie des réseaux sociaux, Facebook ne « coûte » que 5,20 $, LinkedIn 2,07 $ ; dans la catégorie « communications », Verizon n'est pas si loin avec 15 $ (14,64 $ pour AT&T) ; les données d'un compte Macy's, dans la catégorie « magasinage en ligne », coûtent 15,34 $, pour eBay c'est 12,48 $ et Best Buy 12 $.

Il faut aller chercher dans des catégories encore plus sensibles pour avoir des prix plus élevés qu'Apple. Pour récupérer les identifiants d'un compte qui permet d'identifier une personne avec son passeport, il faut compter 62,61 $. Les données d'un compte PayPal sont facturées 247 $ ; les détails d'un compte bancaire en ligne coûtent 160,15 $ (101 $ pour Western Union). Pour tout savoir d'une personne, c'est à dire accéder à l'intégralité de tous ces comptes si d'aventure celle-ci était inscrite à tous ces services, il en coûterait 1 170 $.

Ce « classement » fait la moyenne des prix des listings de données de comptes internet vendues sur trois des plus importantes plateformes du "dark net" écoulant ce genre d'informations (Dream, Point et Wall Street Market, auxquelles on ne peut accéder qu'au travers d'une connexion Tor). Les bandits y écoulent leur marchandise illégale : accès à des comptes web donc, mais aussi des armes et de la drogue.

Protéger son compte Apple avec l'identification à deux facteurs est une mesure qui permet de réduire fortement ses « chances » de figurer dans ce genre de listing.