La vague de soutiens pour Apple dans l’affaire de l’iPhone de San Bernardino a pris une ampleur considérable depuis hier, lorsqu’elle avait commencé à publier les premiers amicus briefs en sa faveur. Le FBI n’est pas resté les bras croisés, il commence aussi à étoffer ses lignes arrières.

Union sacrée

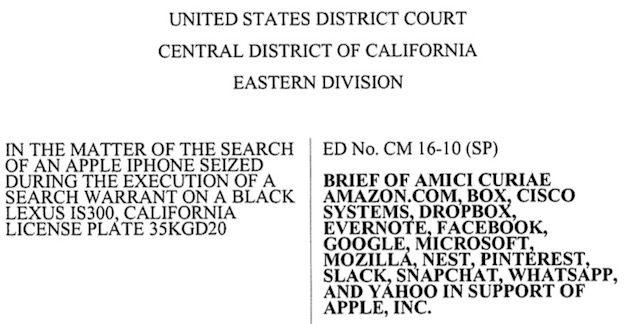

La liste des soutiens d’Apple compte maintenant tout le ban et l’arrière ban de la Silicon Valley. Amis et adversaires, issus de tous les domaines, serrent les coudes pour défendre des intérêts communs. Il y a ainsi Amazon, Box, Cisco, Dropbox, Evernote, Facebook, Google, Intel, Microsoft, Mozilla, Nest, Pinterest, Slack, Snapchat, WhatsApp, Yahoo, Airbnb, Atlassian, Automattic (WordPress), CloudFlare, eBay, GitHub, Kickstarter, LinkedIn, Mapbox, Medium, Meetup, Reddit, Square, Squarespace et Twilio.

Chez les opérateurs téléphoniques il n’y a qu’AT&T mais son principal adversaire Verizon avait précédemment appuyé le choix d’Apple. Même démarche de la part de Samsung qui a rappelé l’importance à ses yeux du chiffrement des données sur les smartphones mais qui, hier, n’avait pas décidé s’il rejoindrait formellement cette liste.

Des organisations sont là, comme l’Electronic Frontier Foundation, la Business Software Association mais aussi des personnes civiles. 32 professeurs spécialisés en droit, quelques experts en sécurité réputés : Charlie Miller, Jonathan Zdziarski ou encore Bruce Schneier et Dino Dai Zovi.

Les arguments développés tournent essentiellement autour de deux notions déjà émises par Apple. D’une part, la loi sur laquelle s’appuie le FBI pour obtenir satisfaction est d’un autre siècle — au sens littéral du terme (1789) — et elle ne peut être utilisée pour dénouer un problème porteur de telles implications au niveau national mais aussi international. Cela créerait un dangereux précédent pour quantité d’autres affaires du même ordre mais aussi plus anodines (pourquoi ne pas demander demain à déchiffrer le contenu du téléphone d’un mari volage).

D’autre part, forcer une entreprise à contourner ses propres dispositifs de sécurité est aberrant, cela a toutes les chances de saper la confiance des utilisateurs et de fragiliser les fondations de cette économie du logiciel et de l’internet. En outre, la création même de cet iOS taillé sur mesure pour le FBI peut être la source de failles de sécurité inédites.

Extraits de quelques unes de ces déclarations, avec par exemple Microsoft qui se positionne bien plus clairement que son ancien patron Bill Gates sur le sujet. Microsoft assure de son soutien les forces de l'ordre lorsque c'est nécessaire — Brad Smith, le responsable des affaires juridiques évoque brièvement les derniers attentats à Paris comme preuve de la coopération de son groupe — mais dans le cas d'Apple, une ligne rouge risque d'être franchie :

Nous sommes arrivés à une période charnière où une nouvelle génération de technologies mobiles et basées sur le cloud ont largement dépassé les lois qui assurent notre sécurité et préservent nos droits fondamentaux et intemporels. En nous tenant aux côtés d'Apple, nous sommes aux côtés des clients qui comptent sur nous pour pour garder confidentielles et en sécurité leurs informations les plus privées.

WhatsApp :

Demander à une seule entreprise d'affaiblir la sécurité de son produit pour une enquête fait courir un risque pour la sécurité de chacun d'entre nous.

SnapChat :

Il y a une grande différence entre donner au gouvernement une information que nous avons et être obligés de revoir nos produits pour autoriser un accès dont personne ne dispose aujourd'hui. Si un juge peut forcer Apple à créer une porte dérobée dans son téléphone, un autre juge pourrait nous demander aussi une entrée dans notre système de protection de données.

Google et 10 autres entreprises (pdf) refusent de voir le gouvernement s’immiscer dans la manière dont sont conçus leurs produits :

Le gouvernement ne réclame pas une assistance technique ; il cherche la possibilité d'obliger les entreprises technologiques à modifier les caractéristiques de leurs produits, sur directives techniques, pour le FBI, d'une manière qui est contraire à leurs valeurs fondamentales.

Des spécialistes en sécurité tirent une autre sonnette d’alarme sur les risques encore inconnus qu’entrainerait la création de “GovtOS”, surnom de cette version d’iOS pour le FBI [pdf].

L'ordonnance part du principe qu'Apple va créer un code sur mesure dépourvu de toute vulnérabilité au moment de sa fabrication. Les failles sont courantes dans le code informatique, même dans iOS et en dépit des efforts prodigués par Apple. Le gouvernement sous-estime les efforts nécessaires pour réaliser et tenir à jour ce code particulier […]. Créer un logiciel (et notamment de sécurité) est compliqué et le développement informatique impose des tests rigoureux.

Ces experts font valoir que même aujourd’hui et en dépit de tous les dispositifs mis en place par Apple au fil des années, iOS 9 a pu être jailbreaké. Selon eux, il y a toutes les chances de redouter que ce “GovtOS”, mis au point en vase clos et sans l’armada de testeurs dont profitent les versions standard d’iOS, contienne des bugs et des failles offrant de nouvelles opportunités pour les hackers.

Pire, si le FBI gagne son ordonnance, d’autres agences se mettront en rang pour obtenir une faveur similaire, obligeant Apple à mettre à jour son système pour d’autres modèles d’iPhone actuellement en attente d’un ouvre-boite. Ce logiciel ne sera plus confiné à un usage pour un seul iPhone, mais à tous.

Ses concepteurs chez Apple ainsi que les techniciens du gouvernement chargés de l’utiliser seront l’objet de toutes les attentions criminelles et autres tentatives de corruption. Dès lors qu’il ne sera pas détruit, “GovtOS” va aiguiser l’appétit de voleurs ou de gouvernements étrangers : « Les régimes autoritaires seront les clients les plus enthousiastes pour ce code […] le logiciel sera utilisé en Chine, Russie, Turquie, dans les Emirats arabe unis et d’autres gouvernements peu soucieux des Droits de l’homme et où l’on vend des iPhone. »

Les pro-FBI

L’agence fédérale n’a pas réuni un tel aréopage de soutiens mais elle compte sur l’appui de quelques personnes appartenant aux familles des victimes. Six d’entre elles se rangent derrière sa démarche et seront représentées par un avocat. Hier, l’époux de l’une des personnes sérieusement blessée à San Bernardino avait au contraire pris le parti d’Apple, après mûre réflexion.

Stephen Larson, l’avocat commissionné par les procureurs de San Bernardino pour défendre les intérêt de ces victimes, réfute l’argument selon lequel ouvrir la porte de cet iPhone reviendrait à jeter un passe-partout dans la nature :

Pour lui, il s’agit de faire avec ce téléphone ce que n’importe quel SAV informatique fait tous les jours avec ses clients (les spécialistes en techniques de chiffrement et de déchiffrement apprécieront).

Une fois que l'on a évacué les exagérations d'Apple sur les intentions malignes du gouvernement, cette affaire s'assimile presque à l'identique au cas de l'utilisateur d'un ordinateur qui a perdu son mot de passe système et qui appelle le service technique pour obtenir un changement du mot de passe ou une réinstallation du système d'exploitation. Alors que Microsoft et Apple aident quotidiennement des utilisateurs confrontés à ces situations on ne peut plus banales, Apple refuse de faire la même chose dans un dossier qui a des implication pour la sécurité nationale.

Deux autres motifs pour obtenir le contenu de cet iPhone 5c ont été avancés par le procureur du comté de San Bernardino, Michael Ramos [pdf]. D’abord, il s’agit de vérifier s’il ne contient pas des informations quant à l’implication d’un troisième individu dans la fusillade. Deux appels aux services de police le jour des événements avaient évoqué la présence de trois personnes. Mais il n’a jamais été prouvé à ce jour que le couple de terroristes abattus avait bel et bien un complice.

Ensuite, le procureur suggère que ce téléphone aurait pu servir de vecteur pour diffuser un « cyber agent infectieux dormant » dans le réseau du comté, puisque son propriétaire travaillait pour la ville et que cette dernière lui avait fourni ce téléphone à usage professionnel.

Des propos et une terminologie qui ont laissé bouche bée Jonathan Zdziarski. Ce chercheur en sécurité soutient Apple et s’est fait une spécialité dans les techniques pour fouiller dans les entrailles de smartphones, et former les autorités sur les méthodes à employer. Interrogé par Ars Tecnica, il déclare :

Cela peut se lire comme un amicus élaboré pour induire en erreur les tribunaux, pour qu'ils agissent d'une manière irrationnelle, et manipuler en leur faveur la décision à l'égard du FBI. Aucune preuve d'aucune sorte n'est fournie pour dire que l'appareil contient ou pourrait contenir un malware. Il n'avance aucune preuve que leur réseau a été pénétré. Ce qu'ils disent en somme c'est qu'il y a peut être une licorne magique dans ce téléphone.

Le prochain grand rendez-vous est pour le 22 mars, les deux parties se retrouveront devant un juge qui devra décider ultérieurement si Apple doit se plier à l’ordonnance du FBI ou si ce dernier est débouté. Ces témoignages, d’un côté comme de l’autre, sont là pour venir en renfort des protagonistes, avec l’espoir pour leurs auteurs de peser sur la décision de la juge Sheri Pym.

NB : Dans le concert harmonieux des soutiens à Apple, la position d'Amazon en particulier est équivoque. Il y a d'un côté ses services dans le nuage qui sont d'une taille colossale et sont utilisés par quantité d'entreprises de premier plan. Pour cette raison, Amazon a tout intérêt à voir Apple l'emporter. De l'autre, il y a Amazon qui supprime l'option de chiffrement dans Fire OS, le système de ses tablettes (màj : Amazon remettra l'option de chiffrement dans les tablettes Fire).

image de une : Kārlis Dambrāns CC BY