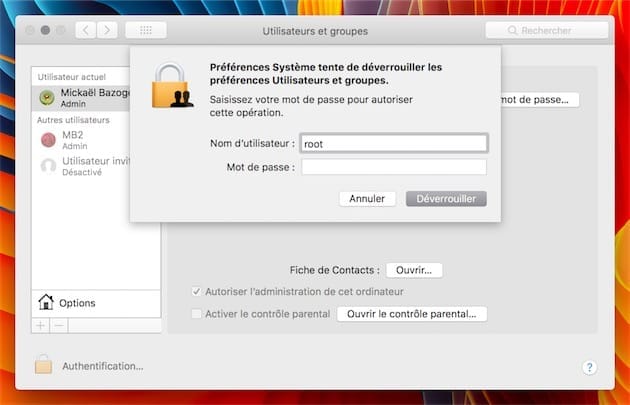

L'affaire de la faille root de macOS High Sierra a fait suffisamment de bruit pour sortir Apple de sa torpeur. Dans une courte déclaration, le constructeur indique travailler sur une mise à jour pour corriger le problème. En attendant, la Pomme conseille de créer un compte root puis de saisir un mot de passe pour l'utilisateur root (la fiche technique en français est disponible à cette adresse).