macOS Catalina contient une nouvelle option pour bétonner la défense de votre Mac. Mais avant de la détailler, un rappel s'impose. Pour sécuriser votre Mac, vous avez défini un mot de passe pour votre compte utilisateur (sinon, faites-le tout de suite) et peut-être activé le chiffrement FileVault. Pour renforcer la protection, vous avez la possibilité de définir en plus un mot de passe de programme interne (on parle aussi de firmware ou EFI).

Il s'agit d'un rempart supplémentaire contre les attaques externes. Si vous en avez défini un, le mot de passe firmware sera requis quand quelqu'un voudra démarrer votre Mac à partir d'un disque autre que le disque de démarrage que vous avez choisi. Ce mot de passe sera aussi indispensable pour démarrer sur la partition de récupération.

macOS Catalina ajoute une option pour cimenter encore plus le démarrage. Il est maintenant possible de bloquer le mécanisme de réinitialisation du mot de passe firmware, comme l'indique un ingénieur d'Apple sur Twitter. La commande à taper dans le Terminal est la suivante : firmwarepasswd -disable-reset-capability (pour toutes les options, tapez firmwarepasswd).

Il faut savoir qu'il existe en effet une méthode pour réinitialiser ce mot de passe, une méthode employée par le service après vente d'Apple afin d'aider les clients qui ont oublié leur mot de passe.

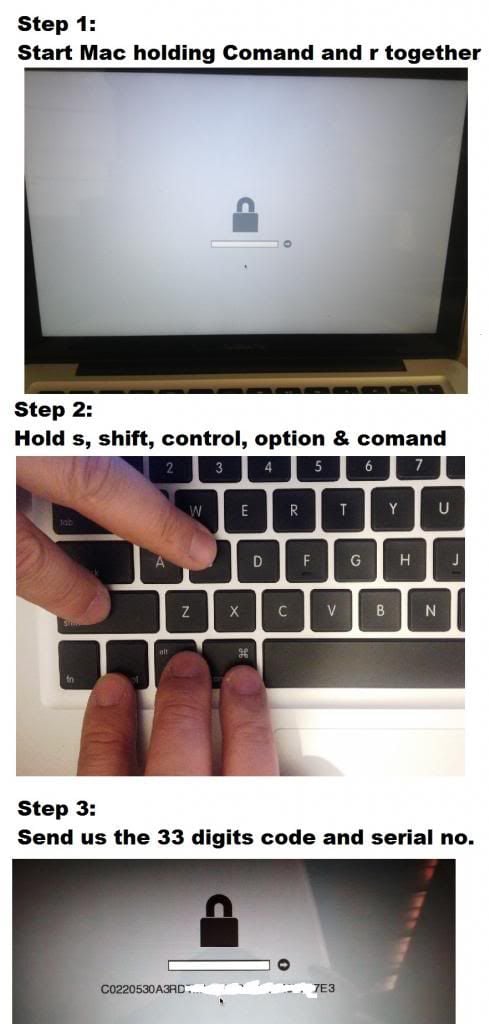

Si cela vous arrive, le technicien Apple vous demandera d'appuyer simultanément sur les touches Maj + Contrôle + Option + Commande + S au démarrage afin de faire apparaître une suite de caractères à l'écran. Vous devrez ensuite lui communiquer cette suite de caractères ainsi que le numéro de série de votre Mac afin qu'il génère un fichier SCBO servant de clé pour réinitialiser le mot de passe firmware. Ce fichier devra donc être chargé sur une clé USB ou un disque dur externe sur lequel vous démarrerez.

Problème : cette méthode normalement réservée au service client d'Apple est exploitable par d'autres. Le chercheur en sécurité Pedro Vilaça avait détaillé par le menu en 2016 comment créer soi-même son propre fichier SCBO et ainsi réinitialiser seul son mot de passe firmware.

Cet exercice de rétro-ingénierie peut servir de mode d'emploi pour les voleurs voulant contourner ce mot de passe, mais le chercheur (qui a été embauché par Apple depuis) s'était permis de le publier car des piratages circulaient déjà à l'époque. Par exemple, un site web promettait de fournir un fichier SCBO fonctionnel pour le Mac de son choix contre 100 $. Ce fichier SCBO pirate était peut-être généré en trompant le service client d'Apple, à l'aide d'une taupe au sein du support ou bien encore grâce à une faille connue par seulement quelques initiés.

Quoi qu'il en soit, macOS Catalina permet d'empêcher cette option de réinitialisation du mot de passe firmware qui peut être exploitée par un malandrin. Mais attention, si vous bloquez cette option, le service client d'Apple ne pourra plus vous venir en aide si vous oubliez votre mot de passe. À vous de voir de quel côté vous voulez faire pencher la balance : plus de sécurité ou plus de flexibilité ?