1Password a présenté récemment une extension de son abonnement destiné aux entreprises. Avec 1Password Secrets Automation, il est désormais possible de relier son infrastructure serveur aux serveurs de 1Password.com pour y piocher des clés d’accès privées. Ce sera notamment utile dans le cadre des processus d’intégration continue (CI), ou encore pour gérer l’accès à une base de données ou à un serveur distant.

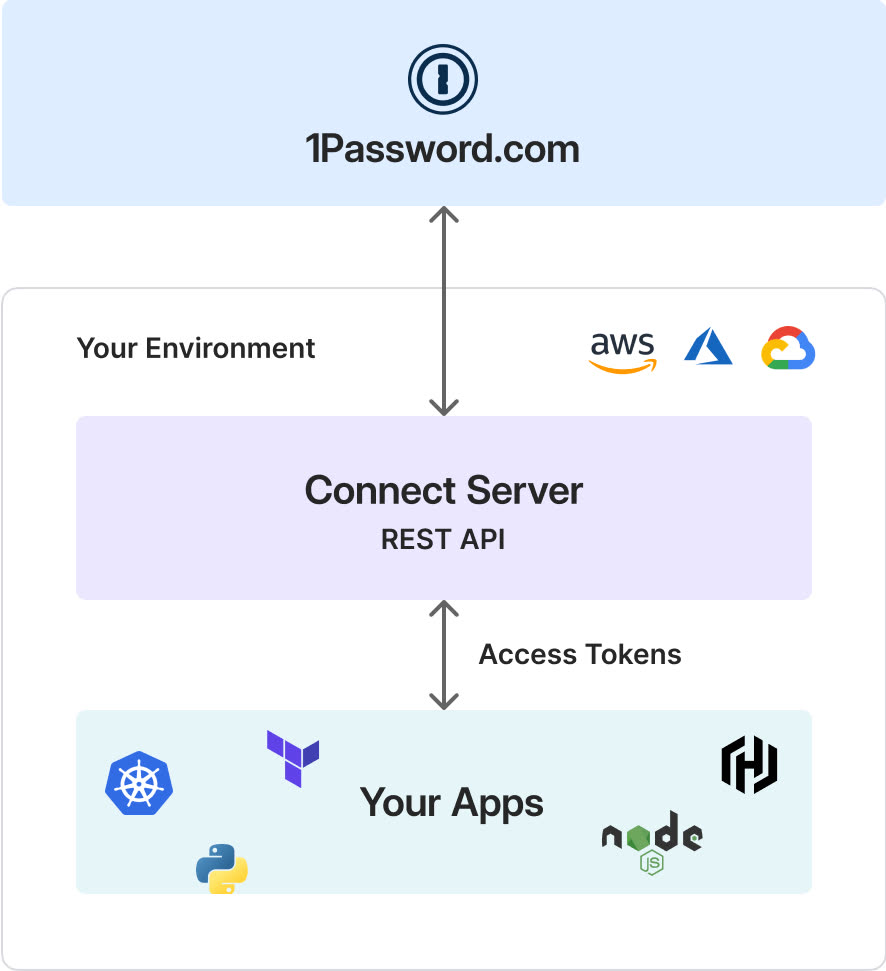

L’idée derrière cette nouvelle fonction est de déporter ces clés de sécurité dans le stockage en ligne sécurisé de 1Password. Ces clés peuvent déjà être stockées dans le gestionnaire de mots de passe, mais un serveur n’y avait pas accès jusque-là, il fallait qu’un humain copie et colle une clé, par exemple. Avec ce nouveau mécanisme, une entreprise peut ajouter à ses propres serveurs une application qui se connectera aux serveurs de 1Password pour récupérer les clés privées et les transmettre aux autres applications installées sur les serveurs.

Cette nouvelle fonction est gratuite pour toutes les entreprises qui ont souscrit un abonnement 1Password Business, facturé 8 $ par mois et par utilisateur. La mise en place passe par l’installation de 1Password Connect, soit sur les serveurs de l’entreprise, soit sur un service de cloud type AWS ; les instructions sont disponibles à cette adresse, sachant qu’il est recommandé de passer par Docker ou Kubernetes. Une clé unique devra être générée pour faire le lien avec les serveurs du gestionnaire de mot de passe et une API permet ensuite aux apps serveurs de demander une clé privée.

Pour commencer, 1Password Secrets automation gère trois langages (Go, Node.js et Python) et quatre apps destinée à la gestion des serveurs (Ansible, Terraform, Kubernetes et Hashicorp Vault backend). L’API sous-jacente peut également être exploitée pour prendre en charge une app serveur qui ne l’est pas aujourd’hui, la documentation est disponible à cette adresse.

1Password.com oblige, l’accès aux clés privées est soumis au même contrôle granulaire que les mots de passe. L’administrateur peut ainsi accorder un droit d’accès à une partie des employés seulement, pour que seuls les administrateurs réseau puissent y avoir accès, par exemple.