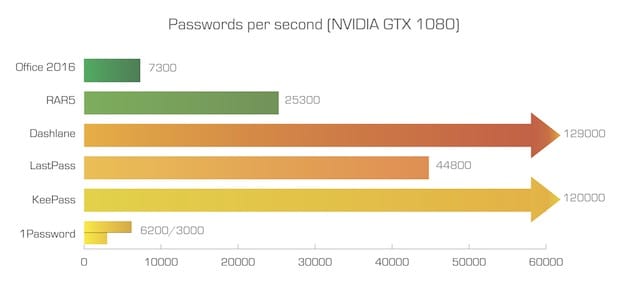

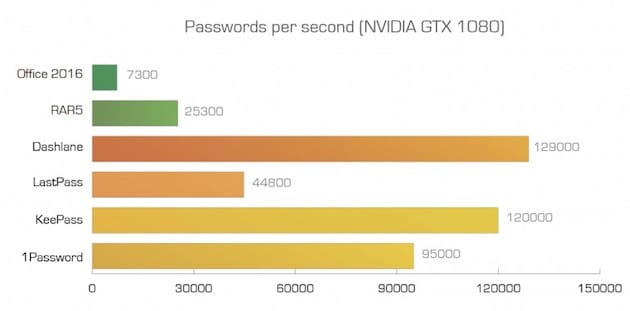

ElcomSoft a revu son jugement sur la robustesse du mot de passe maître de 1Password. Un premier benchmark publié en début de semaine montrait que son logiciel de récupération de mots de passe pouvait (avec une carte Nvidia GTX 1080) tester 95 000 combinaisons par seconde. Un chiffre anormalement élevé, selon les créateurs de 1Password.

Dans un nouveau billet de blog, ElcomSoft admet avoir fait une erreur en n’ayant pas pris le dernier format et le dernier algorithme utilisés par le gestionnaire de mots de passe (il en a changé au cours du temps). Avec les dernières techniques en date (format OPVault, algorithme PBKDF2-HMAC-SHA256), l’utilitaire ne peut tester que 3 000 à 6 200 mots de passe par seconde, soit le meilleur résultat du comparatif.

À noter aussi que le résultat de KeePass est celui avec les réglages par défaut. Les utilisateurs de ce logiciel libre peuvent renforcer la robustesse du mot de passe dans les réglages.