Apple n’avait pas encore réagi face à la tentative de racket par blocage d’appareils iOS découverte hier (lire : Sécurité : retour sur les tentatives de racket Oleg Pliss). C’est désormais chose faite et le constructeur réfute auprès de ZDnet toute responsabilité de sa part dans cette affaire :

Apple prend la sécurité très au sérieux et celle d’iCloud n’a pas été compromise par cet incident. Les utilisateurs concernés doivent changer le mot de passe de leur Apple ID dès que possible et éviter d’utiliser les mêmes identifiants pour plusieurs services.

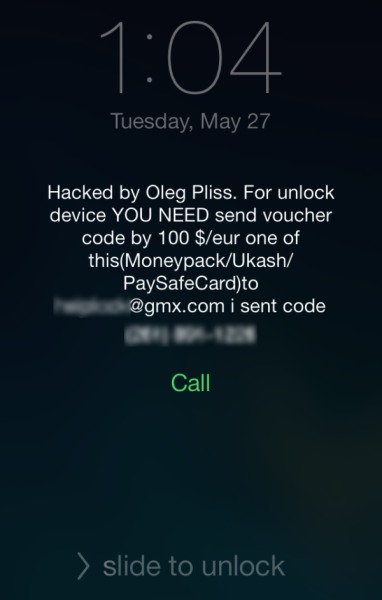

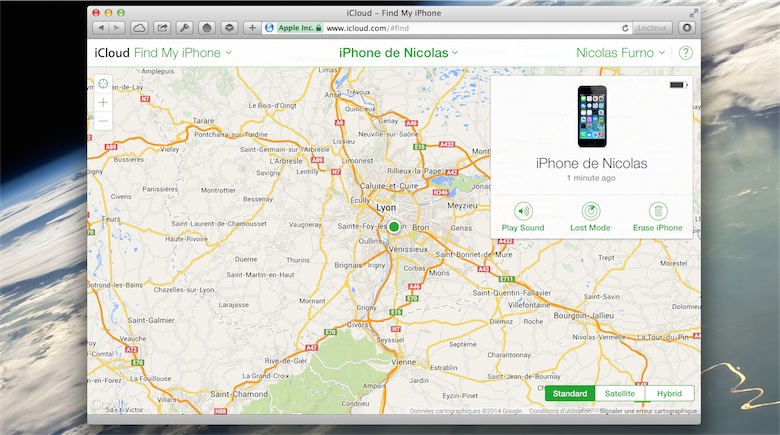

Rappelons que certains utilisateurs en Australie, mais aussi aux États-Unis et même en Europe ont eu la surprise de voir leurs appareils iOS bloqués par la fonction Localiser mon iPhone. Si quelqu’un récupère vos identifiants iCloud, il peut non seulement suivre vos appareils et donc vos déplacements, mais il peut aussi les bloquer et même les effacer à distance. Apple ayant affirmé que la sécurité de son service n’a pas été remise en cause, il est probable que les hackers ont tout simplement récupéré les mots de passe d’utilisateurs pour les bloquer manuellement.

On ne sait pas encore comment ces identifiants ont été récupérés, mais du classique mail d’hameçonnage au court-circuitage des serveurs d’Apple par DNS, les moyens ne manquent pas pour récupérer un mot de passe. Dans tous les cas, cet incident rappelle l’importance de son compte iCloud. On n’est jamais trop protégé et mieux vaut, si ce n’est pas déjà le cas, activer la protection du compte en deux étapes pour limiter au maximum ce genre de problèmes.