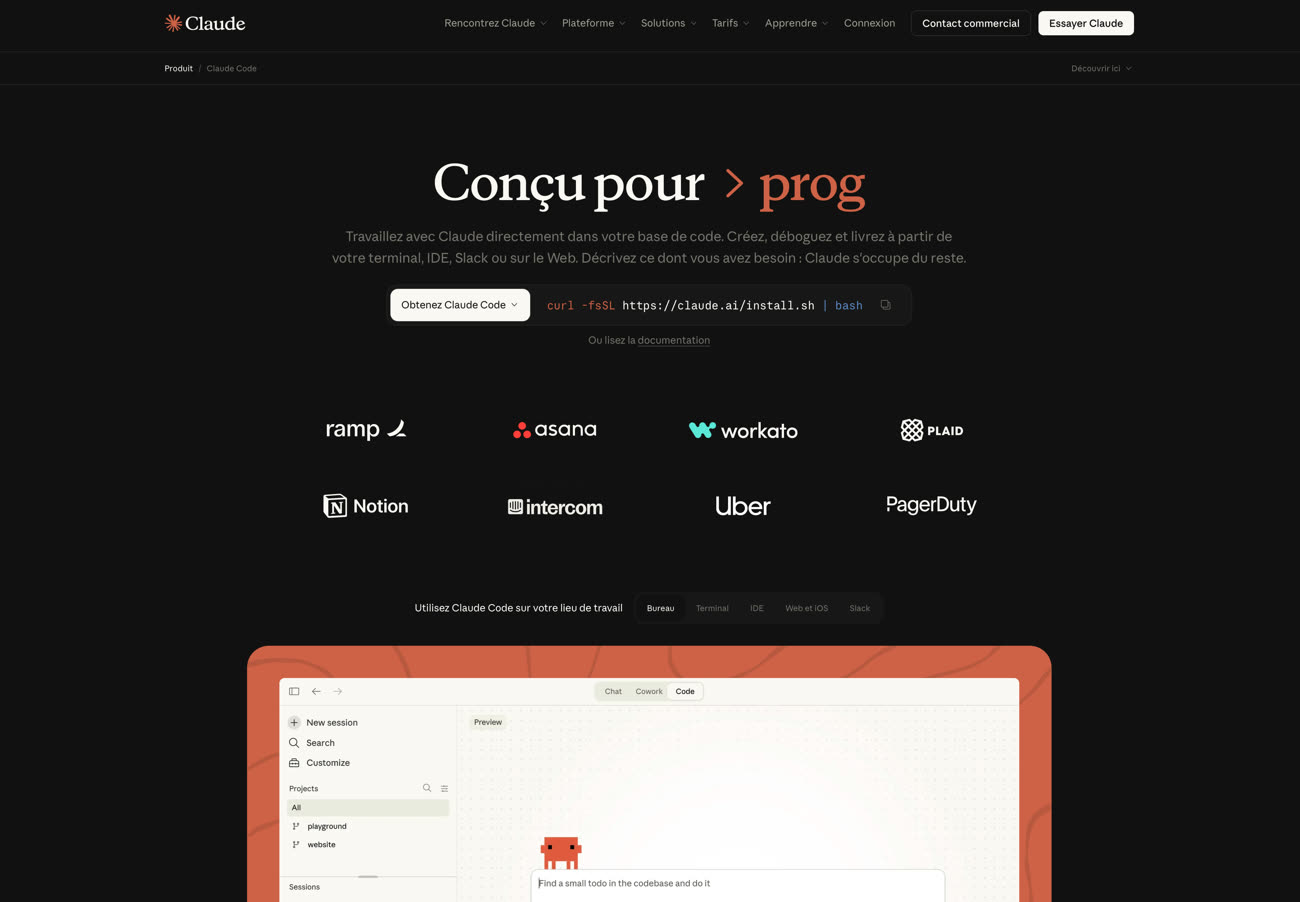

Les pièges sur Internet se faisant passer pour de véritables sites se font de plus en plus nombreux. Si certains sont faciles à discerner, tant les erreurs de traduction, de mise en page ou de liens cassés se comptent à la pelle, les nouveaux arrivants décelés par l’unité cybersécurité de Kaspersky sont bien plus vicieux et touchent Claude Code, OpenClaw ou encore Doubao, comme l’indique TechRadar.

Ces liens malicieux se retrouvent dans les premiers proposés par certains moteurs de recherche, et si l’utilisateur n’y fait pas attention et clique dessus, il se retrouvera face à des pages qui ressemblent trait pour trait à celles des véritables logiciels. Même mise en page, mêmes consignes, pas de fautes... un véritable copier-coller.

Même le logiciel proposé s’installera sans éveiller les soupçons. Cependant, il contient des « infostealers » qui permettent de récupérer mots de passe, historique de navigation, porte-feuilles de cryptomonnaie, mais aussi par le biais du code entré par l’utilisateur dans le logiciel malveillant des morceaux de code source pouvant contenir des propriétés intellectuelles.

Les malwares en question sont, qui plus est, multiplateformes : sous Windows, c’est Amatera qui s’y colle, descendant d’AcridRain. Il est capable de fouiller dans quasiment tous les répertoires de l’utilisateur à la recherche d’infos utiles, et de les remonter de manière chiffrée vers les serveurs des malandrins. Il est aussi capable de faire appel à d’autres « petits camarades », en utilisant des commandes PowerShell, que ce soit pour fouiller un peu plus ou transformer le PC en zombie mineur de cryptomonnaies ou support d’attaques DdOS.

Sur Mac, c’est AMOS (pour Atomic macOS Stealer) qui s’invite : créé par le groupe de hackers russophones Cookie Spider, c’est une boîte à outils permettant de fouiller sur l’ordinateur infecté, et qui récupérera fichiers, notes, logs Telegram, profils VPN ou encore clés iCloud Keychain. Il est assez vicieux pour créer une backdoor permanente sur l’ordinateur cible, et se montre particulièrement discret et difficile à déloger.

L’installation de ces deux paquets malveillants est d’autant plus « facile » que Claude Code tout comme les autres outils visés utilisent bien souvent une partie d’installation utilisant le Terminal, et nécessitent des accès administrateur sur la machine. L’utilisateur ne s’inquiètera donc pas de les voir demander le mot de passe administrateur.

Soyez donc particulièrement attentifs au site que vous utilisez pour télécharger des logiciels, et assurez-vous que ces derniers proviennent bien du site de l’éditeur d’origine, et non d’un miroir quelconque. Une fois ces deux malwares installés, ils sont particulièrement vicieux et envoient rapidement toute donnée intéressante aux commanditaires, tout en laissant la porte grande ouverte pour d’autres usages.