Les formulaires web que l’on doit remplir pour créer un compte sur de nombreux sites peuvent être indiscrets et transmettre des informations sans notre accord. C’est ce que révèle l’enquête nommée « Leaky Forms » menée par quatre universitaires spécialistes en sécurité. Sur des milliers de sites web, l’adresse email est enregistrée dès qu’elle a été saisie par l’utilisateur, même s’il ne valide pas le formulaire. Dans quelques cas plus rares, le mot de passe d’un compte nouvellement créé peut même être transmis par erreur.

En théorie, les informations saisies dans un formulaire web ne sont transmises que lorsque l’utilisateur choisit de l’envoyer, en appuyant sur un bouton le plus souvent. Si l’internaute choisit de ne pas valider son inscription, il devrait pouvoir annuler l’opération en fermant la page web et tout ce qu’il aura saisi ne devrait pas avoir été enregistré par le site. En réalité, des milliers de sites web ne respectent pas cette bonne pratique et récupèrent les informations dès qu’elles sont saisies. Tous les navigateurs web, y compris Safari, sont touchés.

Cette méthode peu scrupuleuse permet aux sites web d’obtenir de nombreuses adresses mail même si les visiteurs ne s’abonnent pas à leur site. Ces adresses peuvent être utilisées à des fins de statistiques, ajoutées à une liste de diffusion ou même revendues à un tiers. Les chercheurs ont analysé automatiquement les 100 000 sites les plus populaires et découvert cette pratique pour 2950 aux États-Unis et encore 1 844 en Europe, malgré son irrespect total du RGPD.

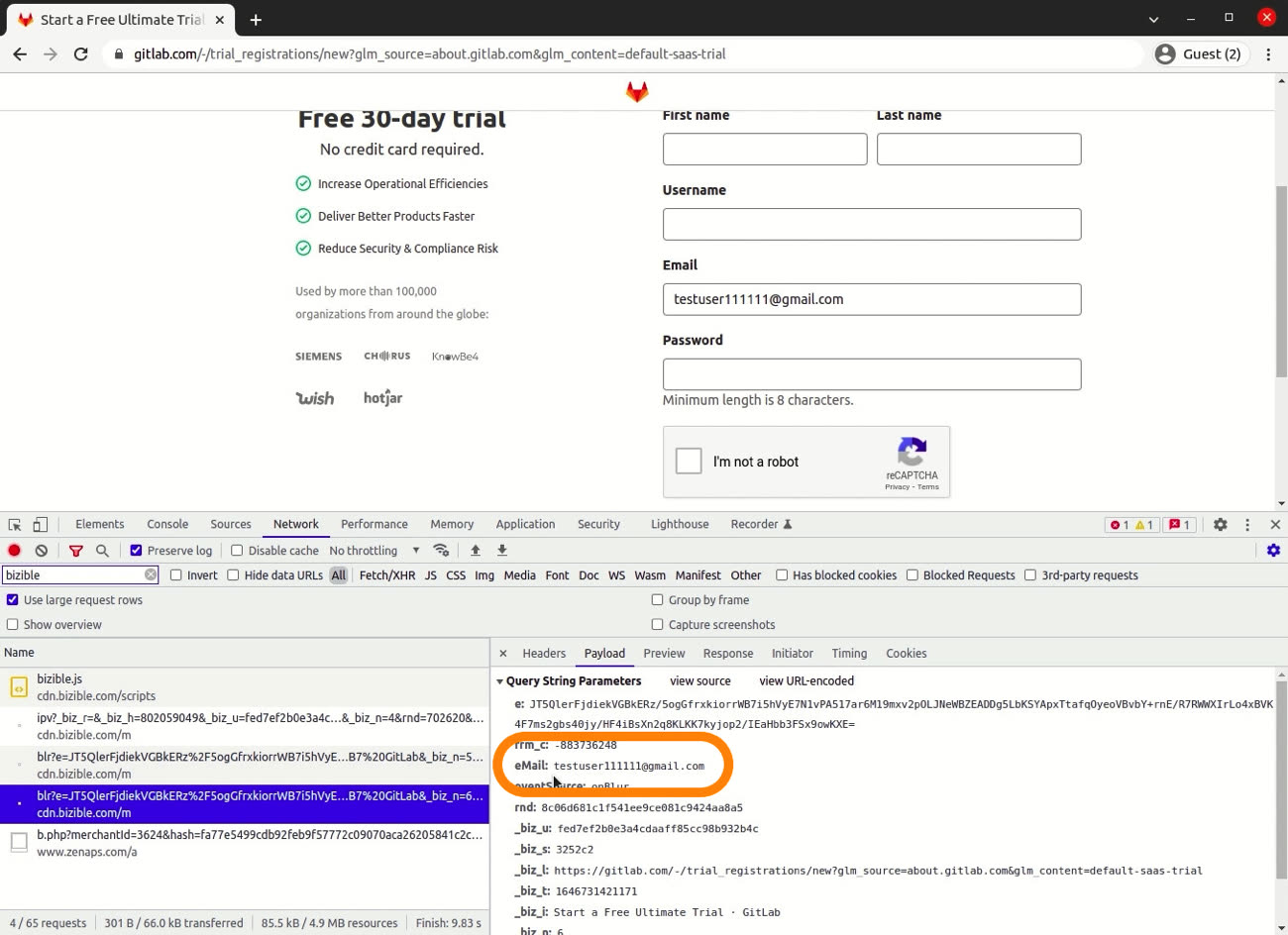

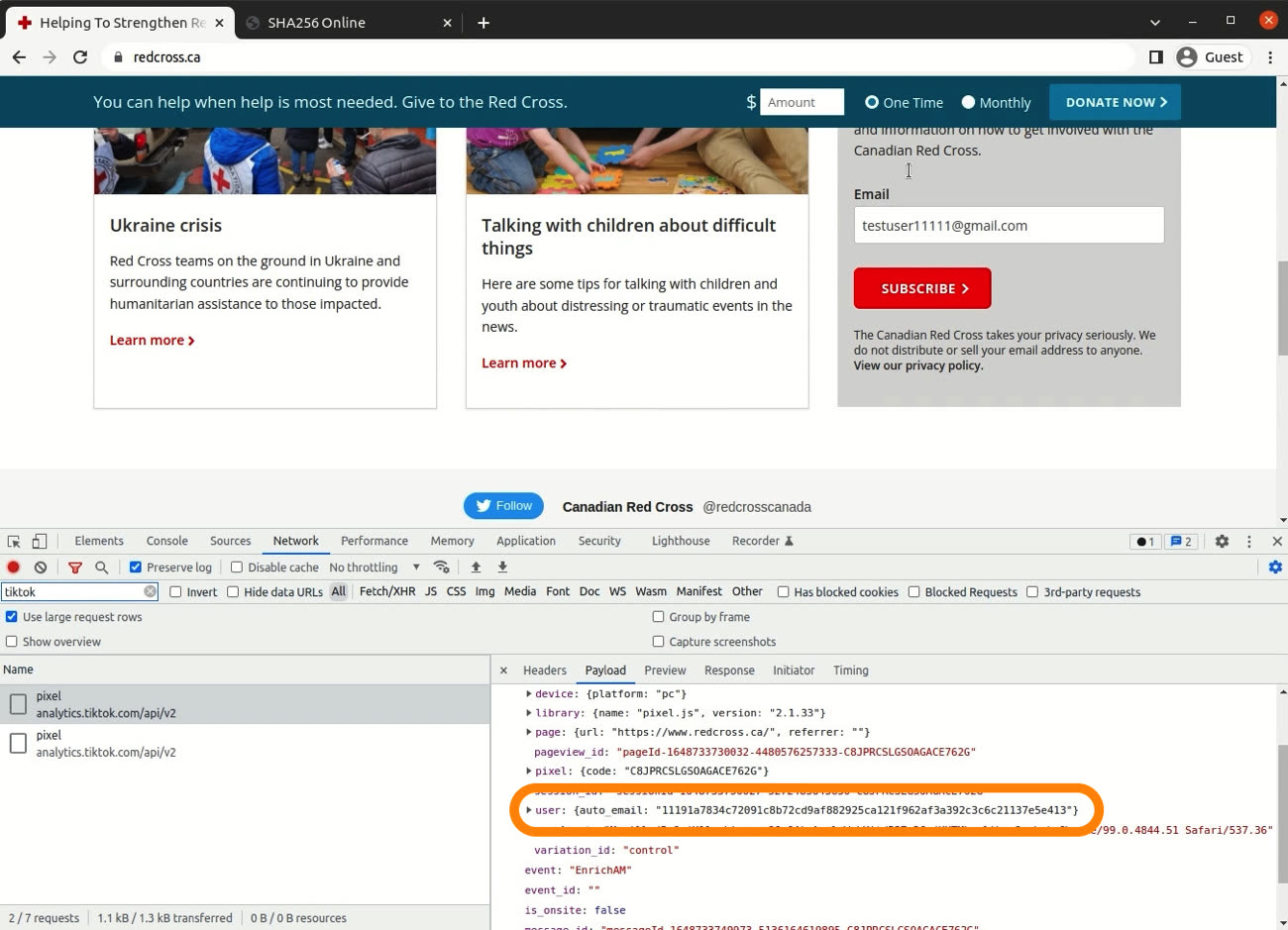

Dans 52 cas, c’est même le mot de passe qui était transmis dès sa saisie dans le formulaire, mais c’était une erreur qui a été corrigée dès que les chercheurs ont envoyé l’information. Une erreur liée à l’utilisation de scripts « clés en mains » fournis aux sites web par les services spécialisés dans la publicité et le marketing en ligne. Ou par des entreprises comme Meta (ex-Facebook) et TikTok, qui peuvent récupérer des informations sur les formulaires des sites tiers qui utilisent leurs outils.

Les chercheurs ont contacté Meta et TikTok, ainsi que les services publicitaires impliqués par ces collectes pour leur remonter l’information, notamment sous l’angle du RGPD. Quand ils ont fait une nouvelle analyse en début d’année, ils ont noté une baisse significative du nombre de sites qui transmettaient les informations des formulaires dès leur saisie, du moins en Europe. Dans un grand nombre de cas, la transmission ne se faisait plus sans avoir validé au préalable le partage de données avec un pop-up initial. La baisse est toutefois nettement moins significative aux États-Unis, où la réglementation est plus souple.

Les résultats de la recherche sont disponibles dans cet article universitaire, mais on peut aussi consulter des listes des sites les plus populaires détectés sur cette page web plus accessible. Le code source de l’outil chargé d’analyser les sites est disponible sur GitHub et on peut aussi utiliser LeakInspector, une extension web qui avertit si un site est concerné. L’extension ne respecte pas les exigences de Chrome (elle doit accéder aux requêtes web effectuées par une page) et ne sera pas proposé directement pour le navigateur de Google, mais une version pour Firefox devrait être fournie par les chercheurs.

Source :