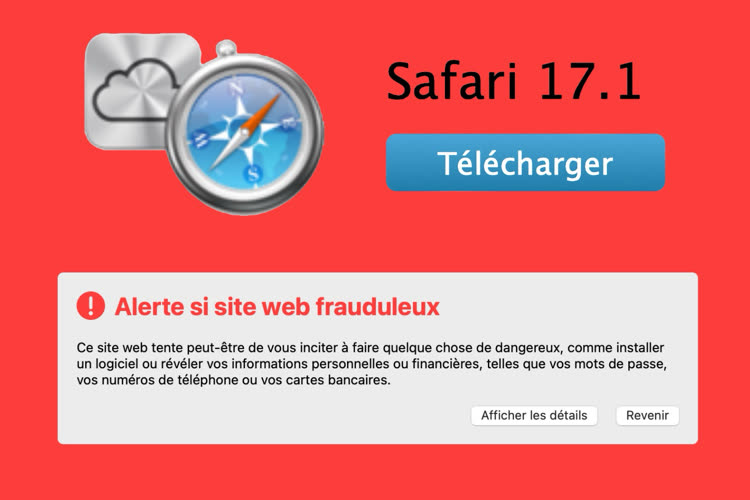

Vous vous en doutez, on ne le répétera jamais assez : installer une version piratée d’un logiciel pour Mac peut être dangereux. Kaspersky a en effet signalé une campagne en cours visant à camoufler des malwares dans des moutures crackées de programmes macOS populaires. Ces chevaux de Troie infectent les ordinateurs et les transforment en « machine zombie », c’est à dire en des passerelles pour rendre anonymes des activités malveillantes ou illégales (hacking, hameçonnage, attaque DDoS, etc.).

Au total, Kaspersky a trouvé 35 outils d'édition d'images ou de vidéos infectés, mais note aussi des logiciels de récupération de données ou d'analyse de réseau. Le but est évidemment de tirer parti de l’imprudence de certains utilisateurs, alléchés par une version gratuite d’un logiciel payant. Les programmes les plus connus de la liste sont Sketch, 4K Video Donwloader Pro, Downie 4, Wondershare UniConverter 13 ou encore Aissessoft Mac Data Recovery.

Contrairement aux versions habituelles téléchargeables comme une image disque, ces moutures sont proposées sous la forme d’installeurs .PKG ayant l’avantage (pour les pirates) de pouvoir exécuter des scripts pendant l’installation. Comme les fichiers .PKG demandent les droits administrateur au moment de démarrer, ils peuvent potentiellement effectuer des actions dangereuses : modifier des fichiers, exécuter des commandes…

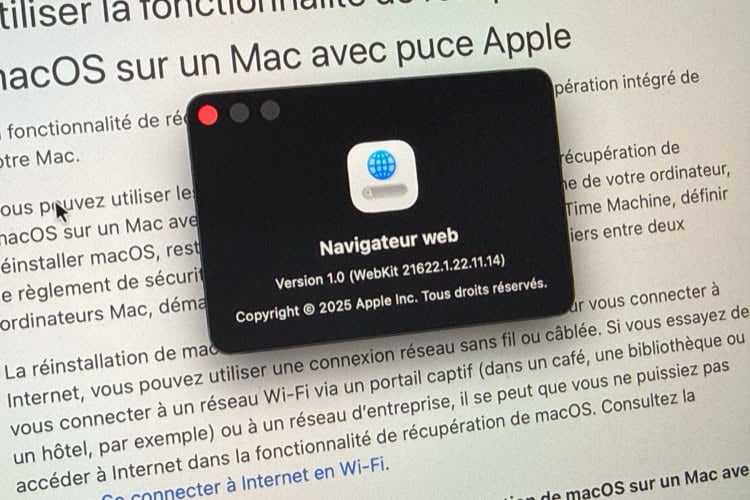

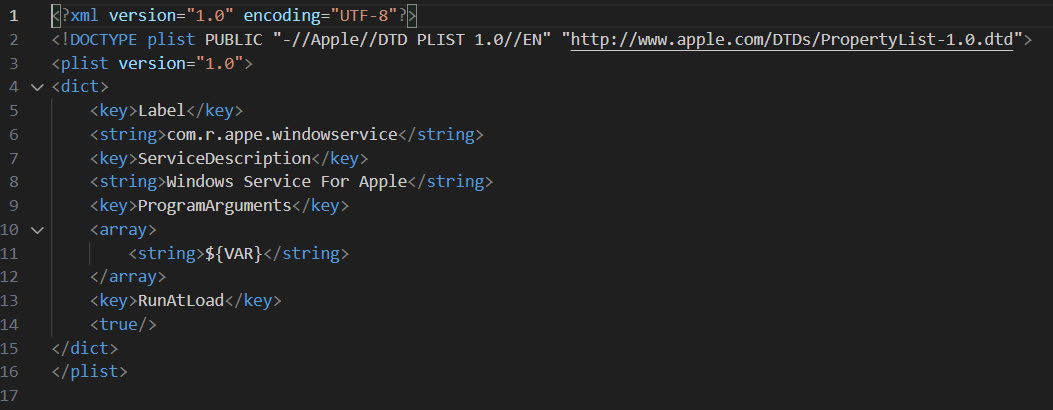

Kaspersky explique que les scripts de ces nouveaux malwares s’activent après installation, se faisant passer pour le processus système WindowServer (dont la version légitime sert à faire tourner la partie visuelle de l’interface de macOS). Le processus est lancé au démarrage par un fichier « GoogleHelperUpdater.plist », cherchant là aussi à se faire passer pour un véritable élément pour ne pas avoir l’air louche. Une fois tout en cela en place, le script communique avec un serveur en attendant des instructions.

En plus de versions macOS, Kaspersky a également noté que des chevaux de Troie similaires avaient été déployés pour Android et Windows, prouvant que les pirates ciblent de nombreux systèmes. Si cette histoire montre que macOS est loin d’être infaillible, les ingénieurs d’Apple haussent le ton contre les malwares depuis quelques temps. macOS Sonoma a notamment apporté de nouveaux outils contre les menaces, avec par exemple des scans plus réguliers ou l’analyse d’éléments plus variés.

Source :