Après avoir rétabli les mesures de protection du système, configuré un pare-feu, vérifié les réglages de votre navigateur, installé quelques utilitaires, vous avez considérablement renforcé la sécurité de votre Mac. Oui mais voilà, en plus de votre machine, vous gérez celles de votre famille. Et des amis de votre famille. Comment renforcer la sécurité de leurs Mac, et éviter les coups de fil paniqués à 4 heures du matin ? Suivez le guide !

Faire de la pédagogie

Dès les premiers paragraphes de notre précédent guide, nous disions :

Si vous continuez à installer n’importe quoi, à cliquer sans lire les boites de dialogue, à taper le mot de passe de votre compte administrateur à tout bout de champ, alors vous finirez par être piratés. Vous devez changer d’état d’esprit, et considérer votre système comme compromis jusqu’à preuve du contraire.

À votre tour de le répéter. Sans les assommer avec un cours d’informatique, vous devez aider vos proches à prendre conscience des risques, avec quelques exemples simples.

Non, un riche héritier nigérien n’a pas besoin d’aide pour transférer des fonds avec Western Union. Oui, les promesses de réductions et de cadeaux faites par cette extension sont trop belles pour être vraies. Non, ce n’est vraiment pas raisonnable de télécharger une version « gratuite » de Photoshop sur un site inconnu. Oui, ils devraient réfléchir avant d’entrer le cryptogramme de leur carte bancaire.

Avant de donner des conseils, vérifiez toutefois… qu’ils sont toujours valables. Rien ne sert de recommander de vérifier la présence d’un cadenas vert dans la barre d’adresses du navigateur avant d’entrer une information confidentielle. D’abord parce que les cadenas qui symbolisent la présence d’un certificat SSL ne sont plus verts. Ensuite parce que c’est trompeur : plus de la moitié des sites de phishing sont sécurisés !

Configurer la machine

Quitte à devoir assurer la maintenance des machines de vos proches, autant prendre les devants. Si vous pouvez justifier le relâchement de Gatekeeper ou la désactivation de SIP sur votre propre Mac, vous devriez coller aux réglages originaux par ailleurs. Les mesures de sécurité de macOS sont contraignantes, mais visent précisément à protéger les utilisateurs les moins assurés et les moins attentifs. Faites donc un petit tour dans les Réglages Système :

- dans la rubrique Écran verrouillé, choisissez Exiger le mot de passe après le lancement de l’économiseur d’écran ou de l’extinction de l’écran > Immédiatement sur une machine portable ou une machine publique ;

- dans la section Coupe-feu de la rubrique Réseau, vérifiez que le coupe-feu est bien activé, et activez-le si ce n’est pas le cas ;

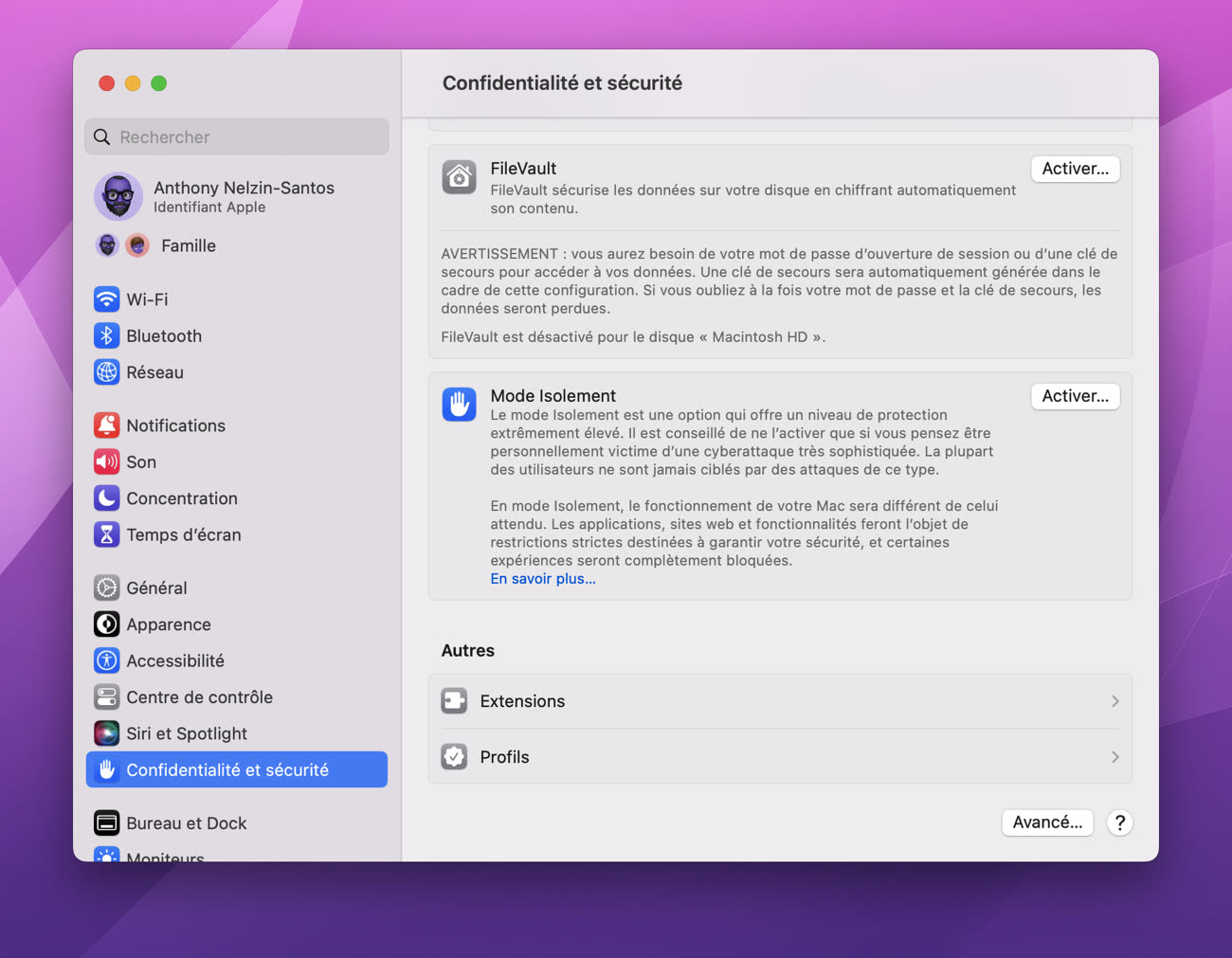

- dans la rubrique Confidentialité et sécurité, choisissez Autoriser les applications téléchargées depuis > l’App Store et les développeurs identifiés ;

- dans la même rubrique, vérifiez que le chiffrement FileVault est bien activé, même sur une machine de bureau. Si ce n’est pas le cas, activez-le, et choisissez une clé de secours que vous conserverez ;

- enfin toujours dans la rubrique Confidentialité et sécurité, vérifiez les permissions des applications, notamment en matière de « surveillance de l’entrée » et d’accès aux fichiers.

Puisque la plupart des menaces proviennent désormais du web, configurez correctement le navigateur. Dans les préférences de Safari par exemple :

- dans l’onglet Général, décochez Ouvrir automatiquement les fichiers « fiables » ;

- dans l’onglet Remplissage automatique, décochez toutes les options ;

- dans l’onglet Sécurité, vérifiez que l’option Avertir lors de l’accès à un site web frauduleux est bien activée ;

- dans l’onglet Sites web, vérifiez les permissions des sites, notamment en matière de téléchargement et d’accès au micro ou à la webcam ;

- dans l’onglet Extensions, désactivez les extensions inutiles ou suspectes ;

- dans l’onglet Avancées, cochez Afficher l’adresse complète du site web pour faciliter la détection d’une tentative de phishing.

Firefox et Chrome disposent de mécanismes similaires. Pour limiter les risques d’infection par les adwares, qui passent souvent par les publicités, vous pouvez installer un bloqueur de publicités. Nous vous recommandons particulièrement :

- Better Blocker ;

- Ghostery Lite en activant l’option « Essentiel » ;

- 1Blocker en bloquant uniquement les trackers ;

- ou uBlock Origin pour Firefox ou Chrome.

Ne multipliez pas les listes de blocage, au risque de grever les performances et d’introduire des problèmes de compatibilité, mais activez notamment la liste EasyPrivacy, qui se concentre sur les traqueurs. Dans tous les cas, faites un usage libéral de la liste blanche pour laisser passer les publicités légitimes des sites favoris de vos proches.

Enfin, n’hésitez pas à discuter du gestionnaire de mots de passe intégré au navigateur. En utilisant des mots de passe forts et uniques, il augmente nettement la sécurité de vos proches, sans particulièrement leur compliquer la vie, grâce aux suggestions de remplissage. S’ils possèdent un autre appareil Apple, le Trousseau iCloud peut même leur simplifier la vie. Ce changement est presque indolore — nous l’avons testé à de multiples reprises avec grand succès.

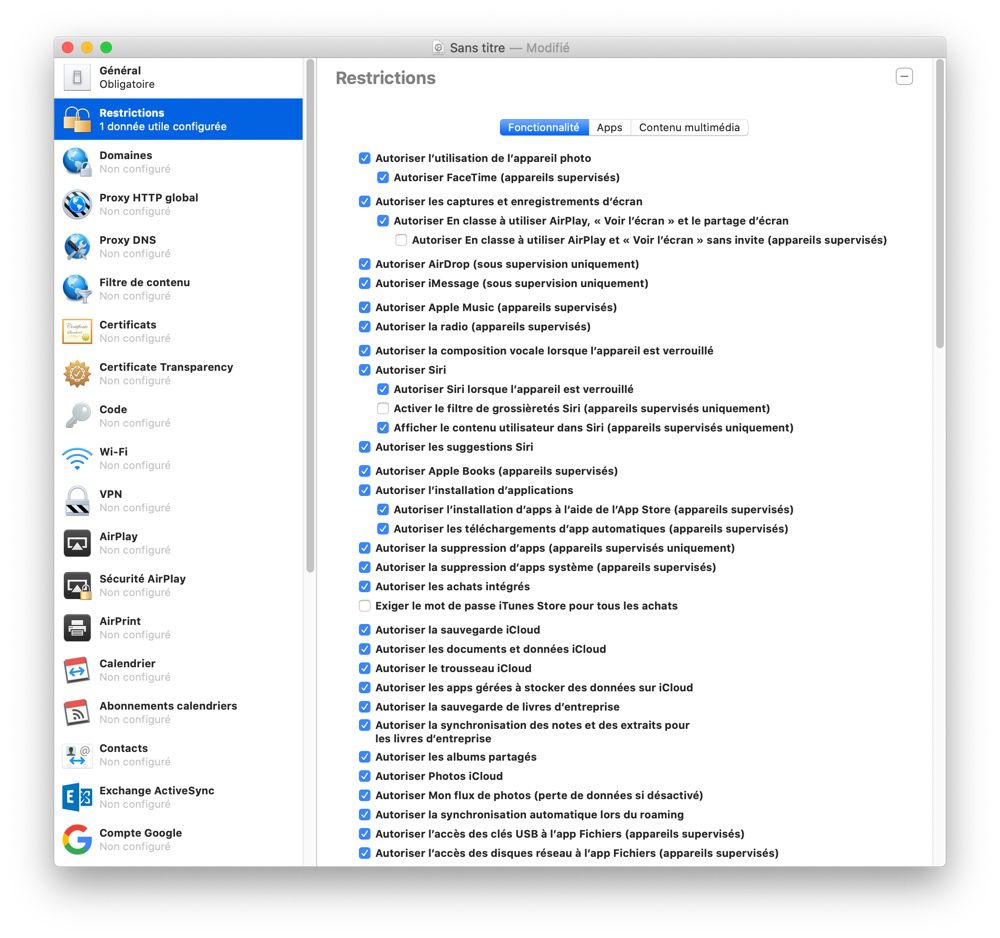

Si vous devez configurer plusieurs machines de la même manière, créez un profil de configuration avec Apple Configurator. Même s’il a été créé pour les administrateurs de parcs informatiques, vous ne devriez pas avoir de problème à comprendre comment créer un profil, et devrez seulement passer quelques dizaines de minutes à cocher et décochez des options. Si vous êtes le geek en chef d’une petite tribu, c’est un outil à conserver dans votre trousse.

Limiter les sources tierces d’application

Par défaut, macOS autorise l’exécution de toutes les applications dument signées, qu’elles proviennent de l’App Store ou d’ailleurs. Ce choix peut vous sembler aussi restrictif sur votre machine que permissif sur la machine d’un proche. En autorisant le téléchargement d’application depuis le web, il peut abaisser le niveau d’attention d’un utilisateur, qui installera peut-être un malware… signé.

Dans certains cas, vous préfèrerez peut-être installer les applications nécessaires vous-même, puis restreindre les installations suivantes au seul App Store. La boutique d’Apple n’est pas complètement à l’abri d’une erreur, elle l’a déjà prouvé, mais est tout de même plus sûre que les sites de téléchargement plus ou moins réputés.

Selon les besoins et le niveau de familiarité de l’utilisateur de la machine que vous configurez, ce sera l’occasion de tester un service comme SetApp, un bon compromis entre le catalogue très réduit de l’App Store et la foire d’empoigne du web. Cette solution a un coût, qui est peut-être celui de la tranquillité. Une chose est sûre : vous ne voulez pas, absolument pas, désactiver Gatekeeper sur la machine d’un utilisateur qui ne comprend pas les tenants et les aboutissants de la chose.

Désactiver les droits d’administration

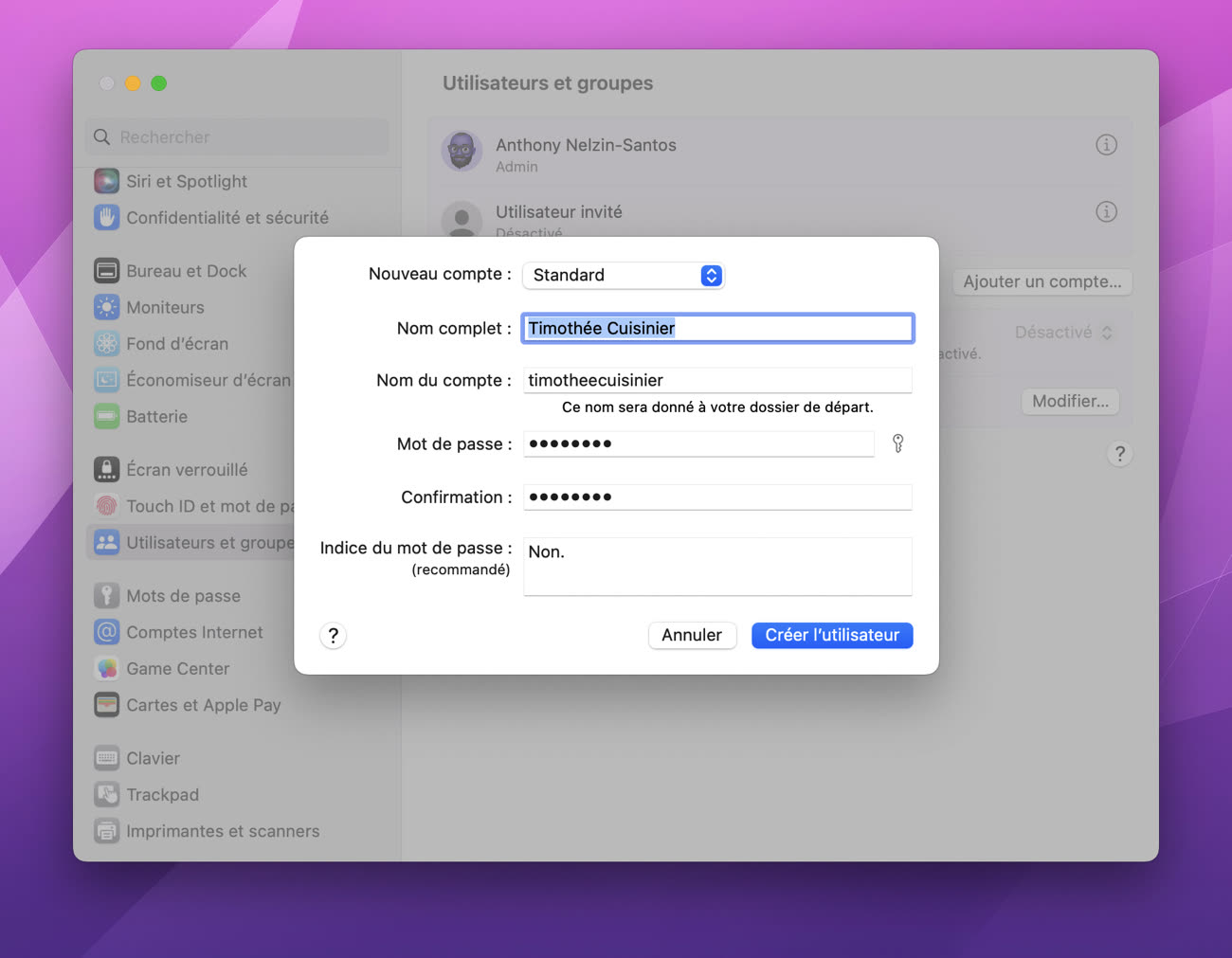

Si ces mesures ne suffisent pas, il reste l’option « atomique », l’utilisation d’un compte « standard ». Dépourvu des droits d’administration, ce compte ne peut pas modifier les réglages importants ni installer une application hors des clous. Cette solution est très contraignante, puisque votre intervention est régulièrement requise, mais réduit considérablement les risques d’erreur.

Pour créer un compte standard, rendez-vous dans la rubrique Utilisateurs et groupes des Préférences Système. Cliquez sur le bouton Ajouter un compte… pour créer un nouveau compte, puis sélectionnez Nouveau compte > Standard, et choisissez un nom d’utilisateur ainsi qu’un mot de passe.

Après avoir créé ce nouvel utilisateur, modifiez le mot de passe de l’administrateur existant, de manière à bloquer l’accès à l’utilisateur de la machine. Fermez la session de l’administrateur, puis connectez-vous à la session du compte standard pour configurer la machine. Dès lors, vous et vous seul pourrez modifier les règles de sécurité et installer des applications hors des canaux autorisés.

Installer des outils de gestion à distance

L’usage d’un compte standard est relativement simple dans le cadre domestique — en cas de besoin, vous n’êtes jamais qu’à quelques mètres. Mais il n’est pas beaucoup plus compliqué avec un parent à l’autre bout de la France, du moins si vous avez prévu le coup. On l’oublie souvent, mais Messages intègre un mécanisme de partage d’écran.

Pour peu que vous ayez correctement configuré Messages sur la machine de votre correspondant, vous pourrez ainsi prendre le contrôle de sa machine à distance. Sur votre Mac, créez une nouvelle conversation avec la personne en question, puis cliquez sur Détails et la petite icône en forme de rectangles superposés. Votre correspondant n’aura plus qu’à répondre à la demande de partage d’écran.

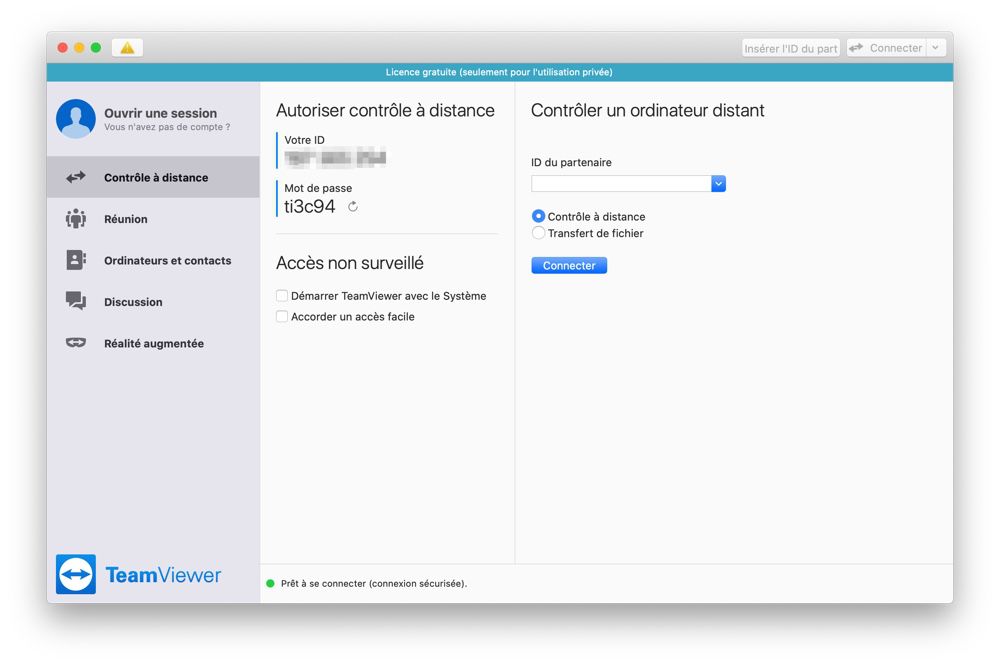

Le partage d’écran intégré au système est relativement limité, mais fait amplement l’affaire pour entrer un mot de passe ou vérifier un réglage. Si vous devez intervenir plus régulièrement, pour des tâches plus complexes, prévoyez d’installer un outil dédié comme TeamViewer. D’expérience toutefois, la simple barrière mise par le mot de passe d’accès suffit à perdre certains utilisateurs débutants.

Installer un antivirus

Enfin et comme dans notre précédent guide, finissons par la question de l’antivirus. Si vous avez complètement verrouillé les permissions, vous pouvez vous contenter d’installer MalwareBytes, pour vérifier de temps à autre qu’un malware n’est pas passé entre les mailles du filet. Si vous avez adopté une approche moins restrictive, ou tout simplement que vos proches insistent pour installer un antivirus, nous vous recommandons toujours :

- Bitfender Antivirus for Mac ;

- Intego VirusBarrier ;

- Kaspersky Internet Security ;

- Norton Security ;

- Trend Micro Antivirus.

Ces cinq solutions sont les seules qui peuvent se targuer de bloquer toutes les menaces sans ralentir exagérément votre Mac. Notre préférence personnelle se porte vers Intego, qui développe exclusivement pour Mac depuis un quart de siècle, et Bitdefender, qui a mené un formidable travail d’optimisation ces dernières années, mais aucun choix n’est vraiment mauvais. Ainsi armées, les machines de votre famille et de vos amis devraient être capables de se défendre contre les menaces les plus dangereuses.