Bluetooth : Continuité n'est pas assez étanche avec l'échange de données

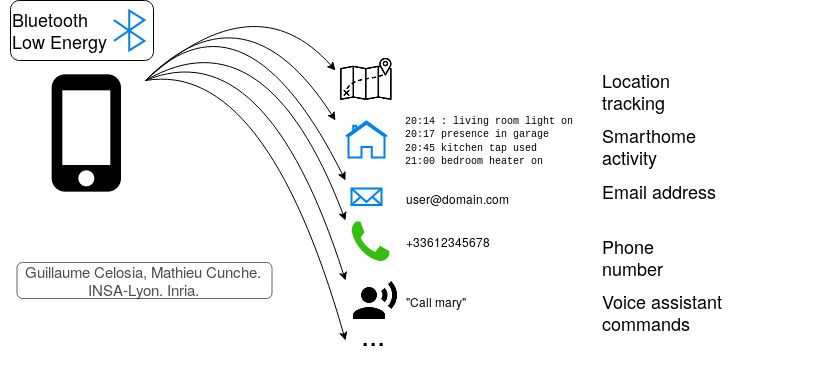

Le service système Continuité d'Apple, qui simplifie l'échange d'informations entre macOS et iOS (AirDrop, Sidecar, Transfert de SMS, Handoff, presse-papiers universel, etc), repose pour une bonne partie sur le Bluetooth Low Energy, mais les protocoles employés par Apple ont plusieurs défauts de sécurité, explique une étude conduite par Mathieu Cunche et Guillaume Celosia de l'INSA-Lyon/INRIA.

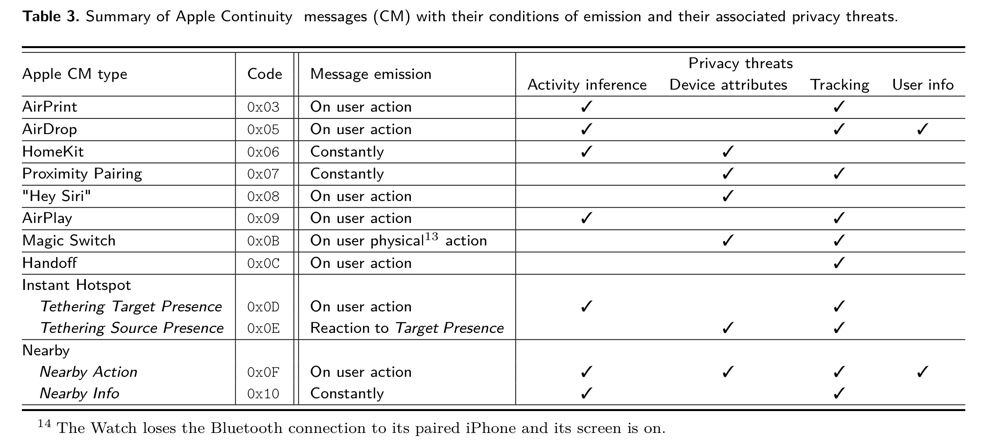

Les chercheurs ont fait de la rétro-ingénierie sur les composants système faisant fonctionner Continuité, de là ils ont découvert que certains des messages échangés entre les appareils d'Apple n'étaient pas chiffrés et contenaient des données en clair.

Quelques grandes catégories de données pouvant être collectées ont été isolées :

- des informations de position

- le changement d'état de certains équipements de domotique avec comme corollaire l'activité dans la maison ou dans un bureau

- des adresses électroniques et des numéros de téléphone utilisés comme identifiants pour une communication AirDrop et qui peuvent être déduits après coup (non sans quelques efforts et il faut que cet effort en vaille la peine)

- des commandes adressées à Siri (même remarque que ci-dessus).

Plus anecdotique mais non sans conséquences potentielles, il y a moyen d'intercepter les informations de niveau de la batterie des AirPods et le décompte du nombre de fois où leur boitier chargeur a été ouvert (Apple comptabilise ce type d'info, probablement pour son SAV). Cela suffira peut-être pour identifier un jeu d'AirPods et utiliser son "empreinte énergétique" à des fins de suivi de son utilisateur, suggère l'étude.

Même des détails comme le type d'appareil, son OS ou ses caractéristiques physiques (sa couleur) peuvent être interceptées dans ces communications. Pris individuellement ces éléments sont sans importance, mais reliés entre eux ils participent à créer un profil avec lequel on peut identifier — visuellement par exemple — un utilisateur.

Les appareils d'Apple testés pouvaient communiquer en Bluetooth dans une fourchette de 38 à 61 mètres. Pas besoin par conséquent d'être très près de sa victime pour agir. Selon l'information que l'on souhaite obtenir, les efforts nécessaires seront plus ou moins aisés à entreprendre, tout dépend de la valeur que l'on accorde à ces données et à l'importance de leur émetteur.

Ces travaux s'inscrivent dans le prolongement de découvertes faites par une autre équipe de chercheurs en sécurité, toujours sur le protocole Bluetooth Low Energy (lire Bluetooth : une faille permet d'identifier les appareils iOS et Windows… mais pas Android). Ces trouvailles et les analyses de leurs auteurs ont été communiquées à Apple le 29 mai dernier, ainsi qu'à Osram et Eve Home dont les ampoule et détecteur de mouvement HomeKit ont été utilisés.

Un point important est à souligner, les OS testés par le duo — et qui montrent les même défauts d'étanchéité — sont ceux d'anciennes générations (iOS 12, macOS 10.12/10.13 et watchOS 5). À ce jour aucun bulletin de sécurité d'Apple pour les mises à jours successives connues par iOS 13 et Catalina ne mentionne de changements liés à ces recherches (la liste des failles de sécurité corrigées dans iOS 13.2.3 et macOS 10.15.1 n'a pas été encore publiée). Apple n'est pas revenue non plus vers les deux chercheurs. Ceux-ci présenteront leur travail l'été prochain lors de la conférence en sécurité PETS 2020.

Rien à voir mais je me demande l'intérêt pour eux de présenter ça dans 6-7 mois, surtout si d'ici là les failles sont corrigés, et on peut l'espérer.

@Tibimac

Le même but de n’importe quelle conférence dans n’importe quel domaine. Echanger, discuter, diffuser, transmettre.

Oui mais dans les confs généralement on donne pas des infos obsolètes, en tout cas pas dans le domaine du dev ^^

@Tibimac

Une méthodologie ne sera que rarement obsolète. Et c’est ce qui intéressera le plus les participants.

Ça oui effectivement.

@Tibimac

Crédibilité et reconnaissance

Ce sera peut-être corrigé dans iOS13, WatchOS6 et Catalina (ainsi que les 2 versions précédentes de macOS) mais probablement pas dans iOS12, WatchOS5 et Sierra.

Les updates de sécurités ne concernent pas que les versions en prod donc, si, les anciennes seront surement corrigées.

Sur macOS les mises à jour de sécurité sont déployées sur la version en cours et les 2 précédentes.

Sur iOS, watchOS, TVOS, iPadOS, il n’y a pas de mise à jour de sécurité. Les correctifs sont diffusés à l’occasion des mises à jour de l’OS et donc uniquement sur les versions en cours.

Pourtant, exemple récent avec iOS 12.4.3 sorti le 28 octobre 😉

https://www.igen.fr/ios/2019/10/ios-1243-disponible-pour-les-appareils-incompatibles-avec-ios-13-110903

Oui mais c’était tout à fait exceptionnel, c’est la 2e fois de toute l’histoire d’iOS. il faut vraiment que ce soit une faille majeure de sécurité ou un bug risquant de bloquer complètement les appareils (comme la mise à jour d’iOS 9 diffusee il y a quelques mois pour certains appareils doté d’un GPS risquant d’être bloqués passes une certaine date).

Et ces mises à jour exceptionnelles ne peuvent être installée que sur les appareils ne pouvant dépasser iOS12. Quelqu’un ayant un appareil compatible iOS13 mais souhaitant reste4 sous iOS12 ne peut pas installer cette mise à jour.

Again : https://www.igen.fr/ios/2019/12/ios-1244-disponible-pour-les-appareils-incompatibles-avec-ios-13-111751

Mais en effet si ton device est compatible iOS 13 et que tu reste sur iOS 12 tu ne peux pas l'installer. Mais c'est un autre débat. En attendant Apple fournit bien des mises à jour de sécurité.

@Tibimac

Salut Tibimac.

C'est mon cas, je suis sous iOS 10.3.3 sur mon SE et je voudrais installer la corrective 10.3.4 sans passer à iOS 13 (désapprouve le contrat). Eh bien je ne peux pô 👎

Pourquoi? Parce qu'on ne choisis la date d'acceptation d'une publication scientifique et sa date de présentation en publique(les 2 peuvent être très éloignés). J'ai un collègue qui va défoncer google et facebook en publique dans un an, le papier est accepté depuis plusieurs semaines!

« Ces trouvailles et les analyses de leurs auteurs ont été communiquées à Apple le 29 mai dernier (...) »

Toujours au top de la réactivité Apple 👏

@Ced31400

Qui te dit qu’ils ne l’ont pas corrigé ???

Enfin faudrait déjà que ça fonctionne correctement tout ça, le presse papier universel j'ai jamais réussi à le faire fonctionner par exemple.

@fousfous

Ah bon ? Super simple pourtant

@Depret Lucas

Oui en théorie, en pratique ça fonctionne juste pas du tout...

Ben si, j’ai toujours réussi à le faire fonctionner

@fousfous

Il faut veiller à être sur le même wifi et que les deux appareils aient leur Bluetooth activé. Et bien sûr que les deux appareils soient connectés au même identifiant iCloud

@Rifilou

Juste à avoir sur le site d’Apple ^^

@Depret Lucas

Pas compris

@Rifilou

J’ai mal écrit, il faut aller voir sur le site d’Apple c’est expliqué ^^

@Depret Lucas

Ahh oui bien sûr 👍

Mais j’aidais gentiment pour qu’il en soit informé directement

Ah ben oui c’est sûr :)

@Rifilou

Oui c'est déjà le cas tout ça.

@fousfous

Moi si

“Les appareils d'Apple testés pouvaient communiquer en Bluetooth dans une fourchette de 38 à 61 mètres.”

😱😱😤 ils en ont bien de la chance. Si je dépasse les 10-20 mètres le Bluetooth ne fonctionne plus de mon côté.

Vous en avez de la chance!

Moi si je m’éloigne de 10 ou 20 mètres, je ne suis plus chez moi mais chez la voisine, voire chez le voisin de la voisine! 😔

@SyMich

Qui a dis que je n’étais pas non plus chez la voisine ? Le but étant finalement de pouvoir contrôler en Bluetooth son ... tout en l’entendant à travers les murs 🥳.

😮🙃

Le 38/61 c'est surement dans des hangar vides xD

Dans la pratique effectivement y'a beaucoup plus d'obstacles et donc beaucoup moins de distance.

Depuis iOS 13 Handoff a du mal : copier / coller universel, Transférer sur HomePod... ça marche pô.

@iBaby

Ah donc c'est pas que moi.

@iBaby

Est-ce que vous arrivez à accéder aux onglets de votre mac depuis votre iPhone ? Moi ça ne marche plus 🙁

@Rifilou

Je n’ai plus de Mac j’ai un iPad Pro, avec lequel ça marche, oui.