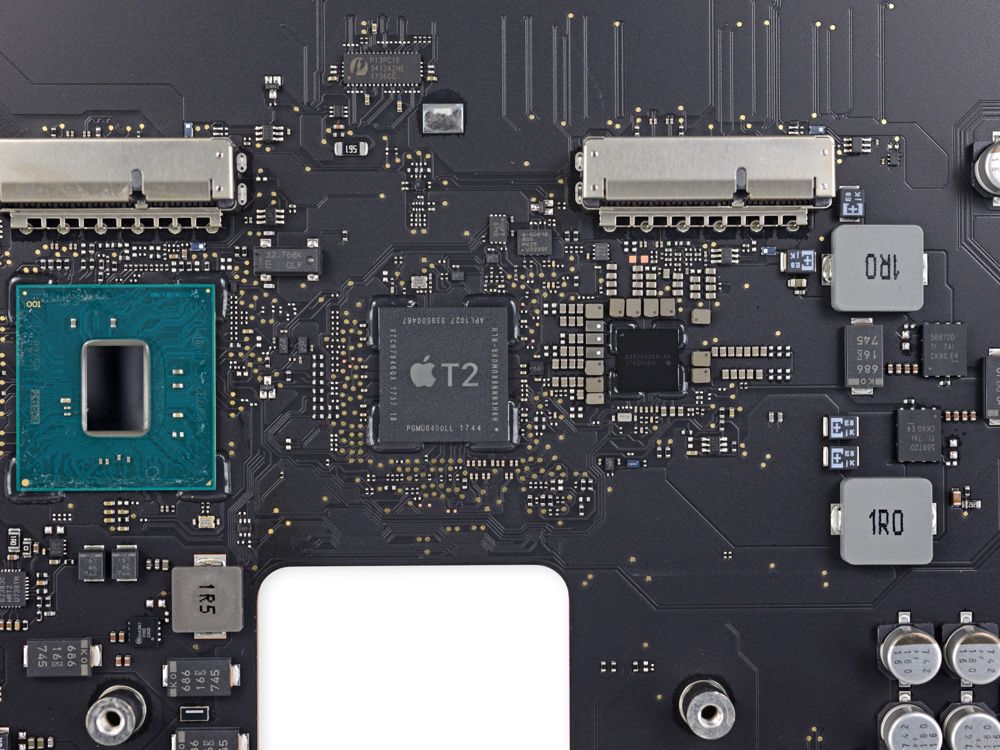

À l’instar des iPhone, les Mac équipés de la puce T2[1] ont une protection spéciale contre les attaques par force brute. Sur iOS, vous pouvez taper consécutivement quatre codes de déverrouillage incorrects avant qu’un délai soit imposé à chaque nouvelle tentative : 1 minute au 5e essai, 5 min au 6e, 15 min au 7e et 8e, et enfin 1 heure au 9e.

Le principe est le même sur les Mac T2, mais avec un nombre de tentatives plus élevé :

- tentatives 1 à 14 : pas de délai

- tentatives 15 à 17 : 1 min de délai

- tentatives 18 à 20 : 5 min de délai

- tentatives 21 à 26 : 15 min de délai

- tentatives 27 à 30 : 1 heure de délai

Les délais sont gérés par la puce T2, si bien que même si le Mac est redémarré, ils sont toujours actifs.

Apple explique dans le guide de la puce T2 que pour éviter qu’un programme malveillant cause une suppression accidentelle des données, le disque n’est pas effacé quand la limite des essais est atteinte sur macOS (une option de suppression après 10 tentatives est disponible sur iOS).

Dix essais supplémentaires sont accordés en démarrant sur la partition de restauration. Si ces dix essais sont épuisés, 90 autres sont ensuite possibles en utilisant chaque fonction de restauration de FileVault (30 pour la restauration avec iCloud, 30 pour la clé de secours locale et enfin 30 pour la clé créée par l’administrateur système, le cas échéant).

Si après toutes ces tentatives vous n’avez toujours pas tapé le bon mot de passe, c’est cuit, les données sont bloquées indéfiniment, il n’est plus possible d’y accéder. La seule option disponible est alors d’effacer le disque pour repartir de zéro.

-

iMac Pro, MacBook Air 2018, Mac mini 2018, MacBook Pro 2018 ↩

Source :