Un porte-parole d'Apple a déclaré à AppleInsider que le certificat du compte développeur de ce logiciel avait été révoqué, ce qui empêchera sa diffusion sur davantage de machines ainsi que son exécution.

Article original

Un malware a été détecté courant février sur près de 30 000 Mac dans 135 pays par les chercheurs en sécurité de Red Canary. Ce nouveau venu surnommé Silver Sparrow est programmé pour appeler un serveur distant une fois par heure en quête de nouvelles commandes à appliquer sur le système. À ce jour, il n’a rien effectué, mais son ampleur et ce mécanisme de mise à jour distante le rend particulièrement inquiétant, puisque l’on ne connaît pas son objectif final.

Ses créateurs ont pensé à tout pour maximiser leurs chances. L’appel à un serveur distant repose sur AWS, l’offre d’hébergement dans le cloud d’Amazon, et sur Akamai, l’un des plus gros réseau de distribution sur internet qui est utilisé, entre autres, par Apple. Cela rend son blocage difficile, car il faudrait bloquer entièrement ces deux acteurs. Par ailleurs, Silver Sparrow intègre un mécanisme qui lui permet d’effacer toutes traces de son existence, une sophistication rare dans le monde des malwares.

Pour finir, Silver Sparrow est un malware récent, il a été découvert dans sa première forme en août 2020, mais il a été mis à jour depuis, notamment pour les Mac Apple Silicon. En fonction de l’ordinateur, l’installateur est capable de s’adapter et d’installer des paquets spécifiques à chaque plateforme. Cela en fait le deuxième logiciel malveillant optimisé pour la nouvelle architecture d’Apple :

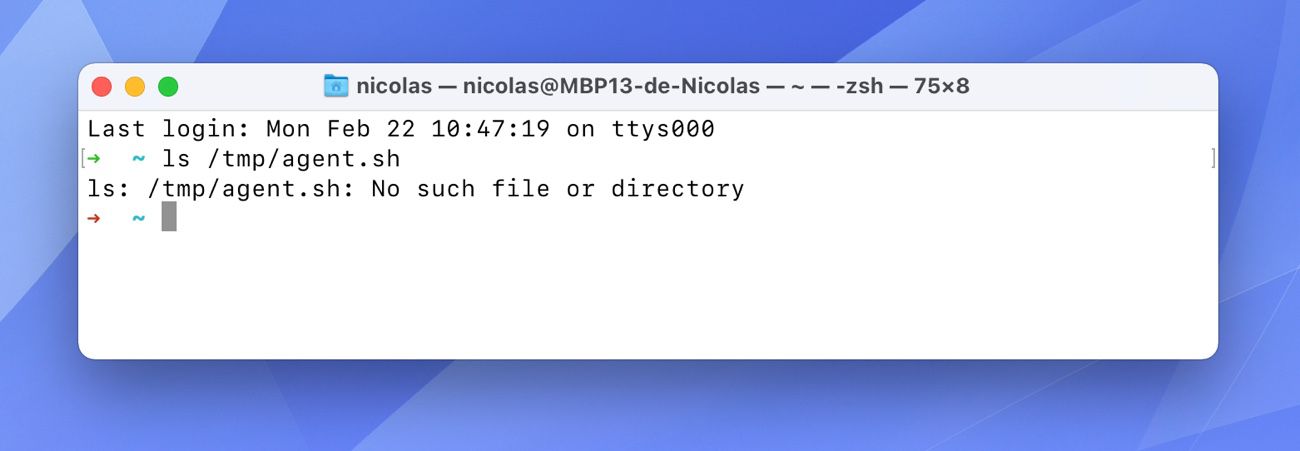

Sa complexité et le mystère de son rôle réel font que cette menace est qualifiée de menace sérieuse. Il n’existe pas d’outil clé en mains pour détecter sa présence, mais les chercheurs en sécurité listent les fichiers concernés à la fin de leur article. Si vous voulez tester votre Mac, je vous recommande d’utiliser l’app Terminal et de saisir cette commande :

ls /tmp/agent.sh

Si le résultat affiché contient « No such file or directory », vous devriez être tranquille. Si ce n’est pas votre cas, votre Mac est peut-être infecté, il faudra alors supprimer tous les fichiers listés à la fin de l’article. Vous pouvez le faire avec le terminal avec la commande rm, mais attention à ne pas supprimer des fichiers importants par erreur.

Pour information, le fichier de base qui installe le malware se nomme updater.pkg ou update.pkg selon les cas. Si vous le voyez sur votre Mac, par exemple dans votre dossier des téléchargements, ne l’ouvrez surtout pas et supprimez-le sans attendre. Le fichier d’installation d’app légitime portera le nom de l’application, pas un terme générique comme ici.

Source :