L'opération de déminage et d'explications d'Apple sur les questions de géolocalisation s'est poursuivie avec une interview de Steve Jobs, Phil Schiller et Scott Forstall donnée à All Things D. Elle faisait suite à un communiqué de presse, sous la forme de FAQ, destinée à éteindre la polémique (lire Consolidated.db : Apple répond aux questions pour les détails techniques).

Jobs avait réagi dans un premier temps au travers de l'un de ses fameux mails où quelques mots tiennent lieu de réponse. Cette fois, avec Schiller et Forstall, il est entré dans les détails, tantôt en reprenant quelques explications données dans le communiqué d'Apple, tantôt en apportant des précisions.

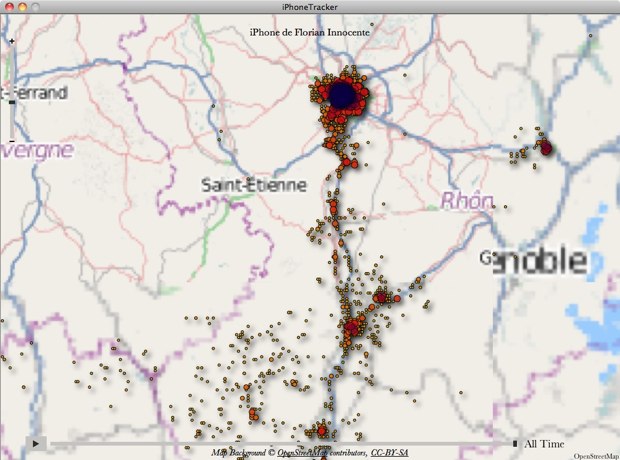

Le patron d'Apple a commencé par réitérer certains points déjà évoqués plus tôt dans la journée “Nous faisons deux choses. D'abord nous demandons l'autorisation aux utilisateurs lorsque nous allons utiliser leur position, dans le cas contraire nous n'utilisons jamais cette position. C'est très simple. Nous n'avons jamais suivi quelqu'un et les fichiers trouvés sur les téléphones sont, comme nous l'avons expliqué, des fichiers très simples que nous avons constitués à partir d'informations anonymes collectées auprès des dizaines de millions de propriétaires d'iPhone. Nous avons par ce moyen constitué une base de données d'antennes relais et de hot spot wi-fi, mais ceux-ci peuvent se trouver parfois à 150 km de votre emplacement. Ils ne renseignent en rien sur votre situation géographique. C'est cela que les gens ont interprété comme étant des relevés de leurs positions.”

Scott Forstall, le responsable du développement d'iOS est entré dans les détails de ce fichier cache stocké sur l'iPhone et a admis des erreurs d'appréciation “Dans un monde idéal toute la base de données serait stockée sur votre téléphone et il serait inutile d'avoir des échanges avec un serveur pour calculer des positions, ou même d'accéder à un cache. Ce que nous faisons c'est stocker un extrait de cette base dans un fichier cache. Nous avons choisi une taille d'environ 2 Mo, c'est la moitié d'une chanson. Il s'est avéré que c'était finalement assez gros et que cela pouvait retenir des informations pendant une longue période. Nous avions des protections sur ce système. Il y avait des protections au niveau root et il était isolé des autres applications. Mais si quelqu'un hacke et jailbreak votre téléphone, il peut y accéder et à partir de là, mal interpréter l'objet de ce fichier. Mais tout est anonyme et l'on ne peut pas remonter à un individu ou à un téléphone en particulier. Cependant il est nécessaire que nous [Apple] fassions encore plus attention aux fichiers qu'on laisse sur le téléphone, même s'ils sont protégés.”

Un mea-culpa repris par Jobs qui estime pour sa part que davantage de pédagogie doit être faite à l'attention des utilisateurs. Ceci de manière générale, de la part de tous les acteurs concernés par ce sujet.

Le patron d'Apple a aussi confirmé que son entreprise allait répondre à l'invitation de deux membres du Congrès américain qui veulent en savoir plus sur les collectes de données faites par Apple (lire Apple collecte vos infos de localisation : le Congrès US n'apprécie pas). Avec au passage une petite pique sur le traitement des médias à propos d'Apple et une autre flèche en direction de concurrents… qu'il prend soin de ne pas citer.

“Apple va témoigner. Ils nous ont demandé de venir et nous allons bien sûr honorer cette requête. Je trouve très bien qu'il enquêtent sur ce sujet et je pense que ce sera intéressant de voir dans quelle mesure la presse fait ou ne fait pas l'effort de se pencher sur les pratiques des autres protagonistes pour savoir ce qu'ils font de leur côté. Certains ne procèdent pas comme nous. C'est tout à fait clair” Dans son mail envoyé à un utilisateur, Jobs avait été moins diplomate, pointant du doigt Android. On verra si lui ou l'un de ses lieutenants se fait plus précis lors de cette audition.

All Things D est revenu ensuite sur une info glissée dans le communiqué d'Apple, citant un futur service d'aide à la navigation. Il était écrit : “Apple collecte maintenant des données anonymes de circulation pour construire une base de données dans le but de fournir dans les prochaines années aux utilisateurs d'iPhone un service de circulation amélioré.” La question posée était de savoir si les utilisateurs doivent être avertis de l'usage parfois commercial qui sera fait de leurs informations, ou si les entreprises doivent garder une certaine marge de liberté dans l'exploitation de ces données anonymisées.

C'est un peu du tout ou rien comme l'explique Jobs “Si les gens ne veulent pas participer à certaines choses, ils peuvent arrêter les services de localisation. Lorsque nous aurons corrigé le bug que nous avons découvert, leur téléphone ne collectera plus rien, ni ne participera à cet effort collectif. Mais dans ce cas aussi il n'y aura pas de calcul de votre position.”

Phil Schiller s'est emparé d'une analogie pour illustrer le fonctionnement de cette base constituée par les relevés de positions des antennes-relais et des hot spot Wi-Fi entourant l'utilisateur “Dans de nombreux magasins il y a un petit capteur qui compte chaque personne entrante et sortante. Personne ne s'en préoccupe parce que c'est complètement anonyme. Ce ne sont pas des données personnelles. Il n'y a pas à s'en inquiéter. Ce n'est pas quelque chose que les gens estiment tenir de la vie privée parce que ça n'est pas vraiment lié à eux. C'est une consolidation de tous les passages enregistrés. Notre base de données collective est de cette nature. Les choses ne sont pas si effrayantes lorsque vous les rapportez à des choses de la vie quotidienne”.

Sur la nature exacte de ce service d'aide à la circulation, Jobs n'a pas souhaité donner plus de détails, ni si cette base allait être utilisée pour d'autres produits. Il renvoie à de futures annonces. Scott Forstall, de son côté, n'a pas jugé utile d'affiner encore les options offertes aux utilisateurs pour activer ou désactiver les services de géolocalisation sur leur iPhone. Il a rappelé que l'utilisateur pouvait les arrêter individuellement pour chaque application - celles d'Apple comprises - qu'une icône s'affichait dans la barre d'état lorsqu'une relève de position était faite et que l'on trouvait dans les préférences d'iOS des infos - traduites par une petite flèche mauve - sur les apps ayant utilisé la géolocalisation dans les 24 dernières heures “Nous pensons que ces réglages sont très fins et on ne fait pas mieux ailleurs”.

Jobs a souligné aussi qu'Apple n'avait pas tant tardé que ça pour répondre à cette polémique “Nous sommes une société d'ingénieurs. Lorsque des gens nous accusent, la première chose que nous essayons faire c'est de découvrir la vérité. Cela peut prendre un certain temps de rassembler tous les détails. Et les accusations arrivaient jour après jour. Ça en a pris quelques-uns pour comprendre les choses dans leur ensemble. Cela prend aussi quelques jours pour préparer ces explications et rendre intelligibles des choses très techniques. Et nous l'avons fait en moins d'une semaine”.

Enfin, Steve Jobs ayant jugé nécessaire de faire une entorse à son congé maladie, All Things D a profité de l'occasion pour lui demander quand il reviendrait aux commandes d'Apple. Réponse de Jobs en forme d'impasse “Aujourd'hui nous sommes là pour parler de géolocalisation, pas de moi.”

Jobs avait réagi dans un premier temps au travers de l'un de ses fameux mails où quelques mots tiennent lieu de réponse. Cette fois, avec Schiller et Forstall, il est entré dans les détails, tantôt en reprenant quelques explications données dans le communiqué d'Apple, tantôt en apportant des précisions.

Le patron d'Apple a commencé par réitérer certains points déjà évoqués plus tôt dans la journée “Nous faisons deux choses. D'abord nous demandons l'autorisation aux utilisateurs lorsque nous allons utiliser leur position, dans le cas contraire nous n'utilisons jamais cette position. C'est très simple. Nous n'avons jamais suivi quelqu'un et les fichiers trouvés sur les téléphones sont, comme nous l'avons expliqué, des fichiers très simples que nous avons constitués à partir d'informations anonymes collectées auprès des dizaines de millions de propriétaires d'iPhone. Nous avons par ce moyen constitué une base de données d'antennes relais et de hot spot wi-fi, mais ceux-ci peuvent se trouver parfois à 150 km de votre emplacement. Ils ne renseignent en rien sur votre situation géographique. C'est cela que les gens ont interprété comme étant des relevés de leurs positions.”

Scott Forstall, le responsable du développement d'iOS est entré dans les détails de ce fichier cache stocké sur l'iPhone et a admis des erreurs d'appréciation “Dans un monde idéal toute la base de données serait stockée sur votre téléphone et il serait inutile d'avoir des échanges avec un serveur pour calculer des positions, ou même d'accéder à un cache. Ce que nous faisons c'est stocker un extrait de cette base dans un fichier cache. Nous avons choisi une taille d'environ 2 Mo, c'est la moitié d'une chanson. Il s'est avéré que c'était finalement assez gros et que cela pouvait retenir des informations pendant une longue période. Nous avions des protections sur ce système. Il y avait des protections au niveau root et il était isolé des autres applications. Mais si quelqu'un hacke et jailbreak votre téléphone, il peut y accéder et à partir de là, mal interpréter l'objet de ce fichier. Mais tout est anonyme et l'on ne peut pas remonter à un individu ou à un téléphone en particulier. Cependant il est nécessaire que nous [Apple] fassions encore plus attention aux fichiers qu'on laisse sur le téléphone, même s'ils sont protégés.”

Un mea-culpa repris par Jobs qui estime pour sa part que davantage de pédagogie doit être faite à l'attention des utilisateurs. Ceci de manière générale, de la part de tous les acteurs concernés par ce sujet.

Le patron d'Apple a aussi confirmé que son entreprise allait répondre à l'invitation de deux membres du Congrès américain qui veulent en savoir plus sur les collectes de données faites par Apple (lire Apple collecte vos infos de localisation : le Congrès US n'apprécie pas). Avec au passage une petite pique sur le traitement des médias à propos d'Apple et une autre flèche en direction de concurrents… qu'il prend soin de ne pas citer.

“Apple va témoigner. Ils nous ont demandé de venir et nous allons bien sûr honorer cette requête. Je trouve très bien qu'il enquêtent sur ce sujet et je pense que ce sera intéressant de voir dans quelle mesure la presse fait ou ne fait pas l'effort de se pencher sur les pratiques des autres protagonistes pour savoir ce qu'ils font de leur côté. Certains ne procèdent pas comme nous. C'est tout à fait clair” Dans son mail envoyé à un utilisateur, Jobs avait été moins diplomate, pointant du doigt Android. On verra si lui ou l'un de ses lieutenants se fait plus précis lors de cette audition.

All Things D est revenu ensuite sur une info glissée dans le communiqué d'Apple, citant un futur service d'aide à la navigation. Il était écrit : “Apple collecte maintenant des données anonymes de circulation pour construire une base de données dans le but de fournir dans les prochaines années aux utilisateurs d'iPhone un service de circulation amélioré.” La question posée était de savoir si les utilisateurs doivent être avertis de l'usage parfois commercial qui sera fait de leurs informations, ou si les entreprises doivent garder une certaine marge de liberté dans l'exploitation de ces données anonymisées.

C'est un peu du tout ou rien comme l'explique Jobs “Si les gens ne veulent pas participer à certaines choses, ils peuvent arrêter les services de localisation. Lorsque nous aurons corrigé le bug que nous avons découvert, leur téléphone ne collectera plus rien, ni ne participera à cet effort collectif. Mais dans ce cas aussi il n'y aura pas de calcul de votre position.”

Phil Schiller s'est emparé d'une analogie pour illustrer le fonctionnement de cette base constituée par les relevés de positions des antennes-relais et des hot spot Wi-Fi entourant l'utilisateur “Dans de nombreux magasins il y a un petit capteur qui compte chaque personne entrante et sortante. Personne ne s'en préoccupe parce que c'est complètement anonyme. Ce ne sont pas des données personnelles. Il n'y a pas à s'en inquiéter. Ce n'est pas quelque chose que les gens estiment tenir de la vie privée parce que ça n'est pas vraiment lié à eux. C'est une consolidation de tous les passages enregistrés. Notre base de données collective est de cette nature. Les choses ne sont pas si effrayantes lorsque vous les rapportez à des choses de la vie quotidienne”.

Sur la nature exacte de ce service d'aide à la circulation, Jobs n'a pas souhaité donner plus de détails, ni si cette base allait être utilisée pour d'autres produits. Il renvoie à de futures annonces. Scott Forstall, de son côté, n'a pas jugé utile d'affiner encore les options offertes aux utilisateurs pour activer ou désactiver les services de géolocalisation sur leur iPhone. Il a rappelé que l'utilisateur pouvait les arrêter individuellement pour chaque application - celles d'Apple comprises - qu'une icône s'affichait dans la barre d'état lorsqu'une relève de position était faite et que l'on trouvait dans les préférences d'iOS des infos - traduites par une petite flèche mauve - sur les apps ayant utilisé la géolocalisation dans les 24 dernières heures “Nous pensons que ces réglages sont très fins et on ne fait pas mieux ailleurs”.

Jobs a souligné aussi qu'Apple n'avait pas tant tardé que ça pour répondre à cette polémique “Nous sommes une société d'ingénieurs. Lorsque des gens nous accusent, la première chose que nous essayons faire c'est de découvrir la vérité. Cela peut prendre un certain temps de rassembler tous les détails. Et les accusations arrivaient jour après jour. Ça en a pris quelques-uns pour comprendre les choses dans leur ensemble. Cela prend aussi quelques jours pour préparer ces explications et rendre intelligibles des choses très techniques. Et nous l'avons fait en moins d'une semaine”.

Enfin, Steve Jobs ayant jugé nécessaire de faire une entorse à son congé maladie, All Things D a profité de l'occasion pour lui demander quand il reviendrait aux commandes d'Apple. Réponse de Jobs en forme d'impasse “Aujourd'hui nous sommes là pour parler de géolocalisation, pas de moi.”