L'étude annuelle du département X-Force d'IBM [format PDF] pointe Mac OS X du doigt et juge que c'est le système d'exploitation le plus vulnérable.

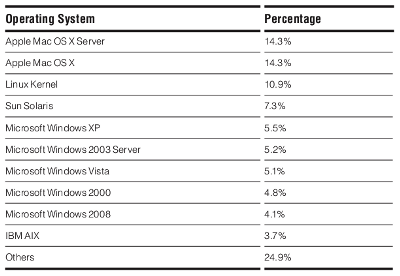

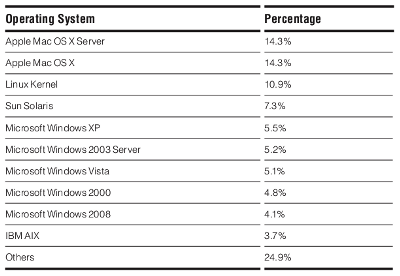

Principal grief adressé à Apple : le nombre de failles recensé pour un système par rapport au nombre total de failles découvertes en 2008 atteint 14,3 % sur Mac OS X et Mac OS X Server. Les responsables de cette enquête indiquent également que la proportion de failles découvertes et non corrigées a tendance à augmenter. Elle est passée de 44 % en 2007 à 53 % en 2008.

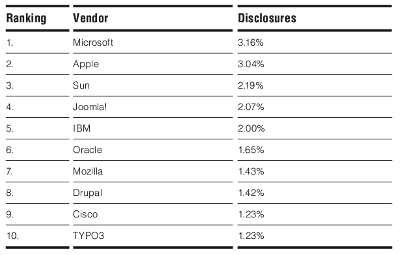

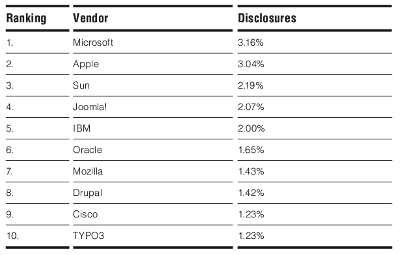

En terme de nombre de failles recensées, Apple se classe deuxième, juste derrière Microsoft. Ce tableau ne s'arrête pas aux failles relatives aux systèmes d'exploitation, il prend en compte l'ensemble des vulnérabilités relatives aux logiciels édités par les différentes sociétés.

Si Microsoft et Apple sont si bien placés, c'est en grande partie à cause de leurs navigateurs web. En 2008, les failles relatives à Internet étaient particulièrement à la mode. Dans le top 10, on trouve deux solutions de gestions de contenu sur le web (Joomla et Drupal), ainsi que Mozilla et Cisco.

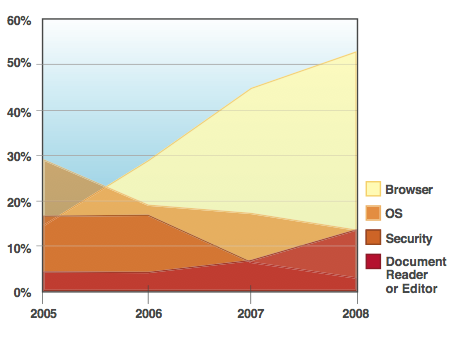

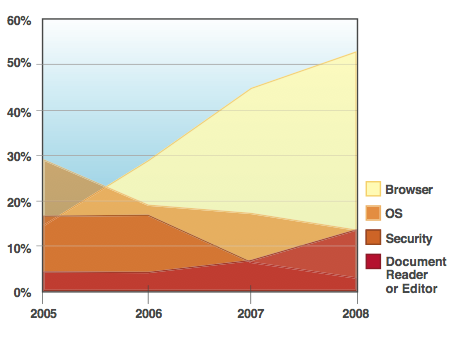

Comme le montre le graphique ci-dessus, plus d'une faille sur deux qualifiée de critique ou d'élevée affectait les navigateurs web, soit cinq fois plus qu'en 2005. À l'inverse, la proportion de failles graves relatives aux systèmes d'exploitation diminue régulièrement.

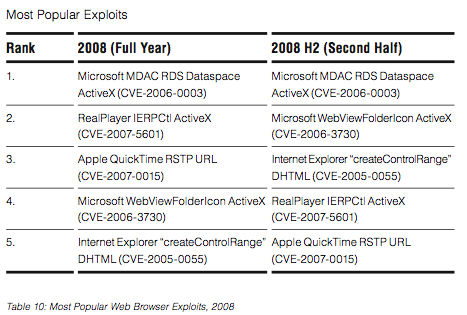

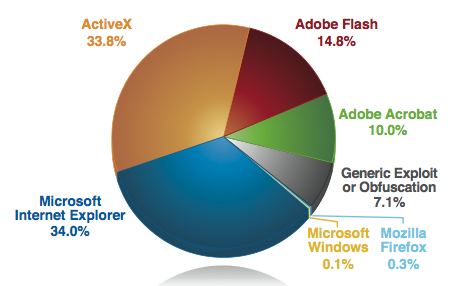

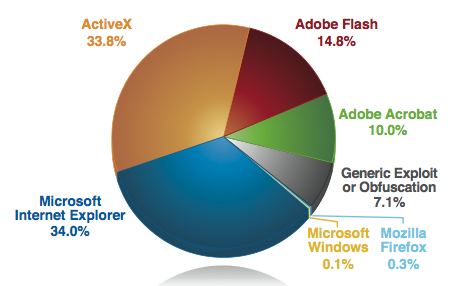

Dans les faits sur le web, les pirates se sont surtout acharnés sur Internet Explorer et ActiveX qui représentent à eux deux tiers des attaques (voir le tableau en dessous). Les technologies d'Adobe, Flash et Acrobat, sont également de plus en plus la proie des hackers (près d'une attaque sur quatre).

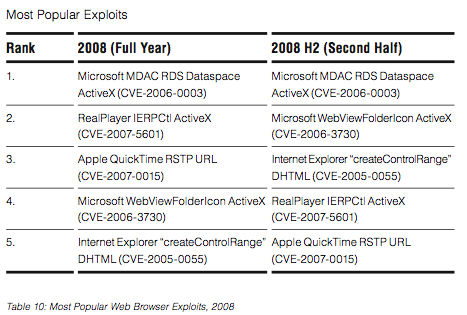

Dernière statistique cette fois peu glorieuse pour Apple, la faille QuickTime RSTP URL (lire : Grosse faille dans iTunes et QuickTime), qui permet à une personne malintentionnée l’exécution de code arbitraire à distance via un dépassement de mémoire tampon lors d’une tentative infructueuse de lecture d’un fichier via le protocole Real Time Streaming Protocol (RTSP), fait parti des cinq failles les plus exploitées en 2008 depuis un navigateur web (voir le classement ci-dessous). Apple avait corrigé la faille, mais de nombreux utilisateurs notamment sur Windows ne prennent pas la peine de mettre à jour QuickTime.

Principal grief adressé à Apple : le nombre de failles recensé pour un système par rapport au nombre total de failles découvertes en 2008 atteint 14,3 % sur Mac OS X et Mac OS X Server. Les responsables de cette enquête indiquent également que la proportion de failles découvertes et non corrigées a tendance à augmenter. Elle est passée de 44 % en 2007 à 53 % en 2008.

En terme de nombre de failles recensées, Apple se classe deuxième, juste derrière Microsoft. Ce tableau ne s'arrête pas aux failles relatives aux systèmes d'exploitation, il prend en compte l'ensemble des vulnérabilités relatives aux logiciels édités par les différentes sociétés.

Si Microsoft et Apple sont si bien placés, c'est en grande partie à cause de leurs navigateurs web. En 2008, les failles relatives à Internet étaient particulièrement à la mode. Dans le top 10, on trouve deux solutions de gestions de contenu sur le web (Joomla et Drupal), ainsi que Mozilla et Cisco.

Comme le montre le graphique ci-dessus, plus d'une faille sur deux qualifiée de critique ou d'élevée affectait les navigateurs web, soit cinq fois plus qu'en 2005. À l'inverse, la proportion de failles graves relatives aux systèmes d'exploitation diminue régulièrement.

Dans les faits sur le web, les pirates se sont surtout acharnés sur Internet Explorer et ActiveX qui représentent à eux deux tiers des attaques (voir le tableau en dessous). Les technologies d'Adobe, Flash et Acrobat, sont également de plus en plus la proie des hackers (près d'une attaque sur quatre).

Dernière statistique cette fois peu glorieuse pour Apple, la faille QuickTime RSTP URL (lire : Grosse faille dans iTunes et QuickTime), qui permet à une personne malintentionnée l’exécution de code arbitraire à distance via un dépassement de mémoire tampon lors d’une tentative infructueuse de lecture d’un fichier via le protocole Real Time Streaming Protocol (RTSP), fait parti des cinq failles les plus exploitées en 2008 depuis un navigateur web (voir le classement ci-dessous). Apple avait corrigé la faille, mais de nombreux utilisateurs notamment sur Windows ne prennent pas la peine de mettre à jour QuickTime.