Les utilisateurs d’iMessage vont bientôt bénéficier, en toute transparence, d’une meilleure protection de leurs conversations. Apple va déployer dans iOS 17.4, iPadOS 17.4, macOS 14.4 et watchOS 10.4 un nouveau protocole cryptographique présenté comme ultra-sécurisé (il est déjà présent dans les bêtas de ces systèmes).

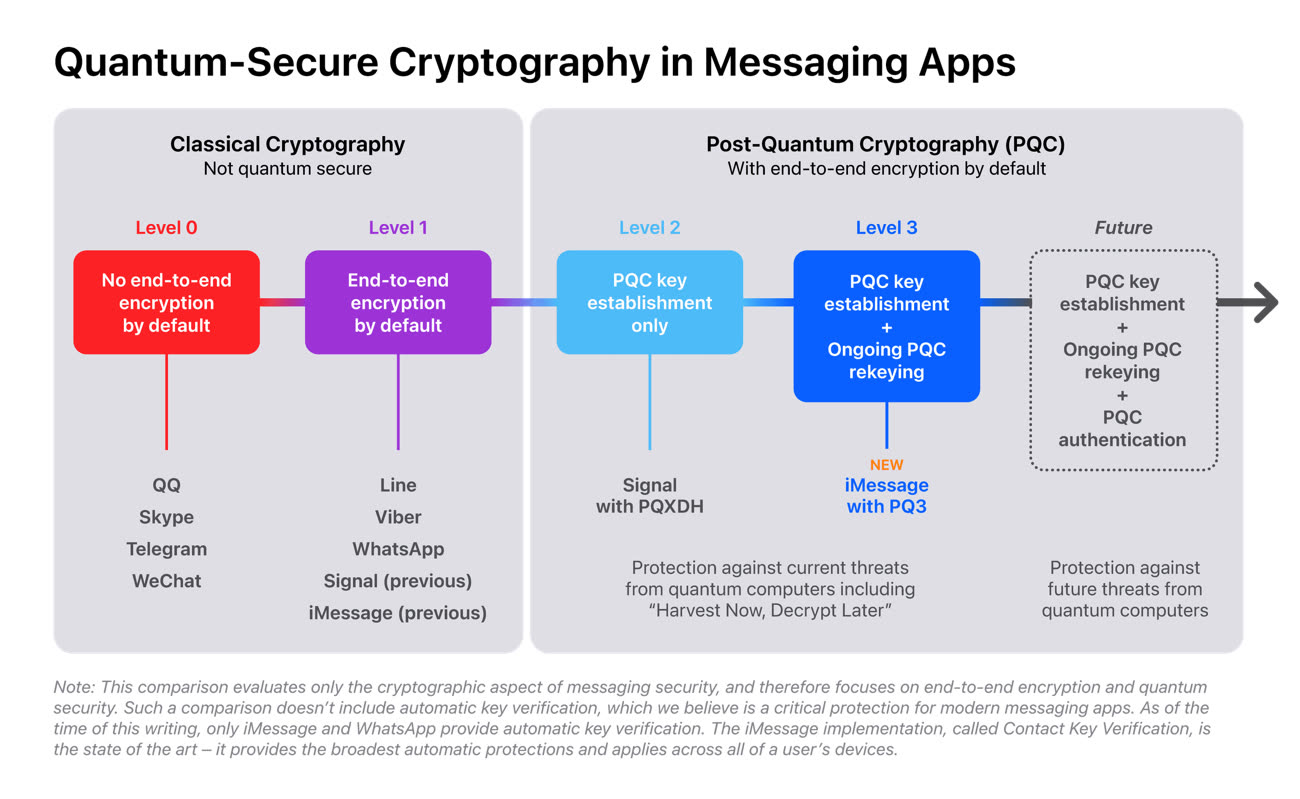

Nommé PQ3, ce protocole est, selon l’échelle de sécurité inventée par Apple, de niveau 3, sachant que le niveau actuel le plus élevé est… 3. En comparaison, le dernier protocole de chiffrement de Signal (qui n’est pas encore déployé dans toutes les messageries tierces, comme WhatsApp), est de niveau 2. Apple affirme ainsi que PQ3 est le protocole de messagerie déployé à grande échelle le plus sécurisé au monde.

Qu’est-ce qui rend ce fameux protocole si sécurisé ? Il gère le chiffrement de bout en bout, évidemment, mais cela n’a plus rien d’inédit en 2024. Il a été conçu pour protéger les données y compris dans le cas où les pirates les mettraient de côté pour les déchiffrer des années plus tard, avec des technologies inédites. Si l’on en croit Apple, PQ3 est capable de résister à des attaques quantiques, sachant que l’informatique quantique représente une menace à long terme pour les systèmes de chiffrement actuels.

Pour parer cette menace, Apple dit avoir revu de zéro le protocole cryptographique d’iMessage en tenant compte de plusieurs exigences :

- la cryptographie post-quantique est intégrée dès le début de la conversation, de sorte que toute la communication est protégée des attaques actuelles et futures ;

- en cas de compromission des clés de chiffrement, les conséquences malheureuses sont réduites en limitant le nombre de messages passés et futurs pouvant être déchiffrés avec une clé ;

- une conception hybride qui allie nouveaux algorithmes post-quantiques et algorithmes plus traditionnels est censé garantir que PQ3 n’est jamais moins sûr qu’un protocole classique ;

- pour ne pas affecter la vitesse d’envoi et de réception des messages, une des vérifications de sécurité est « amortie » en n’étant effectuée qu’après un certain nombre de messages échangés ;

- des méthodes de vérifications formelles sont employées pour contrôler la sécurité du protocole.

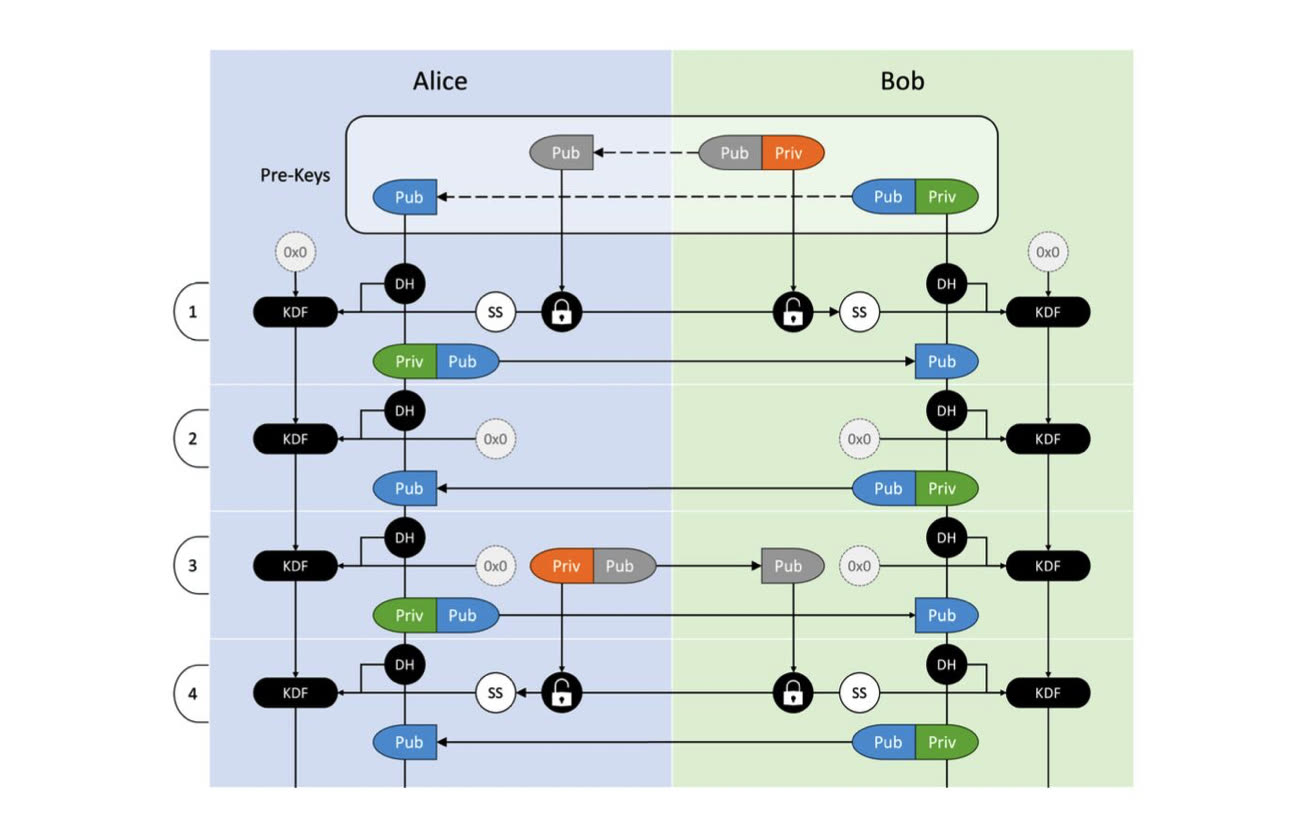

En schématisant très grossièrement, par rapport à un protocole classique, PQ3 ajoute des clés de chiffrement supplémentaires au début et pendant les conversations, clés qui sont renouvelées régulièrement. Les experts trouveront les détails techniques dans le billet de blog d’Apple ainsi que dans l’analyse réalisée par un universitaire.

Ce nouveau protocole sera déployé dans le monde entier, y compris en Chine. C’est l’occasion de rappeler que pour que les conversations d’iMessage soient véritablement chiffrées de bout en bout, il faut activer la protection avancée des données (ou ne pas sauvegarder ses données sur iCloud). Sans cela, Apple a la clé de déchiffrement de la sauvegarde iCloud et peut donc fournir les messages aux autorités dans le cadre de procédures judiciaires.