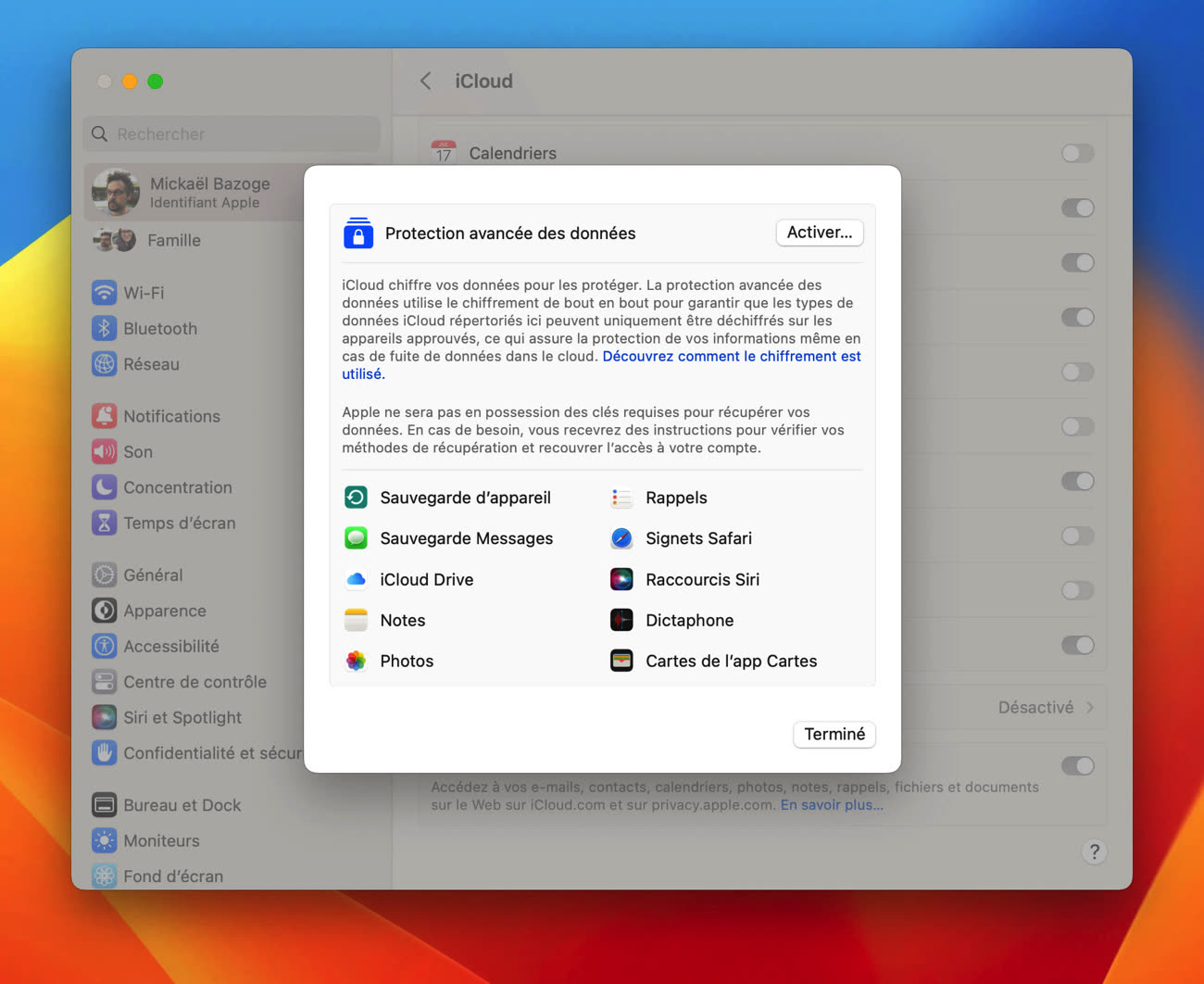

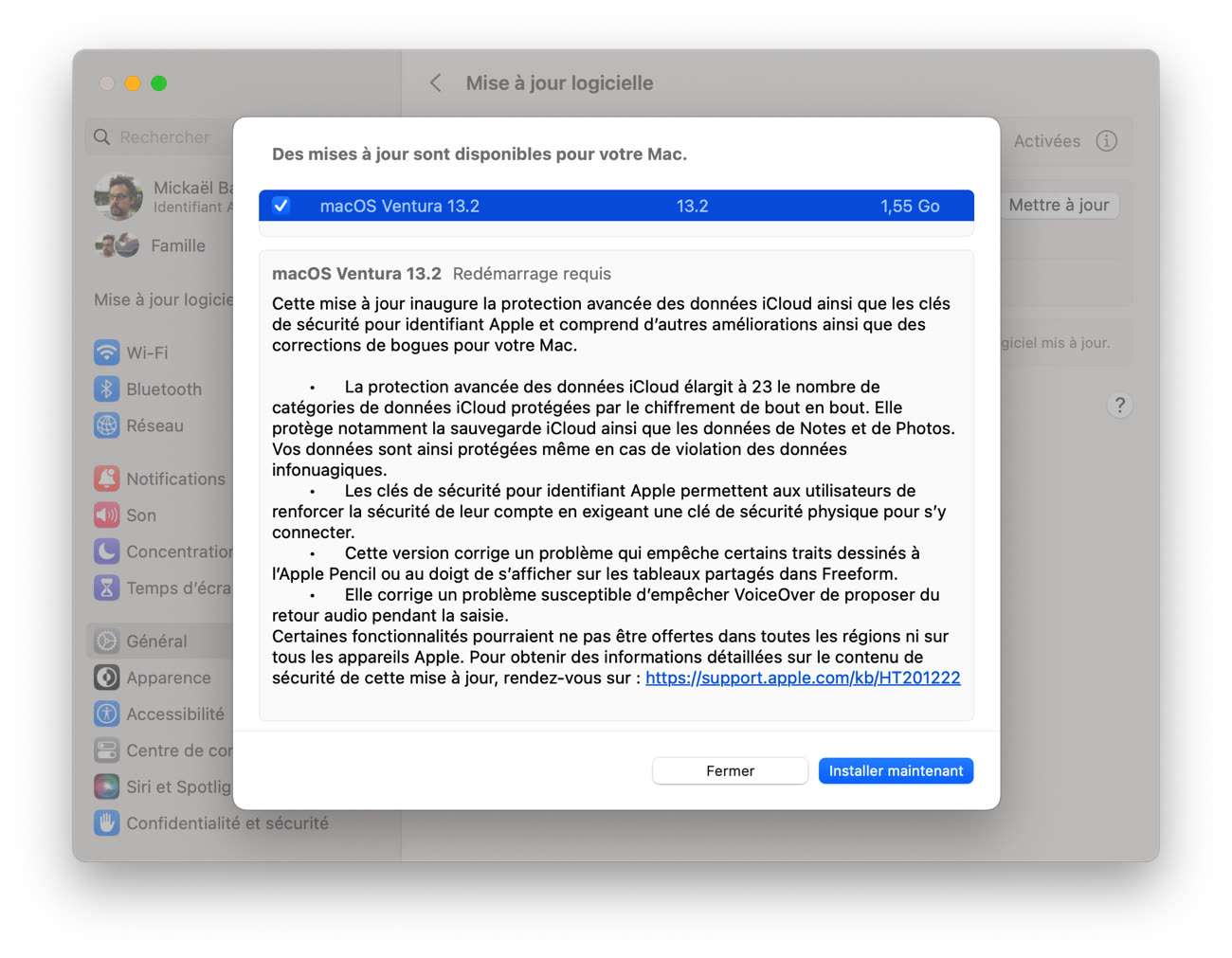

La version finale de macOS 13.2 peut maintenant être installée par tous les utilisateurs ! Cette mise à jour reprend beaucoup des nouveautés d'iOS 16.3 (à moins que ce ne soit l'inverse), à commencer par la nouvelle option de protection renforcée des données iCloud désormais disponible en France et partout dans le monde.

Cette fonction va chiffrer quasiment toutes les catégories de données dans iCloud, tout particulièrement la sauvegarde des appareils. Un changement de taille pour Apple, qui ne pourra plus fouiller dans ces données pour les refiler aux autorités de justice ou de police qui les demandent. Revers de la médaille, c'est l'utilisateur qui sera responsable de la clé de déchiffrement. On a fait le point dans cette actu :

iOS 16.3 active le chiffrement de bout en bout de quasiment toutes les données iCloud en France et dans le monde

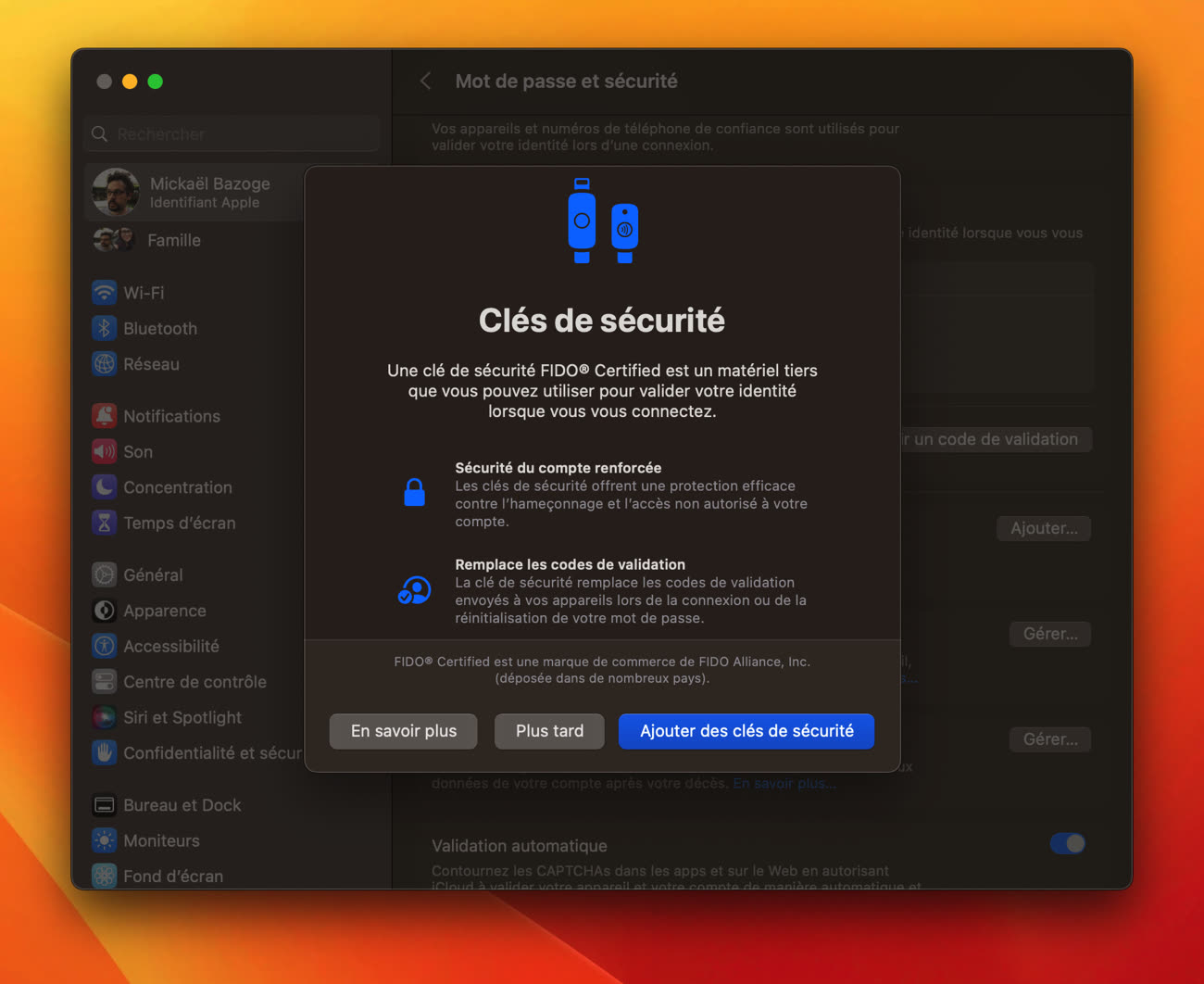

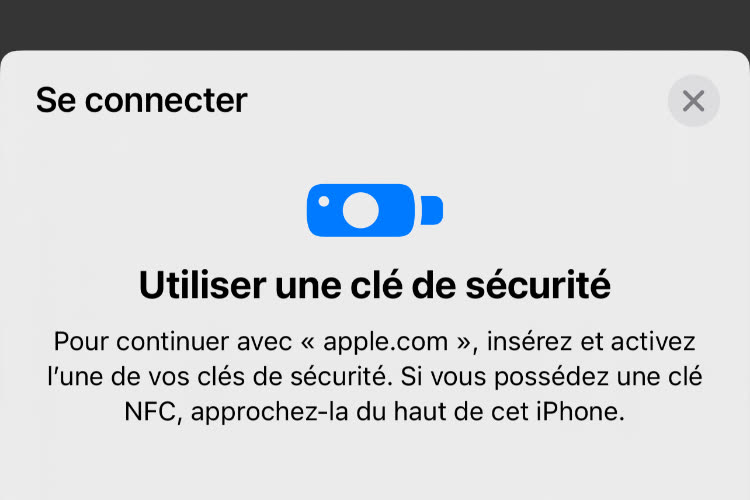

Les clés physiques de deuxième authentification (comme les Yubikey) peuvent désormais être utilisées lors du processus d'identification dans un compte Apple.

iOS 16.3 : aperçu du support des clés de sécurité physiques pour accéder à son compte Apple

Cette mise à jour corrige aussi deux bugs : un dans Freeform concernant les lignes créées avec le doigt (ou l'Apple Pencil sur un iPad), l'autre touchant VoiceOver qui pouvait arrêter le retour audio quand on tapait sur le clavier.

macOS 13.2 : les notes de version

Cette mise à jour apporte la protection avancée des données pour iCloud, permet d'utiliser des clés de sécurité pour l'identifiant Apple, et inclut d'autres améliorations et des correctifs pour votre Mac.

- La protection avancée des données pour iCloud porte le nombre total de catégories de données iCloud protégées par le chiffrement de bout en bout à 23, notamment la sauvegarde iCloud, Notes et Photos, ce qui assure la protection de vos informations même en cas de fuite de données dans le cloud.

- Les clés de sécurité pour l'identifiant Apple permettent aux utilisateurs de renforcer la sécurité de leur compte en exigeant l'utilisation d'une clé de sécurité physique pour la connexion.

- Correction d'un problème dans Freeform qui pouvait empêcher l'affichage sur les tableaux partagés de certains traits de dessin réalisés avec l'Apple Pencil ou le doigt.

- Correction d'un problème qui pouvait entraîner l'absence de retour audio de VoiceOver lors de la saisie.