Les ransomwares, ces logiciels malveillants qui attaquent des ordinateurs pour les bloquer avant de demander une rançon, sont de plus en plus présents dans le paysage médiatique, mais ils ciblent rarement macOS. Pourtant, de temps en temps, une version adaptée à macOS sort. C'est le cas de LockBit : la version 3.0 peut malheureusement attaquer les Mac.

RaaS : ransomware-as-a-service

LockBit est un logiciel conçu majoritairement par des Russes selon plusieurs sources (les commanditaires sont évidemment anonymes) vendu comme un RaaS ou ransomware-as-a-service. Pour résumer, les malandrins permettent à d'autres personnes d'employer le logiciel malveillant, et ça a un prix, qui va probablement dépendre des cibles, des mises à jour nécessaires, etc.

Dans le cas de LockBit, ses créateurs ne vivent donc pas réellement des rançons demandées aux personnes ou institutions attaquées, mais bien de la vente du logiciel. Les différents retours sur LockBit montrent que les développeurs tentent de proposer un programme simple d'accès, mis à jour régulièrement. De même, ils s'inquiètent des retours des utilisateurs pour offrir une bonne expérience1.

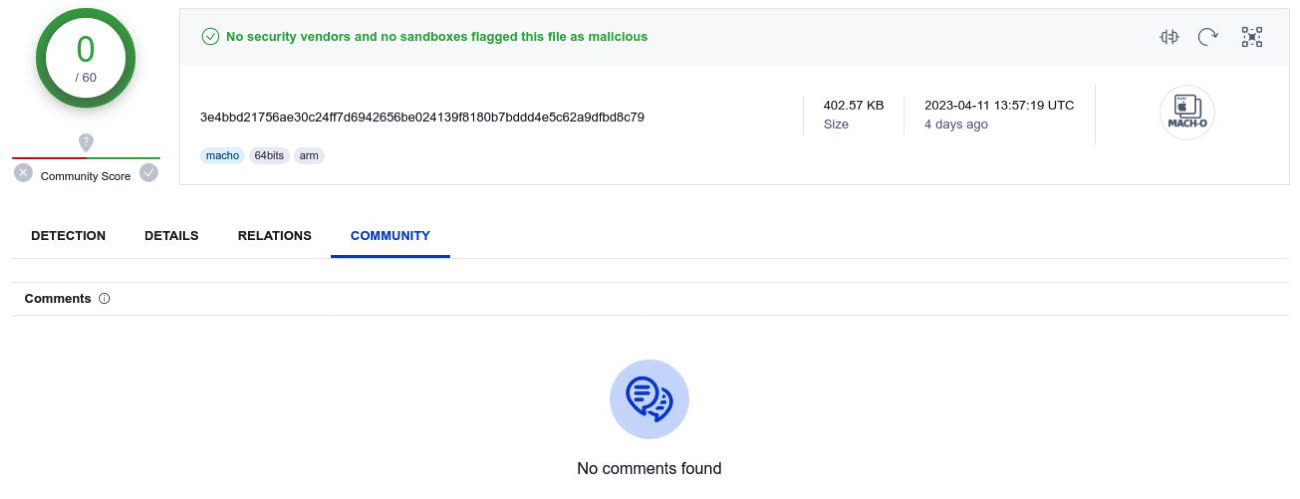

Des rumeurs sur une version adaptée aux Mac étaient apparues en novembre 2022, mais la variante qui cible les Mac Apple Silicon n'a été vue que récemment, comme a pu le montrer MalwareHunterTeam sur Twitter.

macOS est en partie protégé par design

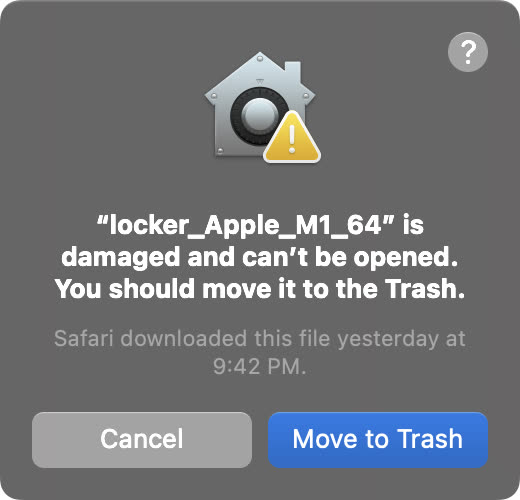

Les analyses montrent plusieurs choses sur les risques. Premièrement, les versions décortiquées sont signées pour un usage sur une machine précise et ne peuvent donc pas être exécutées directement sur un Mac lambda, sauf si — évidemment — l'utilisateur l'accepte explicitement. Deuxièmement, l'OS d'Apple dispose de plusieurs fonctions qui empêchent le logiciel de chiffrer le contenu du disque. D'abord, l'OS lui-même est sur une partition en lecture seule, ce qui empêche de facto le programme d'aller le modifier. Ensuite, les dossiers principaux (le bureau, les documents, les téléchargements) nécessitent que l'utilisateur donne son autorisation pour qu'un programme puisse écrire dedans. Enfin, la clé de déchiffrement de cette variante de test est… 57.

Bien évidemment, une version distribuée dans la nature devrait être signée et employer une clé un peu plus compliquée… Pour les accès à l'OS, il n'est pas exclu que les développeurs puissent trouver des failles pour passer outre les protections de macOS, mais Apple les corrige assez rapidement. Actuellement, les risques demeurent plutôt faibles, donc.

-

Nous ne parlons pas ici de l'application du dernier réseau social à la mode. ↩︎