Flashback : des éditeurs remontent leurs chiffres

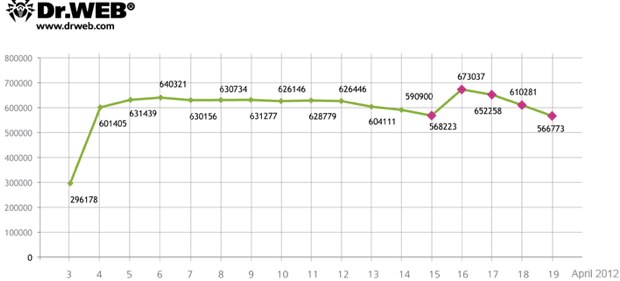

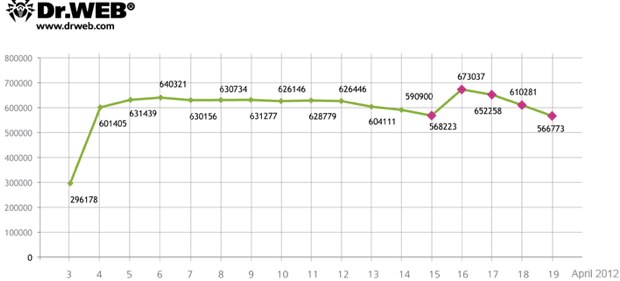

Dr.Web, Symantec et Intego ont croisé leurs chiffres et observations sur le comportement du malware Flashback et on fait le constat que sa propagation, bien que déclinante, restait élevée. De l'ordre de 566 000 machines infectées pour les estimations en date du 19 avril chez Dr.Web. Au milieu de la semaine, Symantec avait publié des chiffres montrant une forte décrue (moins de 100 000 machines au 17 avril) tandis que le même jour, Kaspersky en dénombrait trois fois moins. Cette forte disparité dans les mesures est expliquée d'au moins deux manières et Symantec, dans une mise à jour de son billet, s'est rangé à l'analyse de Dr.Web (Kaspersky est encore en train de l'étudier).

Dr.Web rappelle d'abord le fonctionnement général de ce malware (lire aussi Interview : Flashback et la mécanique d'un malware). Lorsqu'il est installé sur une machine, il envoie une requête vers un nom de domaine calculé par ses soins (qui change tous les jours), à la recherche d'un serveur de contrôle qui pourra lui retourner les actions à entreprendre. Ce nom de domaine est décliné en .com, mais aussi en .net, .in, .kz et .info. Des sociétés de sécurité comme Dr.Web ou Symantec ont donc acheté des séries de noms de domaines et installé des "sinkhole" (ou pots de miel) afin de récupérer les requêtes émises par les machines infectées pour les dénombrer et les analyser.

Dr.Web explique les gros écarts de relevés réalisés ces dernières heures par le fait qu'après avoir contacté les noms de domaine qu'il avait achetés, les machines infectées se sont tournées vers un autre à l'adresse 74.207.249.7, dont on ne sait qui est derrière. Les Mac contactent ce serveur, mais celui-ci ne ferme pas la connexion TCP. Les machines patientent donc en espérant une réponse qui ne vient pas. Elles ne cherchent pas non plus à contacter un autre nom de domaine, et disparaissent ainsi des statistiques si ces serveurs successifs comptaient parmi ceux préemptés par les éditeurs d'antivirus.

Symantec a reconnu la pertinence de cette analyse et donné une nouvelle estimation au 20 avril, avec 185 000 identifiants uniques désignant une machine infectée (sachant que ce peut-être aussi une machine virtuelle fonctionnant chez un autre éditeur et servant de piège à malware).

Intego de son côté a observé qu'une redirection avait été apparemment mise en place par les organismes en charge des serveurs de noms de domaines (DNS). La conséquence est que le Mac infecté qui tente de contacter un serveur se voit retournée sa propre requête. Il n'obtiendra pas d'infos d'un possible serveur de contrôle, il n'ira pas en chercher un autre et ne sera donc pas non plus comptabilisé dans les "pots de miel" installé par les éditeurs. Intego donne une liste test de noms de domaines où la requête fait un aller et retour, en affichant l'adresse locale de la machine (127.0.0.1).

Le 18 avril, lorsqu'elle avait publié sa mise à jour de sécurité Java, Apple avait aussi déclaré qu'elle travaillait à démanteler ces serveurs « En plus de la vulnérabilité de Java, le logiciel malveillant Flashback exploite les serveurs informatiques hébergés par ses créateurs pour effectuer de nombreuses actions critiques. Apple collabore avec les différents fournisseurs d’accès à Internet dans le monde pour désactiver cette commande et contrôler le réseau. » Il faut peut-être y voir un effet de cette initiative.

Dr.Web rappelle d'abord le fonctionnement général de ce malware (lire aussi Interview : Flashback et la mécanique d'un malware). Lorsqu'il est installé sur une machine, il envoie une requête vers un nom de domaine calculé par ses soins (qui change tous les jours), à la recherche d'un serveur de contrôle qui pourra lui retourner les actions à entreprendre. Ce nom de domaine est décliné en .com, mais aussi en .net, .in, .kz et .info. Des sociétés de sécurité comme Dr.Web ou Symantec ont donc acheté des séries de noms de domaines et installé des "sinkhole" (ou pots de miel) afin de récupérer les requêtes émises par les machines infectées pour les dénombrer et les analyser.

Dr.Web explique les gros écarts de relevés réalisés ces dernières heures par le fait qu'après avoir contacté les noms de domaine qu'il avait achetés, les machines infectées se sont tournées vers un autre à l'adresse 74.207.249.7, dont on ne sait qui est derrière. Les Mac contactent ce serveur, mais celui-ci ne ferme pas la connexion TCP. Les machines patientent donc en espérant une réponse qui ne vient pas. Elles ne cherchent pas non plus à contacter un autre nom de domaine, et disparaissent ainsi des statistiques si ces serveurs successifs comptaient parmi ceux préemptés par les éditeurs d'antivirus.

Symantec a reconnu la pertinence de cette analyse et donné une nouvelle estimation au 20 avril, avec 185 000 identifiants uniques désignant une machine infectée (sachant que ce peut-être aussi une machine virtuelle fonctionnant chez un autre éditeur et servant de piège à malware).

Intego de son côté a observé qu'une redirection avait été apparemment mise en place par les organismes en charge des serveurs de noms de domaines (DNS). La conséquence est que le Mac infecté qui tente de contacter un serveur se voit retournée sa propre requête. Il n'obtiendra pas d'infos d'un possible serveur de contrôle, il n'ira pas en chercher un autre et ne sera donc pas non plus comptabilisé dans les "pots de miel" installé par les éditeurs. Intego donne une liste test de noms de domaines où la requête fait un aller et retour, en affichant l'adresse locale de la machine (127.0.0.1).

Le 18 avril, lorsqu'elle avait publié sa mise à jour de sécurité Java, Apple avait aussi déclaré qu'elle travaillait à démanteler ces serveurs « En plus de la vulnérabilité de Java, le logiciel malveillant Flashback exploite les serveurs informatiques hébergés par ses créateurs pour effectuer de nombreuses actions critiques. Apple collabore avec les différents fournisseurs d’accès à Internet dans le monde pour désactiver cette commande et contrôler le réseau. » Il faut peut-être y voir un effet de cette initiative.