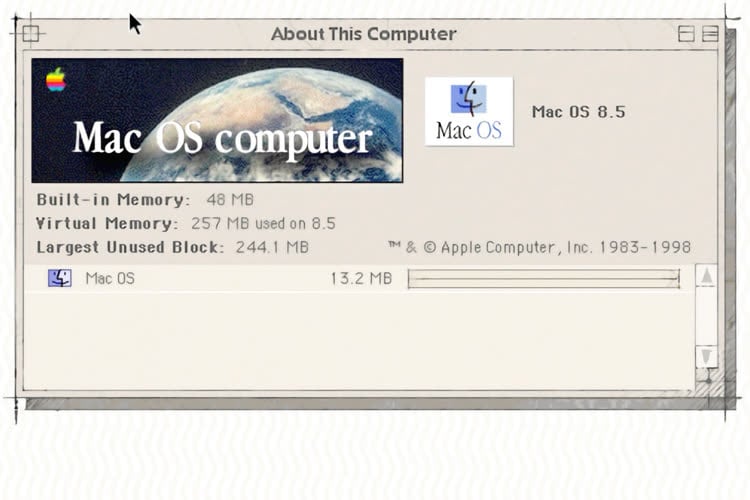

Retour sur: les failles de Mac OS X

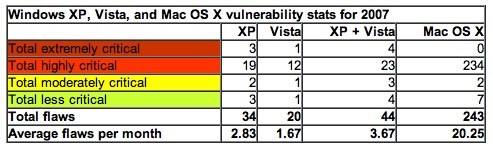

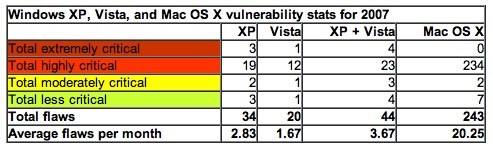

C'était la polémique de la semaine. Mardi 18 décembre, George Ou, connu pour son amour débordant envers Apple, publie sur le blog de l'un de ses confrères de ZDNet une compilation maison des statistiques de vulnérabilités de Secunia. La conclusion est édifiante : cinq fois plus de failles ont été découvertes dans Mac OS X que dans Windows Vista et XP Pro réunis. MacGeneration reprend l'information, en soulignant que Mac OS X, contrairement aux deux systèmes de Microsoft, n'a été victime d'aucune faille hautement critique.

À la lecture de vos réactions, des clarifications s'imposent. D'abord, ces failles ne sont pas imaginaires. Elles sont bien recensées sur le site de Secunia. Ensuite, prises hors contexte, elles sont en effet plus nombreuses sur Mac OS X que sur Windows XP Pro et Vista. Mais ces éléments sont insuffisants pour en tirer la moindre conclusion. Secunia est d'ailleurs le premier à mettre en garde les apprentis statisticiens. "Les statistiques que nous fournissons ne doivent PAS être utilisées pour comparer globalement la sécurité d'un produit contre un autre", écrit ce spécialiste de la sécurité.

En effet, Secunia ne couvre pas toutes les failles et reporte parfois des doublons. George Ou affirme dans son billet les avoir ôtées. Mais il en subsiste au moins sept, comme le note un internaute, tandis que plusieurs autres ont été annulées depuis par le CVE. Pour parvenir à des résultats plus fiables, George Ou s'attache également à ne retenir que les failles de Mac OS 10.4 et 10.5, comparées à Windows XP (Professionnel uniquement) et Vista. Seulement, il en laisse passer des précédents systèmes, comme cette faille sur Bonjour et iChat dans Panther. Enfin, plusieurs vulnérabilités ne mentionnent pas clairement la version du système affectée, notamment s'il s'agit de Mac OS X Server.

Autre biais, les failles ne concernent parfois Mac OS X que de loin, alors que celles sur Windows sont le plus souvent intimement liées au système. Il y d'abord tous les éléments inclus par le système d'Apple, comme PHP ou Java. Soit. Plus aberrant, la liste de décembre débute par exemple avec une faille de Flash présente dans la colonne Mac OS X mais absente des colonnes Windows, alors qu'elle a été réréfencée par Microsoft. En face, Windows XP était au même moment touché par une attaque par débordement de tampon (buffer overflow) sur Windows Media ou DirectX, autrement plus grave. Les Mac ne sont toutefois pas épargnés. George Ou liste à raison des failles de QuickLook, du logiciel de mise à jour ou des composants de réseau. Seulement, elles sont théoriquement moins dangereuses (près du tiers des vulnérabilités Mac concernent des dénis de service, alors qu'une moitié sur Windows - et 16% sur Mac - ouvrent un accès au système).

Au final, si l'on joue le jeu du comparatif, l'écart s'amenuise quelque peu. Mais Mac OS X reste devant Windows. Est-ce important ? "Plus il y a de failles mensuelles dans le récapitulatif et plus il y a des chances que quelqu'un trouve une brèche et l'exploite dans le futur", avertit Georges Ou. C'est tout le contraire, selon Tristan Nitot, président de la fondation Mozilla Europe. Début décembre, Microsoft a publié un rapport aux méthodes comparables établissant que Firefox a été davantage touché par des failles de sécurité qu'Internet Explorer. Cette sombre comptabilité est une méthode "infecte" pour juger de la sécurité d'un produit, expliquait alors Tristan Nitot à ZDNet UK, conseillant de prendre en compte la durée nécessaire à la correction des failles, autrement dit le temps pendant lequel l'utilisateur est exposé, et leur importance. Sans parler de leur exploitation effective.

Le dépouillage des vulnérabilités reste pourtant abordable et séduisant, car il permet à peu de frais d'aboutir à des conclusions marquantes. Firefox plus sûr qu'Internet Explorer ? Mac OS X plus sûr Windows ? "Clairement, cela va à l'encontre des idées reçues car les chiffres montrent tout le contraire", écrit George Ou. Ce sont les chiffres qui parlent. Les éditeurs de logiciels sont habitués de l'exercice. Il y a deux ans, c'était Symantec, analyse anxiogène des vulnérabilités à l'appui, qui sonnait l'alarme. Avec le nouvel engouement pour les Mac, il fallait se préparer au pire. Dernièrement, c'est McAfee, déjà fort inquiet, qui a remis ça avec son cheval de Troie pour Mac, signe de l'intérêt grandissant des pirates pour le Mac. Depuis ? Plus rien. Pas de "brèche exploitée". De quoi s'astreindre à la plus grande vigilance, aussi bien face aux menaces - virus, codes malveillants, intrusions - contre lesquels les Mac ne sont évidemment pas immunisés, que contre leur supposée prolifération.

Les logiciels malveillants sous Mac OS X

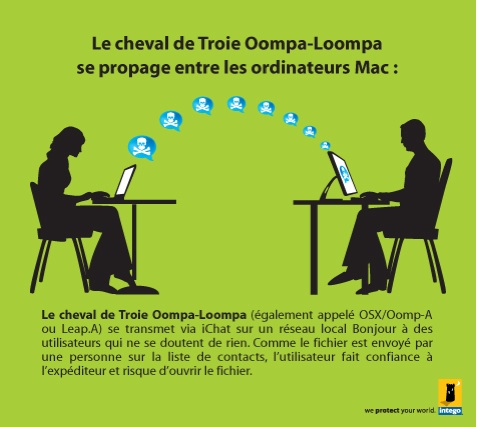

Leap.A, ou OSX/Oomp-A

Détecté pour la première fois en février 2006 sur les forums de MacRumors, où un internaute proposait des photos factices de Leopard, Leap.A est le premier logiciel malveillant à cibler Mac OS X. Il se répand par iChat et infecte les applications récemment utilisées, sans rien effacer.

OSX/Inqtana.A

Ce virus se propage... par Bluetooth. Particulièrement inoffensif, il s'agit en fait d'une preuve de concept (proof of concept). Une déclinaisons signalée par Intego serait capable d'ouvrir une porte dérobée.

OSX.RSPlug.A

C'est la dernière alerte en date. Découvert par McAfee, ce cheval de Troie redirige certaines pages internet vers des sites de phishing. Il s'installe en même temps que des codecs vidéos factices de QuickTime, vantés pour visionner des vidéos pornographique.

iTunes 2

La mise à jour vérolée d'Apple, qui s'est permis d'effacer au passage quelques disques durs, reste encore aujourd'hui l'un des pires logiciels malveillants connus pour Mac OS X. ;)

Et aussi... OSX.Exploit.MetaData et Exploit.OSX.Safari, qui exploitaient des failles bouchées par Apple.

À la lecture de vos réactions, des clarifications s'imposent. D'abord, ces failles ne sont pas imaginaires. Elles sont bien recensées sur le site de Secunia. Ensuite, prises hors contexte, elles sont en effet plus nombreuses sur Mac OS X que sur Windows XP Pro et Vista. Mais ces éléments sont insuffisants pour en tirer la moindre conclusion. Secunia est d'ailleurs le premier à mettre en garde les apprentis statisticiens. "Les statistiques que nous fournissons ne doivent PAS être utilisées pour comparer globalement la sécurité d'un produit contre un autre", écrit ce spécialiste de la sécurité.

En effet, Secunia ne couvre pas toutes les failles et reporte parfois des doublons. George Ou affirme dans son billet les avoir ôtées. Mais il en subsiste au moins sept, comme le note un internaute, tandis que plusieurs autres ont été annulées depuis par le CVE. Pour parvenir à des résultats plus fiables, George Ou s'attache également à ne retenir que les failles de Mac OS 10.4 et 10.5, comparées à Windows XP (Professionnel uniquement) et Vista. Seulement, il en laisse passer des précédents systèmes, comme cette faille sur Bonjour et iChat dans Panther. Enfin, plusieurs vulnérabilités ne mentionnent pas clairement la version du système affectée, notamment s'il s'agit de Mac OS X Server.

Autre biais, les failles ne concernent parfois Mac OS X que de loin, alors que celles sur Windows sont le plus souvent intimement liées au système. Il y d'abord tous les éléments inclus par le système d'Apple, comme PHP ou Java. Soit. Plus aberrant, la liste de décembre débute par exemple avec une faille de Flash présente dans la colonne Mac OS X mais absente des colonnes Windows, alors qu'elle a été réréfencée par Microsoft. En face, Windows XP était au même moment touché par une attaque par débordement de tampon (buffer overflow) sur Windows Media ou DirectX, autrement plus grave. Les Mac ne sont toutefois pas épargnés. George Ou liste à raison des failles de QuickLook, du logiciel de mise à jour ou des composants de réseau. Seulement, elles sont théoriquement moins dangereuses (près du tiers des vulnérabilités Mac concernent des dénis de service, alors qu'une moitié sur Windows - et 16% sur Mac - ouvrent un accès au système).

Au final, si l'on joue le jeu du comparatif, l'écart s'amenuise quelque peu. Mais Mac OS X reste devant Windows. Est-ce important ? "Plus il y a de failles mensuelles dans le récapitulatif et plus il y a des chances que quelqu'un trouve une brèche et l'exploite dans le futur", avertit Georges Ou. C'est tout le contraire, selon Tristan Nitot, président de la fondation Mozilla Europe. Début décembre, Microsoft a publié un rapport aux méthodes comparables établissant que Firefox a été davantage touché par des failles de sécurité qu'Internet Explorer. Cette sombre comptabilité est une méthode "infecte" pour juger de la sécurité d'un produit, expliquait alors Tristan Nitot à ZDNet UK, conseillant de prendre en compte la durée nécessaire à la correction des failles, autrement dit le temps pendant lequel l'utilisateur est exposé, et leur importance. Sans parler de leur exploitation effective.

Le dépouillage des vulnérabilités reste pourtant abordable et séduisant, car il permet à peu de frais d'aboutir à des conclusions marquantes. Firefox plus sûr qu'Internet Explorer ? Mac OS X plus sûr Windows ? "Clairement, cela va à l'encontre des idées reçues car les chiffres montrent tout le contraire", écrit George Ou. Ce sont les chiffres qui parlent. Les éditeurs de logiciels sont habitués de l'exercice. Il y a deux ans, c'était Symantec, analyse anxiogène des vulnérabilités à l'appui, qui sonnait l'alarme. Avec le nouvel engouement pour les Mac, il fallait se préparer au pire. Dernièrement, c'est McAfee, déjà fort inquiet, qui a remis ça avec son cheval de Troie pour Mac, signe de l'intérêt grandissant des pirates pour le Mac. Depuis ? Plus rien. Pas de "brèche exploitée". De quoi s'astreindre à la plus grande vigilance, aussi bien face aux menaces - virus, codes malveillants, intrusions - contre lesquels les Mac ne sont évidemment pas immunisés, que contre leur supposée prolifération.

Les logiciels malveillants sous Mac OS X

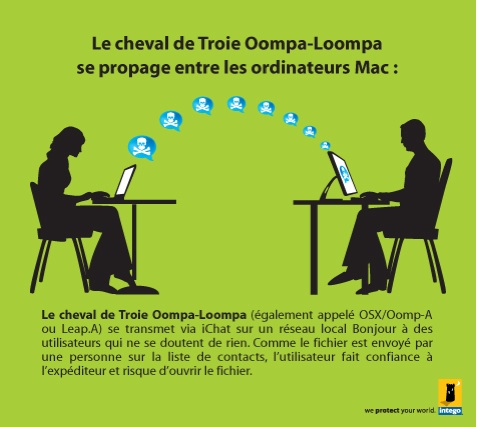

Leap.A, ou OSX/Oomp-A

Détecté pour la première fois en février 2006 sur les forums de MacRumors, où un internaute proposait des photos factices de Leopard, Leap.A est le premier logiciel malveillant à cibler Mac OS X. Il se répand par iChat et infecte les applications récemment utilisées, sans rien effacer.

OSX/Inqtana.A

Ce virus se propage... par Bluetooth. Particulièrement inoffensif, il s'agit en fait d'une preuve de concept (proof of concept). Une déclinaisons signalée par Intego serait capable d'ouvrir une porte dérobée.

OSX.RSPlug.A

C'est la dernière alerte en date. Découvert par McAfee, ce cheval de Troie redirige certaines pages internet vers des sites de phishing. Il s'installe en même temps que des codecs vidéos factices de QuickTime, vantés pour visionner des vidéos pornographique.

iTunes 2

La mise à jour vérolée d'Apple, qui s'est permis d'effacer au passage quelques disques durs, reste encore aujourd'hui l'un des pires logiciels malveillants connus pour Mac OS X. ;)

Et aussi... OSX.Exploit.MetaData et Exploit.OSX.Safari, qui exploitaient des failles bouchées par Apple.

J'espère en tout cas qu'il n y en aura plus, moi si je suis passé sous mac, c'était pour la tranquillité. Mais quand je vois l'agitation qui commence à naître et la croissance des ventes d'apple je doute que cette tranquillité persiste. Dommage

Compter les failles c'est bien joli mais ce que je ne comprends pas c'est ce que signifie : vulnérabilité extrêmement, hautement, modérément.. critique. Je n'ai pas lu l'article original où c'est peut être expliqué.

De quoi parle-t-on exactement ?

Ces adeptes du sensationnel qui relayent des éléments qui ne sont pas comparables et qui sont susceptibles d'altérer l'idée que l'on se fait d'un produit et de sa qualité feraient bien mieux d'être plus prudents.

Cette statistique est en fait vide de son sens dans la mesure où elle ne répond pas à des critères communément admis dans la branche.

Nous vivons une époque exaltante quant à la communication mais combien dangereuse dans la mesure où certains font tout et n'importe quoi sans aucun esprit critique.

Quant au site de MacG comment lui en vouloir puisqu'il a été trompé et a agi de bonne foi.

Oui mais bon quand même, la plus grosse faille de sécurité est entre l'écran et le dossier de la chaise.

Je pense que l' on pourra comparé les 2 Os lorsqu' ils auront des parts de marchés similaires, la je pense que des vrais virus apparaîtrons sur mac os X, qui n' est pas un système infaillible comme tout OS

Est ce qu' un virus cherchant à se constitué un botnet serait interesé par le fait de pouvoir juste exploiter 5% des ordinateurs relié à internet,

Déjà que sur windows c' est la misère car il faut que le pc n' ait pas de routeur ne soit pas à jour vis à vis des maj de sécurité

NoobSmoke ou NoobParano ?

En tout cas tu ne marches pas, tu cours... Reste tranquille, c'est juste pour faire parler d'eux.

Ca fait des années qu'on nous sort des "news" dans ce genre pour faire peur, et au final jamais rien.

De plus, ce tableau ne tiens même pas compte de la dernière mise à jour de sécurité d'OSX, alors bon.

Sondage:

que ceux sous OSX ont eu un virus/CdT ou autres lèvent la main !

thug_tibo :

Tu connais beaucoup de virus qui tournent sous UNIX/Linux/BSD ?

Pourtant, c'est très utilisé en entreprise et plutôt critique comparé à ce qu'il y a chez les particuliers.

Dis toi que si les fondements d'un OS sont en béton armé, alors tu n'auras jamais de failles exploitables à tour de bras comme sous Windows, où son planché et pourri par les termites qui grignotent depuis plus des lustres...

J'avais proposer de faire une news sur cette article qui fait vraiment une très bonne analyse :

http://www.roughlydrafted.com/2007/12/21/vista-vs-mac-os-x-security-why-george-ous-zdnet-vulnerability-numerology-is-absurd/

mais visiblement Ferran n'a pas tenu compte pour écrire sa news.

Je crois que tu oublis de signaler une chose très importante. L'interprétation des failles n'a de sens que si on se donne la peine de savoir ce qu'elle permettent de faire. Un système A qui a plus de failles qu'un système B est plus sécurisé si ses failles ne permettent pas de faire des choses graves ou mettent l'utilisateur en danger alors même que le système B comportent moins de failles mais bien plus graves. Or c'est bien ce que l'article de RoughlyDrafted Magazine souligne dans la différence entre OS X et windows.

Il dit:

"While Ou and Dignan like to talk a lot about vulnerability counts, they never qualify what those numbers actually represent. For example, does it have any impact on security overall to find that throughout the last year:

for Mac OS X:

16% of the listed vulnerabilities threatened the potential for system access

10% threatened to expose sensitive data or system info

the largest amount, 29%, were only denial of service attacks

while under Windows Vista:

43% of the vulnerabilities threatened to provide to system access

24% threatened to expose sensitive data or system info

only 5% were limited to threatening a denial of service attack".

Ces nombres sont très parlants et soulignent bien à quel point OS X est plus sûr que windows. Sa serait bien que tu puisses souligner ce point dans ta news car il a toute son importance.

Avant on était tranquille entre Macistes, on réfléchissait avant de partir dans le sensationnel !

Hak, j'ai bien vu ce graph de Secunia avant de rédiger l'article. Je vais le mentionner.

...la carie est pour le dentiste ce que le virus est pour un éditeur d'anti-virus. Pris plus largement, mais dans la même veine, les personnes en charge de la gestion de parc sous Windows sont tout aussi largement attachées à leur gagne-pain.

Et un utilisateur qui passe de Windows à Mac OS est un client perdu pour un éditeur d'anti-virus, un peu moins de travail pour ces personnes en charge de réseaux sous Windows.

Si le nombre d'attaque augmente c'est aussi parceque d'aucuns commencent à les mesurer, ce qui fait (aussi) l'affaire de Microsoft, assurément, et ça ne veut en tous cas pas dire que celles-ci réussissent...

FUD!

Hak : Personne ne lirait la news s'il n'y avait rien d'aguicheur ! ;o)

Plus aberrant, la liste de décembre débute par exemple avec une faille de Flash présente dans la colonne Mac OS X mais absente des colonnes Windows, alors qu'elle a été réréfencée par Microsoft."

C'est pas seulement ça le plus aberrant, on peut en effet remarquer que cette faille de Flash date de 2006, et Ou la liste pour Dec 2007. Y a pas un truc qui cloche dans la tête de Ou, non? Et ce genre de choses apparaissent tous au long de son tableau, des failles datants de 2004 et 2005 sont également listées pour Aout 2007. Regardez le mois de Mars, la moitié des failles sont de 2006 et touchent des composants Open source qui sont d'ailleurs également utilisés sur windows!!!! Par exemple depuis quand MySQL est réservé au mac.

Soyons serieux, j'arrive même pas à croire que des personnes donnent la moindre légitimité à ce truc. Il faut savoir dire les choses telles qu'elles sont, cet article de zdnet est juste une énorme imposture orchestrée pour déstabiliser le mac. C'est tout, Ou n'est pas à son premier essai!!!!

T'emballe pas, ça n'en vaut pas la peine. Et fais gaffe, sinon il va ajouter les 31 vulnérabilités QuickTime. :)

Que se passe-t-il sur Macgeneration?? Après le support de l'article de Vincent Hermann sur leopard (j'y reviendrai...) Macg publie une première news liée à l'info ZDNet sans la moindre analyse et aujourd'hui une autre news toujours sans la moindre analyse (par contre on a droit à un partie sur les logiciels malveillants sur Mac OS X...quel est le rapport??)

Il y a plein de chose à dire sur cet article. Hak propose un article très intéressant sur le sujet que Macg devrait s'en inspirer fortement pour rédiger un nouvel article plus consistant.

Je vais revenir sur un point fondamental qui témoigne bien de la méthodologie douteuse de George OU.

Ferrand nous dit "À la lecture de vos réactions, des clarifications s'imposent. D'abord, ces failles ne sont pas imaginaires. Elles ont bien été recensées par Secunia."

Non, Mr Ferrand si vous regardez le tableau de George OU, toutes les failles sont listées en "CVE"...si vous cliquez sur les liens, vous allez bien sur une page Secunia mais avec écrit en rouge "

[b]"NOTE: The text on this page is written by CVE MITRE and reflects neither the opinions of Secunia or the results of our research. All data on this page is written and maintained by CVE MITRE."[b]

Merci à Benjamin et à Hak pour toutes ses précisions, qui remettent un peu les choses à plat.

Je gère des serveurs et suis développeurs sous OS X et Linux.

Les failles sont régulièrement bouchés sous ces deux systèmes.

Elles sont parfois critiques et ne jamais les négliger sinon sous Linux/BSD ce ne serait pas corrigé.

Il faut être vigilant.

"...ces précisions..."

Pour résumer :

1- Cette publication des chiffres est sujette à caution (explications douteuses sur ce qui a été compté/décompté).

2- Comparer des failles (quantitativement et qualitativement) entre les deux OS ne veut rien dire (i.e. les failles sous OS X ne sont pas - encore - exploitées ...).

3- MacGé n'est un pas journal (dans le sens journalistique du terme) mais un rapporteur de nouvelles, ça sert donc à rien de leur gueuler dessus.

Vous l'annoncez quand votre partenariat avec Intego ?

Sérieusement, il me semble que dans les réactions vous avez eu la matière pour supprimer ou réécrire votre précédente news.

Au lieux de ça vous en ajouter une seconde du (presque) même acabit.

"D'abord, ces failles ne sont pas imaginaires."

Celles d'internet explorer non plus. et les erreurs (très nombreuses et mises en avant) ne sont pas imaginaires non plus !

Bref, vous avez montré quelques points ce qui laisse le lecteur sur la fausse idée que ZDNet a un peu de crédibilité.

Allez, dans 1 mois, il y aura de la censure et un partenariat avec des revendeurs (concurrent à Macway tant qu'à faire) et dans 2 mois la ligne éditoriale sera totalement déviée ?

On a déjà un site qui fait ce genre de chose dans le monde mac, reprenez, de grâce, votre sérieux.

Daito. Tu joues sur les mots. Elles sont recensées par Secunia, sur leur site, ce qui leur permet d'apporter leurs "advisories".

Maintenant, le billet de blog "que MacG devrait s'en inspirer" t'a déjà comblé, tant mieux. Mais on n'a pas le même format, les mêmes lecteurs. L'essentiel y est, non ?

Et je ne vois pas le rapport avec la revue de web qui pointait vers PCInpact.

Un Vrai Type. Franchement, j'apporterai volontiers des améliorations à la lecture de vos réactions (cf. l'intervention de Hak en page 1), mais là... Qu'apportes-tu, sinon amalgame de critiques totalement déconnectées du papier ? Pourquoi passes-tu à la censure, aux partenariats avec des revendeurs, à la ligne éditoriale déviée, au manque de sérieux ? Quel est le rapport avec la choucroute ?

Quant à l'image d'Intego, je la trouve amusante, un beau FUD, rien de plus.

Vous faites un peu peur, en fait. Mais c'est Noël, alors on vous pardonne. :)

"Daito > Tu joues sur les mots. Elles sont recensées par Secunia, sur leur site, ce qui leur permet d'apporter leurs "advisories".

Maintenant, le billet de blog "que MacG devrait s'en inspirer" t'a déjà comblé, tant mieux. Mais on n'a pas le même format, les mêmes lecteurs. L'essentiel y est, non ?

Et je ne vois pas le rapport avec la revue de web qui pointait vers PCInpact."

Les data sont mentionnés par Secunia mais ne sont pas validées par la société et ne sont pas le résultat des recherches de Secunia...elles ne sont donc pas RECENCEES par Secunia. Votre phrase est fausse.

Ensuite, justement que rien n'y est dans votre second article. Je ne vous demande pas d'avoir le même format que le blog cité mais d'apporter une analyse de la même qualité et de rétablir la vérité sur cette affaire.

Concernant la revue de web qui pointait vers PCinpact, je ne vais pas y revenir ici, mais disons simplement que sur ce site Mac qui est culte, vous laissez passer facilement des mensonges concernant la plate-forme Apple ces derniers temps.

Merci pour ces compléments et ces clarifications. Au moins on sais que "l'étude" et biaisée et qu'il faut donc prendre les résultats avec des pincettes.

Car oui même si le mac est mille fois mieux protégé que windows, que "l'étude" citée dans l'article est pour le moins ...***dique, les "codes malicieux" existe sur mac et les utilisateurs doivent en être informés.

Un bon (meilleur) comparatif aurais été effectivement la liste des code en questions pour chaque plate forme (3 pour mac contre XX pour windows). Pour le moment nous somme a l'abri des virus, mais en aucun cas des chevaux de troie et autre qui sont je pense plus dangereux.

Ensuite c'est à chaque utilisateur d'ordinateur de faire le choix, je suis sérieux je fais super gaffe ou je suis prudent (parano??) et je me paye un anti-virus.

daito et Un Vrai Type : je me demande si vous n'avez pas passé plus de temps à rédiger votre réaction qu'à lire l'article de Benjamin... ? J'ai l'impression que vous n'en avez lu que le quart, et encore, non ?

Non non j'ai parfaitement lu l'article de benjamin....par contre je ne suis pas sûr que tu aies compris mes réactions!