Apple v FBI : l'audience officiellement reportée

La juge Sheri Pym a accepté la demande du FBI de reporter l'audience face à Apple. Prévue à l'origine pour aujourd'hui mardi 22 mars, elle aura finalement lieu à une date ultérieure.

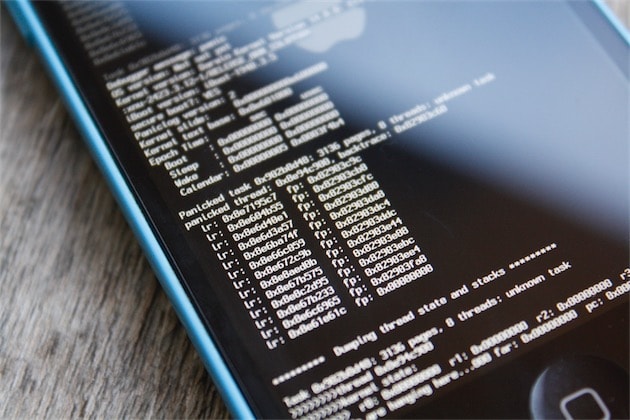

Quasiment à la dernière minute, la police fédérale a indiqué au tribunal qu'elle avait peut-être trouvé un moyen d'accéder au contenu de l'iPhone 5c du terroriste de San Bernardino sans l'aide d'Apple. Une mystérieuse personne ou organisation en dehors du gouvernement américain lui a indiqué dimanche 20 mars une technique pour déverrouiller l'iPhone sans risque. Le FBI a jusqu'au 5 avril pour tester cette technique et faire part du résultat au tribunal.

Les avocats d'Apple veulent savoir qui a renseigné la police. Pour l'heure, aucun nom n'a fuité. Le chercheur en sécurité Jonathan Zdziarski suppose qu'il s'agit d'une société spécialisée dans la sécurité qui a des outils matériels. Il émet l'hypothèse que la technique est de copier la puce mémoire sur un appareil externe et de restaurer cette copie autant de fois que nécessaire sur l'iPhone afin de mener à bien une attaque par force brute.

Coincidence ou pas, OS X Server 5.1 amène le support de TLS 1.2 !

Ouch ils n ont pa fini de restaurer...

Methode de force brute par copie/clonage, arfff

Bon ils peuvent aussi travailler sur plusieurs copies a la fois, c'est que des 5C il doit y en avoir pas mal a pas cher sur les sites d'occasions: en plus comme la majorité des gens les effacent pas comme il faut ça fait des données personnelles a mettre au chaud...

Plus simple: acheter une faille 0day sur le marché noir.

Encore plus simple: invoquer le Patriot act et refiler l'iPhone a l'armee

Mais bon si le FBI renonce a contraindre Apple cela veut dire qu'Apple a gagné et que l'administration a reculé face a la polemique, car il faut le rappeler, la question de fond est juridique (et constitutionnelle) bien plus que technique...

@Ginger bread

Sans compter le temps que cela va prendre.

C'est sur que cette méthode (pour peu qu'elle fonctionne) est infaillible.

Imaginez qu'ils y arrivent et qu'ils trouvent des indices sur des complicités qui depuis se seraient volatlisées... Je pense que certains à Cupertino retiennent leurs respirations...

@0MiguelAnge0 :

Egalement pour le FBI dans le cas où justement il n y aurait rien d utile.

Ce serait alors tres grave pour le FBI mais plus encore pour l'administration, car s'ils se sont entêtés a vouloir contraindre Apple a une action illégale afin d'altérer la Constitution, cela implique qu'ils n'ont pas invoqué le Patriot Act dans un cas justifié et donc on volontairement sabordé une enquete anti-terroriste pour des raisons politiques!

Va y avoir de la démission en série et un beau scandale du niveau de celui du Watergate!

@0MiguelAnge0 :

C'est ironique j'espère ?

S'il a contacté des personnes, Ils le savent déjà.

Les sms et appel, les opérateurs leur ont tout donné.

Par VoIp ? A défaut de ne pas savoir le contenu du message, on sait où, quand et à qui c'est envoyé. Les méta-données ne peuvent pas être crypté (sinon, comment savoir à qui l'envoyer ? ^^').

Avec ces informations, le FBI peut recouper les informations pour savoir si tel individu est suspect ou non. (Selon le moment où le message est envoyé et le passif de la personne qu'il à contacté).

Ils sont gouramand et veulent en savoir plus ?

qu'ils aillent demandé au destinataire des messages. ;)

Mais il est vrai que mener une vrai enquête, c'est trop fatiguant quand on peut forcer une société à niquer la vie priver de million de personne...

Bref, je refuse que la police ai connaissance de ce qu'il y a sur mon tel. Point, m'en fou des attentats ou des pédophile/pervers/violeur. Surtout les récidiviste et connue des services de renseignement.

Pas plus tard que aujourd'hui, on a encore eu la preuve de l'incapacité de nos forces de police et de renseignement. Au lieu de se pavané pour avoir arrêté un lâche qui n'a même pas su aller jusqu'au bout de son acte et était pourchassé par l'EI et les états. Deux explosion au coeur de Bruxelles, et les mecs semblent avoir encore rien vu venir. --'

Bref, vouloir surveiller tout le monde, ce ne sera clairement pas justifiable si ce n'est uniquement pour contrôler les foules et les opinion public. (Faire disparaitre deux-trois personne un peu gênant, c'est tout ce qui se passera).

@Aldwyr :

CeSt un peu fort mais le fond est assez juste

@Aldwyr :

+1

@Aldwyr :

Il y a du vrai, et du plus discutable.

L'heure n'est pas à la polémique, mais surveiller des cellules terroristes très ramifiées sans éveiller leurs soupçons et dans la perspective de les attraper vivants est quelque chose de très délicat qui peut prendre du temps. Faut qu'on arrête de penser qu'on va tout régler en 2 jours comme à Hollywood.

@Shralldam : Pourtant c'est ce que pense le F.B.I en voulant accéder aux données privées comme le ferait la machine dans P.O.I....

Et, pour le coup, ton explication n'a pas de rapports directs avec la question de la vie privée car il y a fort à parier que ces terroristes n'utilisent pas de téléphones Apple...

@MonsieurZed

Effectivement, je ne répondais pas directement à un avis sur le chiffrement. Aldwyr s'emportait sur l'incapacité des services à anticiper les attentats. Je voulais juste rappeler que l'action rapide n'est pas vraiment compatible avec un objectif de démantèlement d'une filière terroriste qui semble très ramifiée et en même temps clairsemée. Il est un peu vain de spéculer sur la compétence des services lorsque l'on ne dispose que de la version médiatisée des événements.

@Shralldam : je comprends mieux le point de vue développé et partage le même avis concernant la (sur)médiatisation de ces affaires. Peut-être que les gouvernements devraient faire preuve de plus de transparence ?

Ça nous aiderait tous. Enfin, mon avis...

@0MiguelAnge0 :

Oui, comme les terribles armes de l'Irak.

Plus sérieusement, quand bien même cela ne justifierait en rien leur demande illégale.

Il y a aussi la possibilité que le FBI, qui cherchait l'occasion de créer une jurisprudence justifiant les backdoors, a senti le vent tourner : plutôt que d'aller au procès et risquer une jurisprudence amenuisant définitivement la portée des articles sur lesquels ils s'appuyaient pour justifier les backdoors, ils ont sorti de leur chapeau l'histoire de crackage de la sécurité de l'iPhone.

Ça écorne l'image d'inviolabilité de l'iPhone et ça leur évite une défaite en justice qui renforcerait le cas d'Apple et des entreprises amenées à être dans la même situation… surtout pour le contenu très peu probablement utile de l'iPhone de ce cas-çi…

@Silverscreen :

Je suis assez d'accord avec cette analyse.

@Silverscreen :

Je pense la même chose (mais je suis d'un naturel suspicieux).

On ne sait pas comment la justice aurait tranché... Il est fort probable qu'elle aurait donné raison à Apple, mais dans le cas contraire ?

Je suis peut être désabusé, mais j'ai une confiance limitée dans la justice de certains pays.

Quand un président américain, une candidate à la présidence américaine ou un ministre de l'intérieur français, disent que oui il fait garantir la vie privée des personnes mais qu'il faut quand même que les autorités aient le moyen d'accéder aux informations, cela montre bien la direction prise par nos gouvernants.

Dire que l'iPhone est inviolable me laisse perplexe. Apple a mis 6 mois à corriger la faille permettant de lire les iMessages pourtant chiffré de bout en bout (cf la news d'hier)...

Silverscreen

Généralement ces gens correspondent entre eux.. Ils ne le font pas avec du courrier postal.. Ca c'était a une autre époque..

@rikki finefleur :

D où le chiffrage sinon ce serait con de leur part. :)

Demande toi ce qui est le plus surveillé : du courier basique qui passe par la poste ou un téléphone...

@rikki finefleur :

Non pas du tout au contraire. Ils sont tendance à rester des cellules indépendantes. Justement si une cellule se fait attraper, les autres restent actives.

C'est en cas de ratage qu'il peut y avoir intercommunication. Par exemple pour l'extraction des membres de la cellule.

Vous allez voir que le FBI va miraculeusement trouver des informations sur les attentats de Bruxelles dans le fameux iPhone.

Voire même qui a tué Kennedy même si je ne suis pas sûr qu'ils aient besoin de l'iPhone ;)

Ploum : http://rue89.nouvelobs.com/2016/03/22/chiffrement-7-chercheurs-disent-non-a-obama-263477

Et la NSA va prétendre qu elle aurait pu empêcher cet attentat bien sûr^^

Pour rappel, le téléphone personnel du terroriste a disparu.

Celui-là, c'est son téléphone professionnel. Il y a vraiment quelqu'un ici qui croit qu'un terroriste utiliserait son téléphone professionnel pour commettre un attentat !?

@hugome :

+10000

La plupart du temps les téléphones "sensibles" sont jetés ou détruits.

L'iPhone professionnel de Farook (qui appartient au Département de la Santé de San Bernardino) ne contient certainement rien d'intéressant.

Le DoJ et le FBI veulent juste s'en servir à des fins politiques pour créer un précédent et faire accepter par l'opinion publique la fin du chiffrement des données. Il s'agit donc bien d'instrumentalisation. On utilise un événement récent, ayant marqué les esprits et provoquant encore beaucoup d'émotion, pour convaincre les gens qu'il est nécessaire d'abandonner certains principes fondamentaux pour être en sécurité.

Et après on demande de faire confiance aux institutions...